MS WMI

MS WMI

Информация, приведенная на данной странице, является разработкой команды pre-sales и/или community KUMA и НЕ является официальной рекомендацией вендора.

Официальная документация по данному разделу приведена в онлайн-справке на продукт:

https://support.kaspersky.ru/kuma/3.4/257568

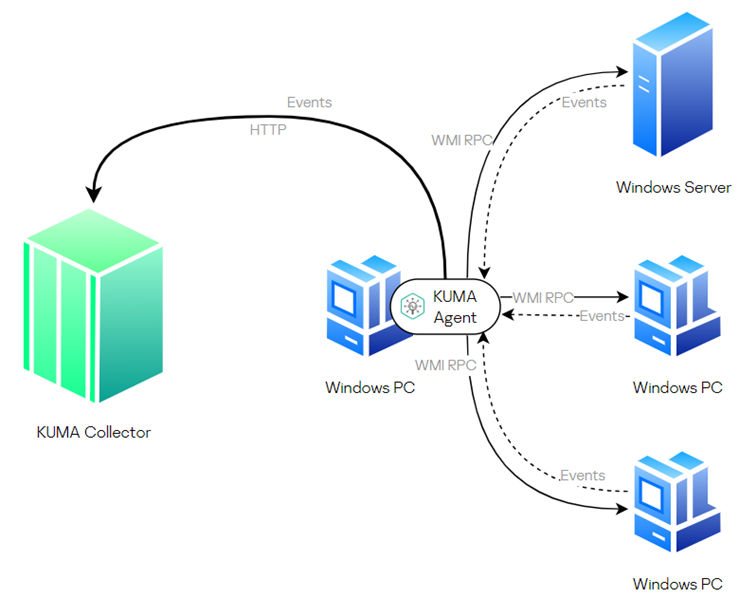

Описание схемы сбора событий Windows с помощью WMI

Компоненты схемы:

- Источники событий: рабочие станции и серверы Windows.

- Агент KUMA - компонент KUMA, устанавливаемый на выделенный сервер/рабочую станцию. Агент подключается к службе WMI на удаленной рабочей станции/сервере и получает события Windows.

Требования к устройствам для установки агентов:

https://support.kaspersky.ru/kuma/3.4/217889

- Коллектор KUMA - компонент KUMA, обеспечивающий прием/нормализацию/агрегацию/фильтрацию событий, полученных от агента KUMA, и их дальнейшую отправку в коррелятор и/или хранилище KUMA.

Сбор событий с помощью агента WMI рекомендуется использовать в следующих случаях:

- Если отсутствует возможность использовать технологию WEF и WEC-сервер для реализации централизованного сбора событий.

- Если необходимо выполнить сбор событий с небольшого количества хостов - не более 500 хостов для одного агента KUMA.

Настройка политики аудита

По умолчанию на устройствах Windows аудит событий не осуществляется.

Настройка политики аудита на отдельной рабочей станции/сервере

Чтобы настроить политику аудита на отдельной рабочей станции/сервере:

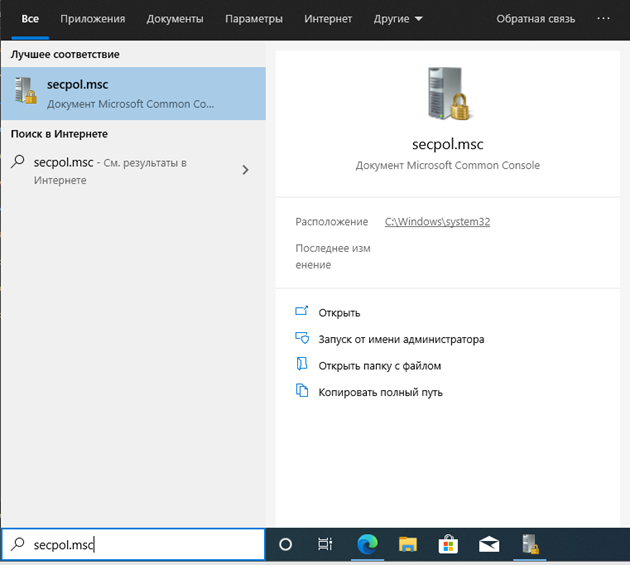

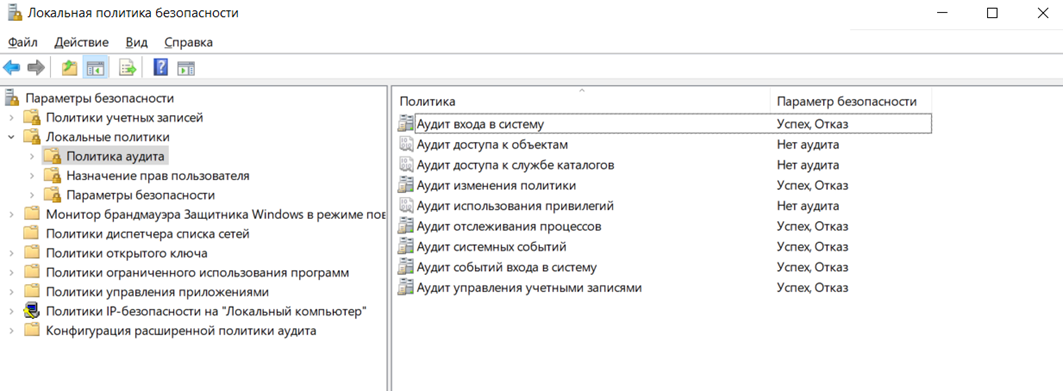

- Запустите оснастку Локальная политика безопасности: нажмите кнопку Win → введите secpol.msc и запустите Локальная политика безопасности от имени администратора.

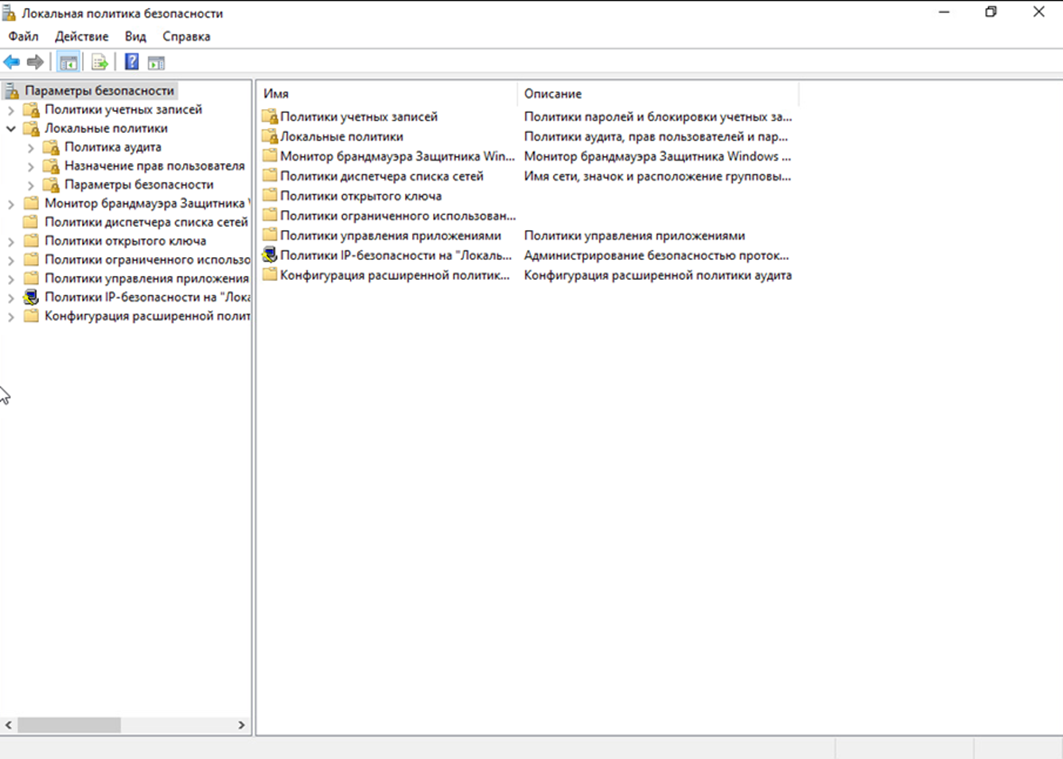

- Перейдите в политику аудита Локальные политики → Политика аудита.

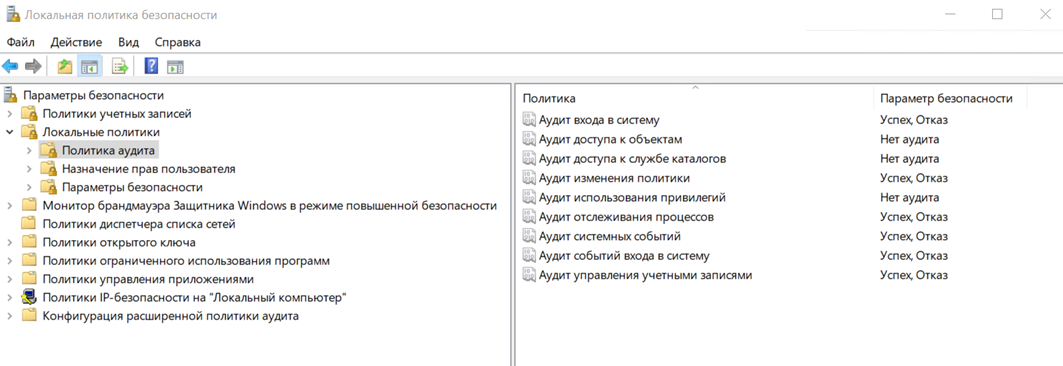

- Настройте параметры аудита согласно скриншоту (при необходимости включите аудит оставшихся политик).

Настройка политики аудита для группы рабочих станций/серверов средствами GPO

При наличии опыта администрирования Windows инфраструктуры вы можете использовать наиболее привычный для Вас способ настройки. Ниже описан один из вариантов настройки.

Чтобы настроить политику аудита для группы рабочих станций/серверов средствами GPO:

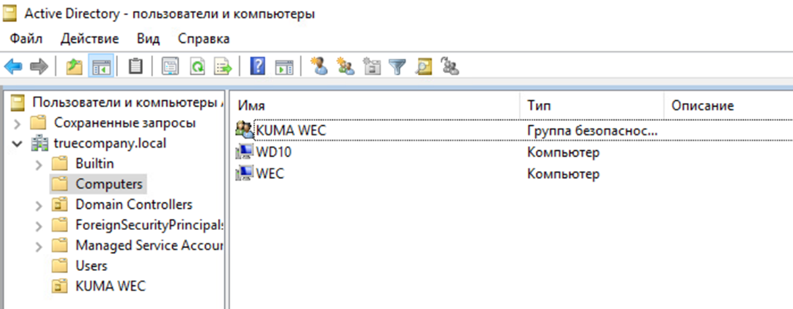

- Создайте группу компьютеров средствами Active Directory – пользователи и компьютеры, задайте имя группе, например, KUMA WEC. Добавьте в данную группу рабочие станции/серверы, с которых предполагается сбор событий.

- Для того, чтобы изменения вступили в силу (в данном случае членство в новой группе), выполните перезагрузку устройства. Альтернативным вариантом может быть перевыпуск Kerberos-тикетов для устройства с помощью klist.exe.

Чтобы настроить политику аудита для группы рабочих станций/серверов средствами GPO:

- Создайте группу компьютеров средствами Active Directory – пользователи и компьютеры, задайте имя группе, например, KUMA WEC. Добавьте в данную группу рабочие станции/серверы, с которых предполагается сбор событий.

- Для того, чтобы изменения вступили в силу (в данном случае членство в новой группе), выполните перезагрузку устройства. Альтернативным вариантом может быть перевыпуск Kerberos-тикетов для устройства с помощью klist.exe.

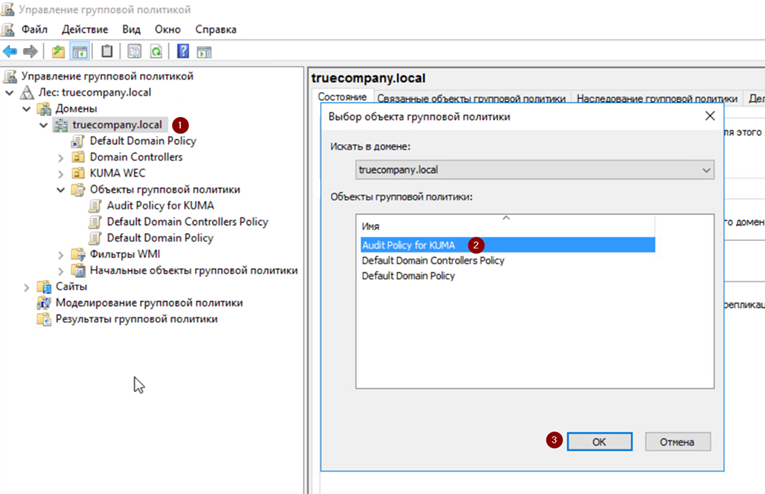

- На контроллере домена запустите оснастку Управление групповой политикой: нажмите Win + R → gpmc.msc.

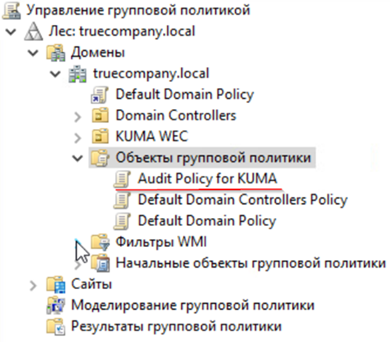

- Выберите существующий объект групповой политики или создайте новый. В данном примере создается новый объект групповой политики Audit Policy for KUMA: ПКМ Объекты групповой политики → Создать → введите в имени Audit Policy for KUMA.

- Далее выберите созданный объект групповой политики Audit Policy for KUMA и нажмите Изменить.

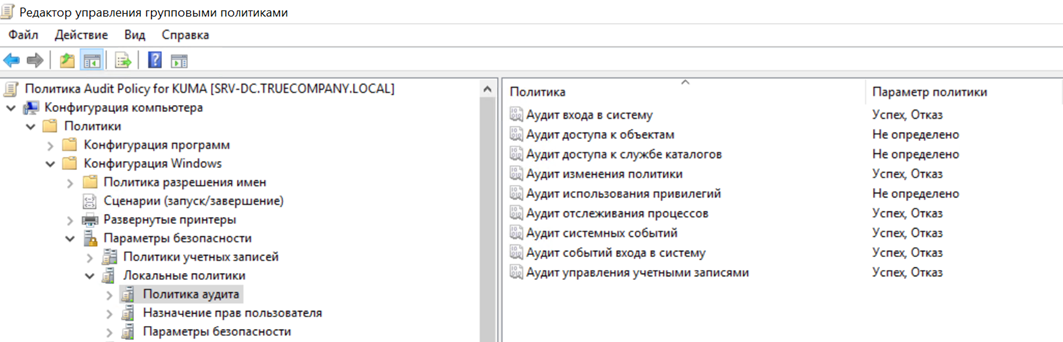

- В открывшемся окне Редактор управления групповыми политиками перейдите в Конфигурация компьютера → Политики → Конфигурация Windows → Параметры безопасности → Локальные политики → Политики аудита и настройте параметры аудита согласно скриншоту (при необходимости включите аудит оставшихся политик).

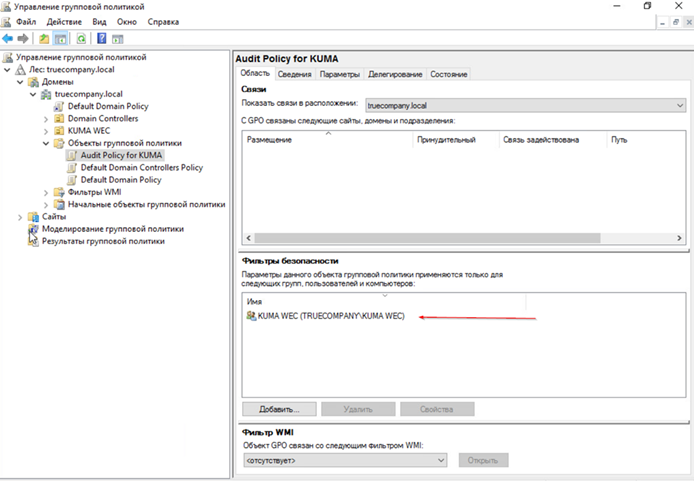

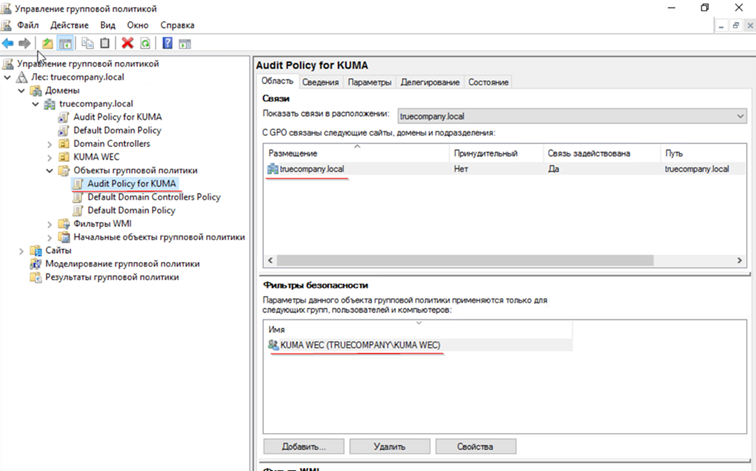

- Далее вернитесь в Управление групповой политикой → выберите объект групповой политики Audit Policy for KUMA → в окне справа Фильтры безопасности удалите группу Прошедшие проверку и добавьте группу KUMA WEC.

- Нажмите ПКМ на домен и выберите Связать существующий объект групповой политики → выберите Audit Policy for KUMA и нажмите ОК.

- Итоговый вид политики должен выглядеть следующим образом (см. скриншот).

В целом, групповые политики Active Directory можно назначать на OU, сайт или весь домен.

Для того, чтобы новые параметры аудита, заданные в GPO, были применены на рабочих станциях/серверах Windows необходимо выполнить обновление групповых политик. Настройки групповых политик обновляются в следующих случаях:

- перезагрузка устройства и вход пользователя;

- автоматически в фоновом режиме раз в 90 минут (+ случайное смещение времени);

- вручную с помощью команды gpupdate (на рабочей станции/сервере);

- вручную из консоли Group Policy Management Console (на контроллере домена, только для OU);

- вручную с помощью командлета Invoke-GPUpdate Powershell (на контроллере домена).

Для проверки успешного применения GPO запустите оснастку Локальная политика безопасности на одной из рабочих станций/сервере:

- Нажмите WIN+R → введите secpol.msc и запустите Локальная политика безопасности от имени администратора.

- Перейдите в политику аудита Локальные политики → Политика аудита.

- Убедитесь, что параметры аудита соответствуют скриншоту.

Настройка служб и брандмауэра

Настройка служб и брандмауэра на отдельной рабочей станции/сервере

Предварительно на рабочей станции/сервере (источнике событий) необходимо убедиться, что службы Удаленный вызов процедур и Сопоставитель конечных точек RPC запущены. Для этого:

- Откройте окно Выполнить, нажав комбинацию клавиш Win+R.

- В открывшемся окне введите запрос services.msc и нажмите OK.

- В окне Службы найдите следующие службы:

- Удаленный вызов процедур (Remote Procedure Call)

- Сопоставитель конечных точек RPC (RPC Endpoint Mapper)

- Убедитесь, что в графе Состояние у этих служб отображается статус Выполняется.

Агент KUMA может получать события журналов Windows с помощью WMI RPC, если открыты порты для входящих соединений на рабочей станции/сервере, с которого планируется сбор событий.

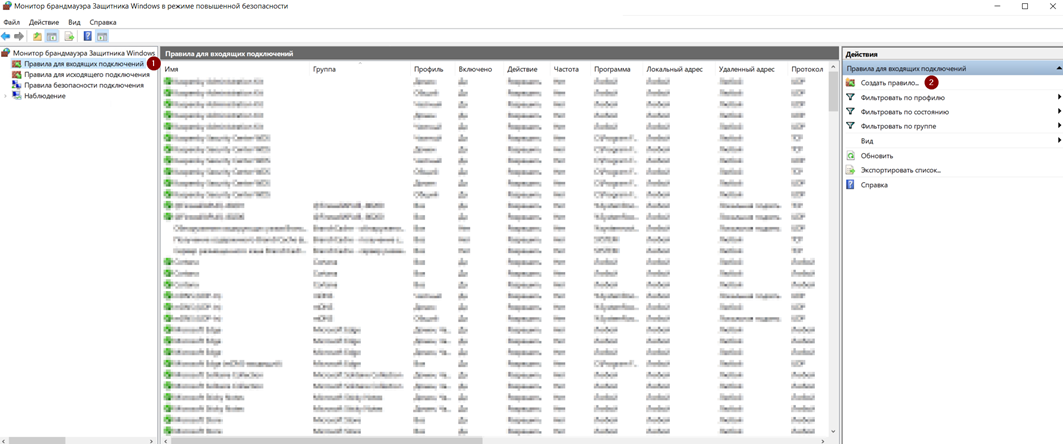

Чтобы открыть порты для входящих соединений на рабочей станции/сервере (источнике событий):

- Откройте окно Выполнить, нажав комбинацию клавиш Win+R.

- В открывшемся окне введите запрос wf.msc и нажмите OK.

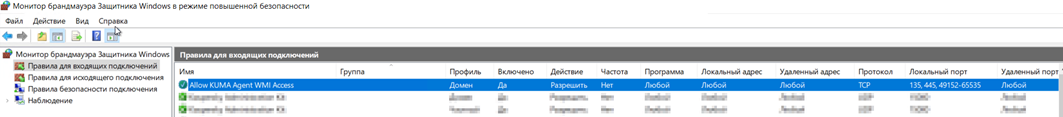

- В появившемся окне Монитор брандмауэра Защитника Windows в режиме повышенной безопасности перейдите в раздел Правила для входящих подключений и в панели Действия нажмите Создать правило.

- Откроется Мастер создания правила для нового входящего подключения.

- В Мастере создания правила для нового входящего подключения на шаге Тип правила выберите Для порта.

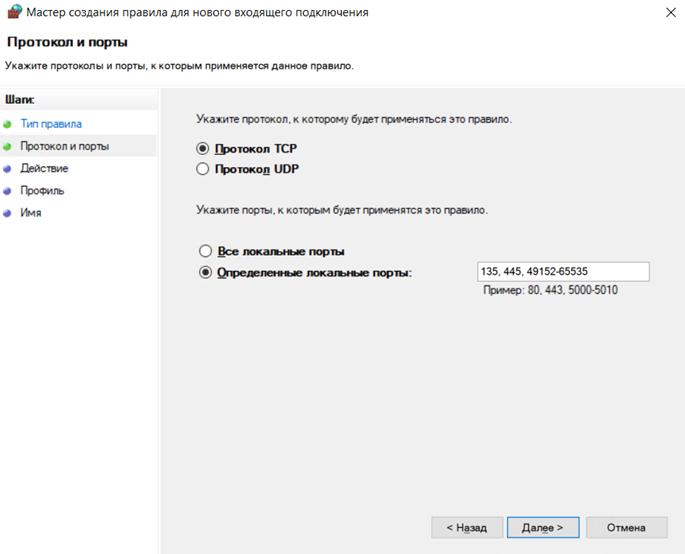

- На шаге Протоколы и порты в качестве протокола выберите Протокол TCP. В поле Определенные локальные порты укажите номера портов:

- 135

- 445

- 49152-65535

- На шаге Действие выберите Разрешить подключение (выбрано по умолчанию).

- На шаге Профиль снимите флажки Частный и Публичный.

- На шаге Имя укажите имя правила для нового входящего подключения и нажмите Готово.

Настройка коллектора и агента KUMA

Для передачи событий с рабочих станций/серверов Windows в KUMA используется связка агента и коллектора KUMA. Передача данных организована следующим образом:

- Агент с помощью коннектора WMI подключается к удаленным рабочим станциям/серверам, указанным в конфигурации, и получает события.

- Агент без предварительной обработки передает события коллектору KUMA, указанному в точке назначения. Можно настроить агент таким образом, чтобы разные журналы отправлялись в разные коллекторы.

- Коллектор принимает события от агента, выполняет полный цикл обработки события и отправляет обработанные события в точку назначения (Хранилище и/или Коррелятор).

Агент KUMA состоит из двух частей: одна часть создается внутри веб-интерфейса KUMA, а вторая устанавливается на рабочей станции/сервере.

Создание агента производится в несколько этапов:

- Создание набора ресурсов агента в веб-интерфейсе KUMA.

- Создание сервиса агента в веб-интерфейсе KUMA.

- Установка серверной части агента на сервере, с которого требуется сбор событий или с которого будет осуществляться удаленный доступ для сбора событий с других рабочих станций/серверов.

Сервис агента в веб-интерфейсе KUMA создается на основе набора ресурсов для агента, в котором объединяются коннекторы и точки назначения.

Создание коллектора

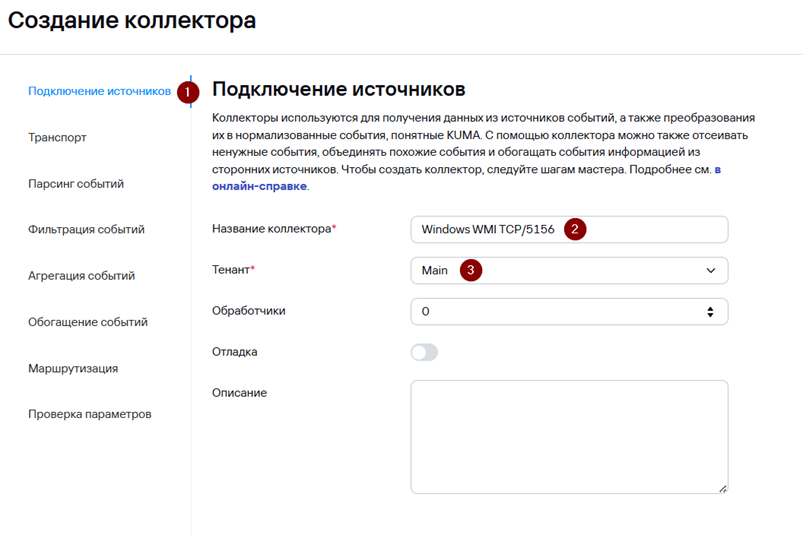

Для создания коллектора в веб-интерфейсе KUMA:

- Перейдите в раздел Ресурсы и нажмите на кнопку Подключить источник.

- В появившемся окне мастера настройки Создание коллектора на первом шаге (Подключение источников) выберите Имя коллектора и Тенант, к которому будет принадлежать создаваемый коллектор.

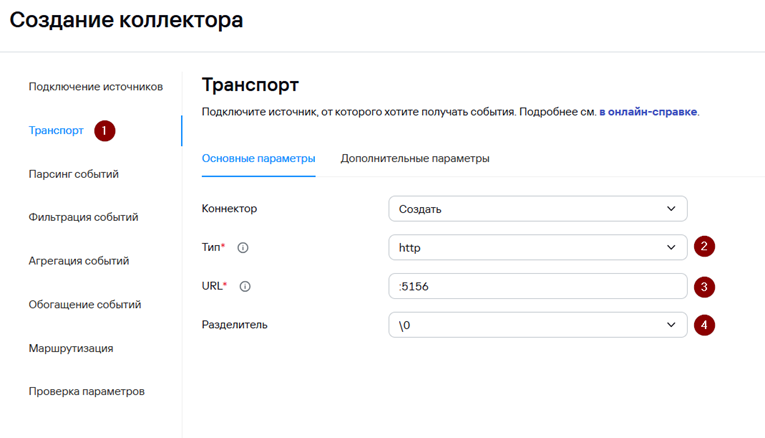

- На втором шаге мастера (Транспорт) укажите параметры коннектора для взаимодействия с агентом. В данном случае рекомендуется использовать http. В поле URL задайте FQDN/порт (порт, на котором коллектор будет ожидать входящие подключения от агента. Выбирается любой из незанятых, выше 1024). В данном примере будет использоваться 5156. В качестве разделителя укажите \0.

В поле URL можно указать только порт при инсталляции All-in-one.

В версии KUMA 3.4 в качестве типа коннектора можно указать internal вместо http. Это позволит отправлять служебную информацию о маршруте события, которая будет доступна в карточке события.

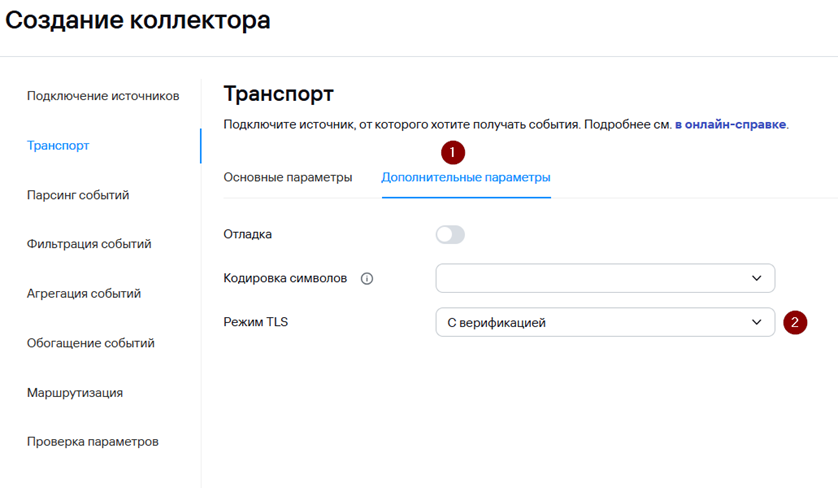

- На вкладке Дополнительные параметры для шифрования передаваемых данных между агентом и коллектором выберите Режим TLS - С верификацией.

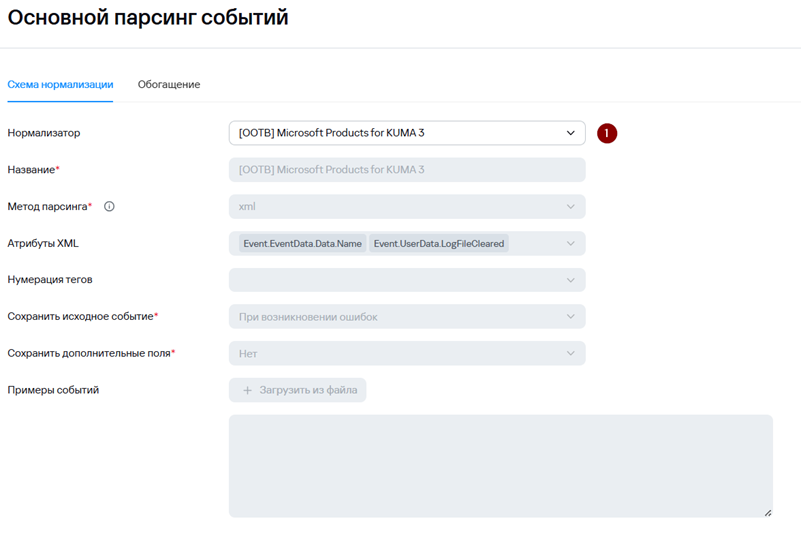

- На третьем шаге мастера укажите нормализатор. В данном случае рекомендуется использовать «коробочный» нормализатор [OOTB] Microsoft Products for KUMA 3.

-

Шаги мастера настройки с четвертого по шестой являются опциональными, их можно пропустить и вернуться к настройке позднее.

-

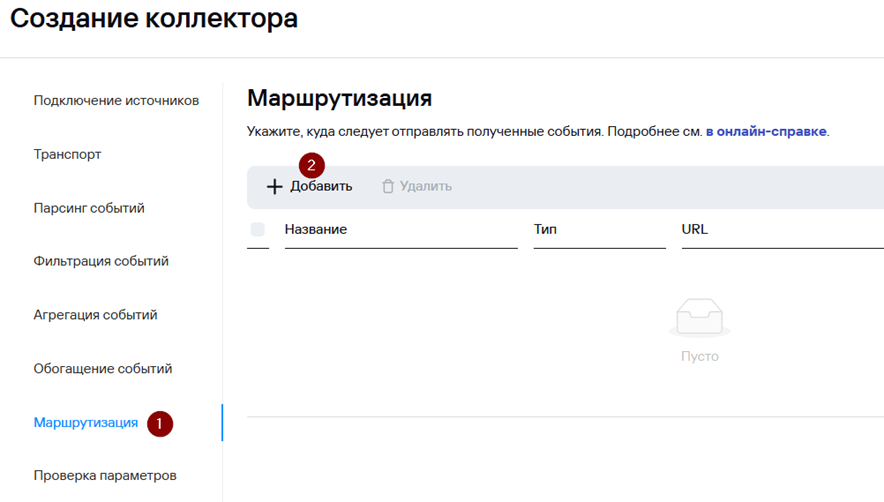

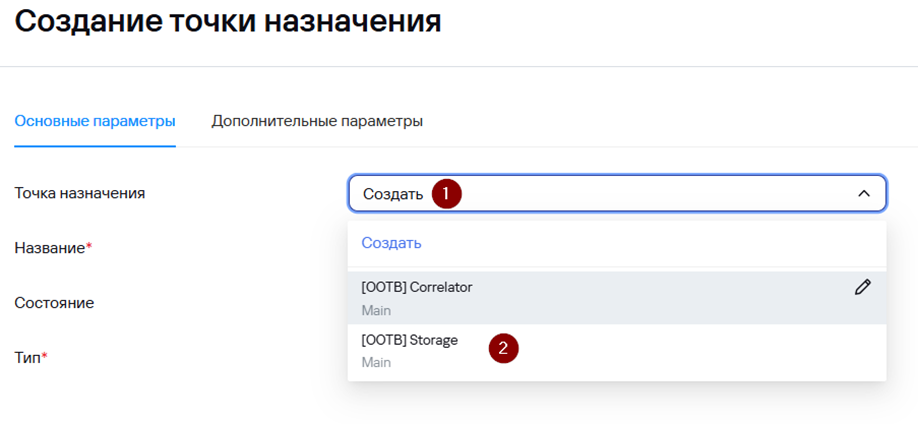

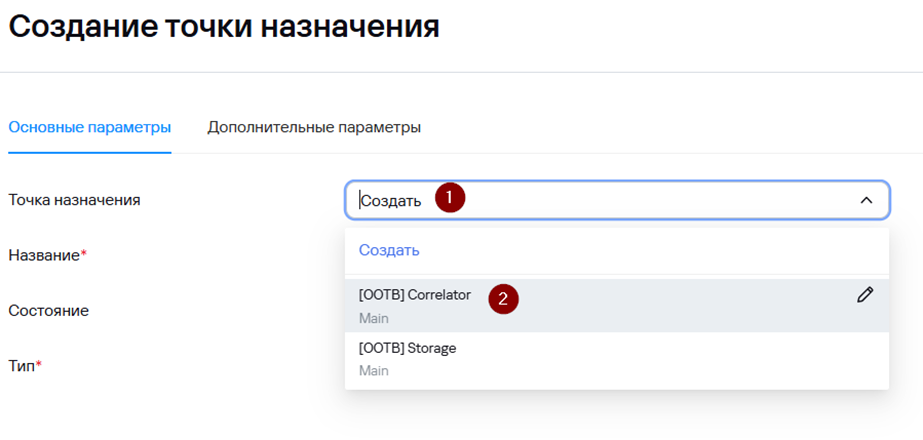

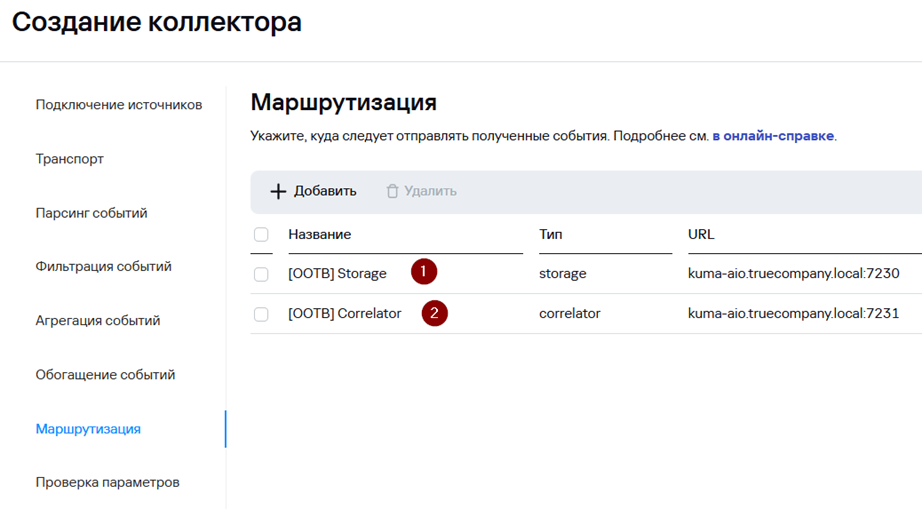

На седьмом шаге мастера задайте точки назначения. Для хранения событий добавьте точку назначения типа Хранилище. В случае если предполагается также анализ потока событий правилами корреляции добавьте точку назначения типа Коррелятор.

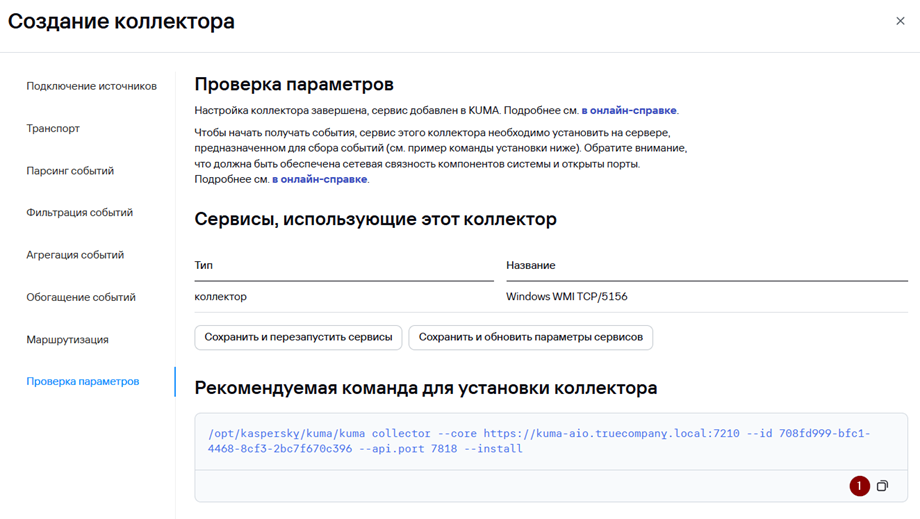

- На завершающем шаге мастера нажмите на кнопку Создать и сохранить сервис. После чего появится строка установки сервиса, которую необходимо скопировать для дальнейшей установки.

-

Нажмите Сохранить.

-

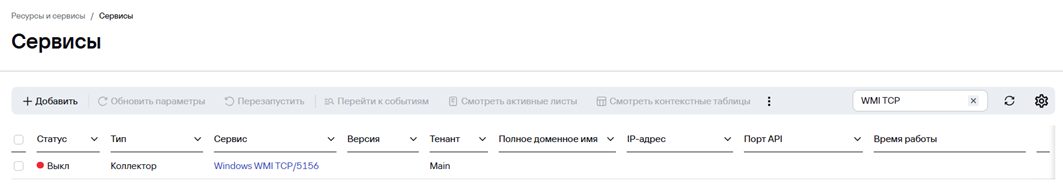

После выполнения вышеуказанных действий в разделе Ресурсы → Активные сервисы появится созданный сервис коллектора.