Настройка Syslog-ng на Unix системах

Информация, приведенная на данной странице, является разработкой команды pre-sales и/или community KUMA и НЕ является официальной рекомендацией вендора.

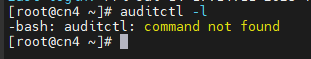

Для начала необходимо проврить установлена нужная служба auditd,Syslog-ng, посмотрим активныестатус правила:службы:

auditctlsystemctl -lstatus syslog-ngВ случае наличияотсутствия подобнойслужбы ошибки:

Необходимонеобходимо установить следующие пакеты:

apt-get install auditd audispd-pluginssyslog-ngРекомендуемВ использоватьслучае следующиеесли правиласлужба дляне аудита:запущена:

wgetsudo -Osystemctl audit.rulesstart https://raw.githubusercontent.com/Neo23x0/auditd/master/audit.rulessyslog-ng

sudo systemctl enable syslog-ngНастройка источника

ЗагрузитьДалее на источнике нужно создать файл с правиламипараметрами аудитаработы службы и изменить конфигурационный файл службы Syslog-ng.

Сначала создается файл с порталапараметрами box.kaspersky.comработы -службы:

Создайте тут.

Другие/etc/syslog-ng/1-unixLogging.conf, например правилас аудитапомощью и полезные материалы по AuditD можно найти - тут.

Далее нужно переместить правила в директорию по умолчанию и применить правила перезапуском сервиса:nano:

cp audit.rulesnano /etc/audit/rules.d/syslog-ng/1-unixLogging.confДобавьте в файл строки для отправки по UDP на порт 5140:

filter unix_filter {

not facility(cron, lpr, mail, news, uucp);

};

destination to_kuma_udp {

udp("<IP_KUMA_Collector>" port(5140));

};

log {

source(s_src);

filter(unix_filter);

destination(to_kuma_udp);

};Добавьте в файл строки для отправки по TCP на порт 5140:

filter unix_filter {

not facility(cron, lpr, mail, news, uucp);

};

destination to_kuma_tcp {

tcp("<IP_KUMA_Collector>" port(5140) log-fifo-size(1000));

};

log {

source(s_src);

filter(unix_filter);

destination(to_kuma_tcp);

flags(flow-control);

};Чтобы настроить конфигурационный файл службы с использованием настроек сделанных выше, отредактируйте файл /etc/syslog-ng/syslog-ng.conf, добавив в файл строку:

@include "1-unixLogging.conf"Перезапустите службу syslog-ng:

systemctl restart auditd.servicesyslog-ng

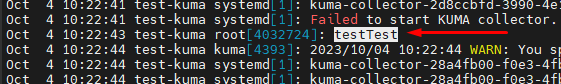

Проверка отправки сообщения

Для проверки получения и отправки сообщения можно воспользоваться командой с тестовым сообщением:

logger "testTest"Это сообщение должно появиться в системном журнале, например /var/log/messages:

Дополнительная информация

Обычно в конфиграции /etc/syslog-ng/syslog-ng.conf в s_src содержится 2 типа журналов

source s_src {

system(); # системный журнал

internal(); # внутренние сообщения журнала syslog-ng

};Для проверкизадания убедитесьшаблона чтосообщения следующийможно логиспользовать наполняется информацией:следующее:

tailtemplate -fLogglyFormat /var/log/audit/audit.logdestination d_loggly {

tcp("logs-01.loggly.com" port(514) template(LogglyFormat));

};