Информация, приведенная на данной странице, является разработкой команды pre-sales и/или community KUMA и **НЕ** является официальной рекомендацией вендора.

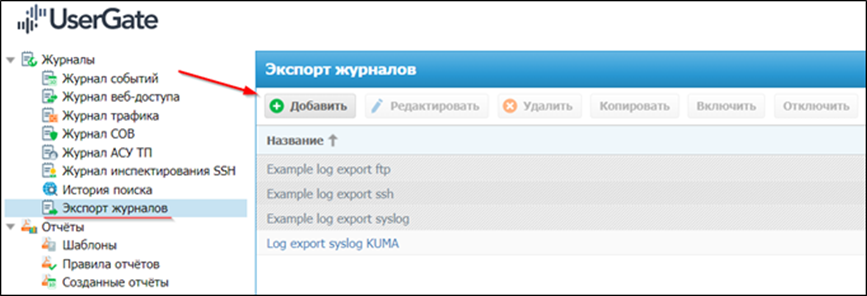

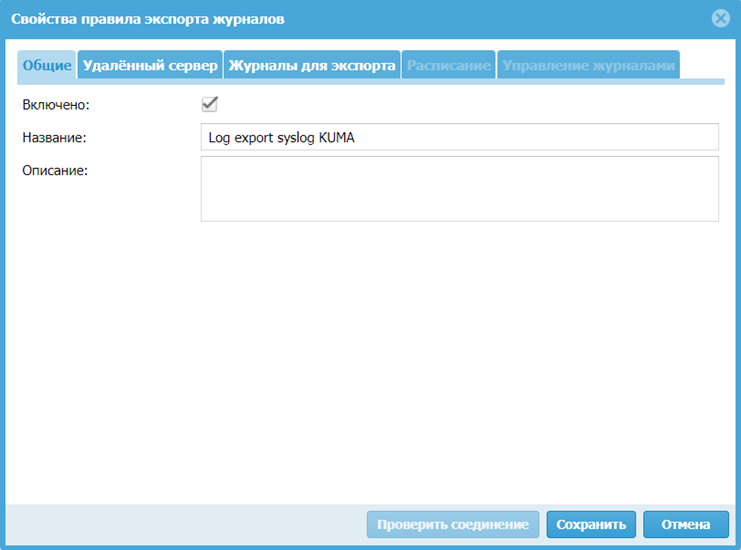

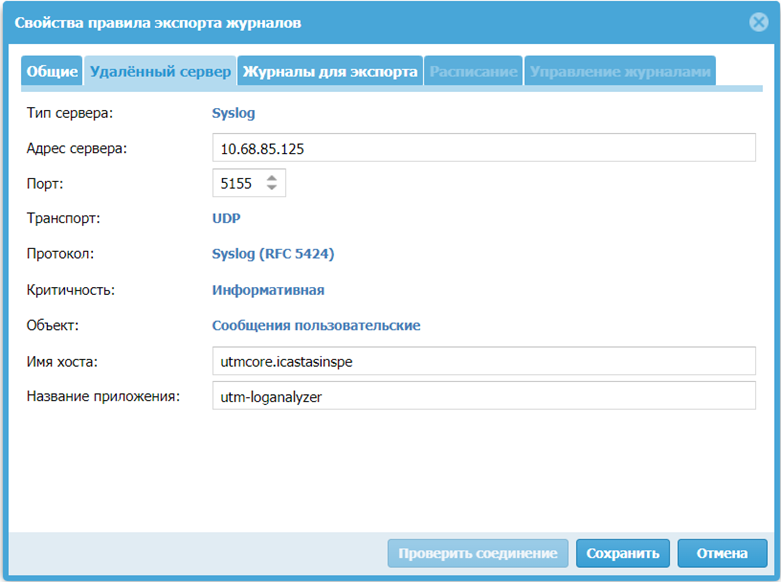

### Настройка Usergate Для настройки отправки событий с Usergate в KUMA выполните следующие действия: 1\. В веб-интерфейсе Usergate перейдите на вкладку **Журналы и отчеты**.  2\. Выберите **Экспорт журналов** и нажмите кнопку **Добавить**. [](https://kb.kuma-community.ru/uploads/images/gallery/2023-08/2Bfimage.png) 3\. На вкладке **Общие** поставьте галочку напротив параметра **Включено** и задайте имя правилу экспорта журналов. [](https://kb.kuma-community.ru/uploads/images/gallery/2023-08/eZeimage.png) 4\. На вкладке **Удаленный сервер** задайте следующие настройки: - **Тип** сервера - **Syslog** - **Адрес** - коллектора KUMA - **Порт** - порт коллектора KUMA - **Транспорт** - **UDP** или **TCP** (настройка должна совпадать с настройками коллектора KUMA). - **Протокол** - **Syslog (RFC 5424)**. - **Критичность** и **Объект** выберите в соответствии с потребностями в логировании.В поле **Имя хоста** по умолчанию указано имя хоста Usergate с символом **@**. Замените символ «**@**» на символ «**.**» для корректной нормализации событий Usergate на стороне KUMA.

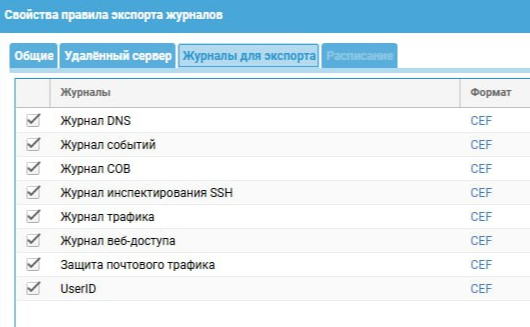

[](https://kb.kuma-community.ru/uploads/images/gallery/2023-08/kivimage.png) 5\. На вкладке **Журналы для экспорта** поставьте галочки напротив **Журналов**, которые необходимо экспортировать в KUMA. Для каждого экспортируемого журнала выберите **Формат CEF**.  6\. Сохраните внесенные изменения. --- ### Настройка KUMA После того как параметры передачи событий настроены, требуется создать коллектор в веб-интерфейсе KUMA для событий Usergate. 1\. На шаге **Транспорт** укажите тип и порт в соответствии с настройками на стороне Usergate. 2\. На шаге **Парсинг** событий выберите нормализатор **\[OOTB\] Syslog-CEF.** 3\. На шаге **Маршрутизация** проверьте, что в набор ресурсов коллектора добавлены следующие точки назначения: - **Хранилище**. Для отправки обработанных событий в хранилище. - **Коррелятор**. Для отправки обработанных событий в коррелятор. Если точки назначения **Хранилище** и **Коррелятор** не добавлены, создайте их. 4\. На шаге **Проверка параметров** нажмите **Сохранить и создать сервис**. 5\. Скопируйте появившуюся команду для установки коллектора KUMA. --- ### Полезные ссылки Экспорт журналов (документация UserGate): [https://docs.usergate.com/eksport-zhurnalov\_178.html](https://docs.usergate.com/eksport-zhurnalov_178.html) # ViPNet CoordinatorИнформация, приведенная на данной странице, является разработкой команды pre-sales и/или community KUMA и **НЕ** является официальной рекомендацией вендора.

### Настройка ViPNet Coordinator Для отправки событий ViPNet Coordinator в KUMA выполните следующее: 1\. Подключитесь к консоли ViPNet Coordinator локально или через ssh. 2\. Перейдите режим в Администратора с помощью следующей команды: ``` enable ``` 3\. Из командной строки в режиме Администратора выполните команду: ``` machine set loghostВ случае если коллектор KUMA является открытым узлом по отношению к ViPNet Coordinator, то также необходимо создать фильтр открытой сети, разрешающий исходящий трафик по протоколу UDP на 514-й порт коллектора KUMA.

--- ### Настройка KUMA После того как параметры передачи событий настроены, требуется создать коллектор в веб-интерфейсе KUMA для событий ViPNet Coordinator. 1\. На шаге **Транспорт** укажите тип UDP и порт 514. 2\. На шаге **Парсинг** событий выберите нормализатор **\[OOTB\] VipNet Coordinator syslog.** 3\. На шаге **Маршрутизация** проверьте, что в набор ресурсов коллектора добавлены следующие точки назначения: - **Хранилище**. Для отправки обработанных событий в хранилище. - **Коррелятор**. Для отправки обработанных событий в коррелятор. Если точки назначения **Хранилище** и **Коррелятор** не добавлены, создайте их. 4\. На шаге **Проверка параметров** нажмите **Сохранить и создать сервис**. 5\. Скопируйте появившуюся команду для установки коллектора KUMA. --- ### Дополнительная настройка коллектора После установки коллектора, необходимо внести изменения в файл сервиса коллектора для того, чтобы коллектор мог слушать входящие соединения на порту 514. Для этого выполните следующие действия: 1\. Остановите выполнение сервиса коллектора командой ```bash systemctl stop kuma-collector-Информация, приведенная на данной странице, является разработкой команды pre-sales и/или community KUMA и **НЕ** является официальной рекомендацией вендора.

Официальная документация по данному разделу приведена в Онлайн-справке на продукт: [https://support.kaspersky.com/help/KUMA/2.1/ru-RU/255211.htm](https://support.kaspersky.com/help/KUMA/2.1/ru-RU/255211.htm)

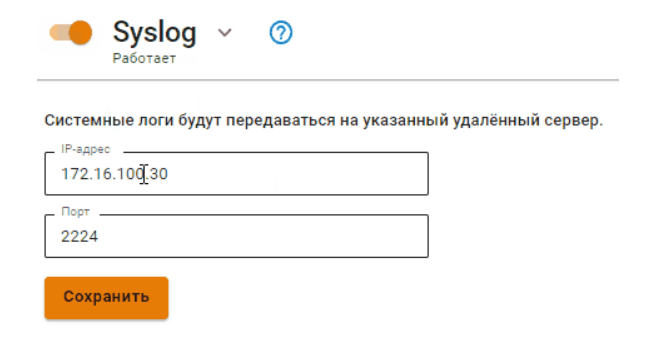

### Настройка Ideco UTM Для передачи событий из Ideco UTM в KUMA выполните следующие действия: 1\. Подключитесь к веб-интерфейсу Ideco UTM под учётной записью, обладающей административными привилегиями. 2\. В меню **Пересылка системных сообщений** переведите переключатель **Syslog** в положение включено. 3\. В параметре **IP-адрес** укажите IP-адрес коллектора KUMA. 4\. В параметре **Порт** введите порт, который прослушивает коллектор KUMA. 5\. Нажмите **Сохранить** для применения внесённых изменений.  --- ### Настройка KUMA После того как параметры передачи событий настроены, требуется создать коллектор в веб-интерфейсе KUMA для событий Ideco UTM. 1\. На шаге **Транспорт** укажите тип **UDP** и порт в соответствии с настройками на стороне Ideco UTM. 2\. На шаге **Парсинг** событий выберите нормализатор **\[OOTB\] Ideco UTM syslog.** 3\. На шаге **Маршрутизация** проверьте, что в набор ресурсов коллектора добавлены следующие точки назначения: - **Хранилище**. Для отправки обработанных событий в хранилище. - **Коррелятор**. Для отправки обработанных событий в коррелятор. Если точки назначения **Хранилище** и **Коррелятор** не добавлены, создайте их. 4\. На шаге **Проверка параметров** нажмите **Сохранить и создать сервис**. 5\. Скопируйте появившуюся команду для установки коллектора KUMA. --- ### Полезные ссылки Настройка получения событий Ideco UTM (онлайн-справка KUMA): [https://support.kaspersky.com/help/KUMA/2.1/ru-RU/255211.htm](https://support.kaspersky.com/help/KUMA/2.1/ru-RU/255211.htm) Расшифровка передаваемых логов: [https://docs.ideco.dev/settings/monitor/syslog](https://docs.ideco.dev/settings/monitor/syslog) # Cisco IOSИнформация, приведенная на данной странице, является разработкой команды pre-sales и/или community KUMA и **НЕ** является официальной рекомендацией вендора.

### Настройка Cisco IOS Войдите на источник Cisco IOS коммутатор или маршрутизатор. Введите следующую команду для входа в маршрутизатор в привилегированный режим: `enable` Переключитесь в режим конфигурации (configure terminal): ```bash conf t ```Перед включением ведения журнала убедитесь, что ваш маршрутизатор правильно настроен для получения времени от сервера NTP, или настройте его вручную, чтобы получать время. Используйте команду `set clock` или `ntp server x.x.x.x` для синхронизации часов.

Включите журналирование: ``` logging on ``` Укажите IP-адрес коллектора и порт (можно использовать UDP или TCP транспорт): ```bash logging host| **Level Keyword** | **Level** | **Description** | **Syslog Definition** |

| emergencies | 0 | Система нестабильна | LOG\_EMERG |

| alerts | 1 | Требуются немедленные действия | LOG\_ALERT |

| critical | 2 | Критические условия | LOG\_CRIT |

| errors | 3 | Условия ошибки (по умолчанию) | LOG\_ERR |

| warnings | 4 | Условия предупреждения | LOG\_WARNING |

| notifications | 5 | Нормальное, но значимое состояние | LOG\_NOTICE |

| informational | 6 | Только информационные сообщения | LOG\_INFO |

| debugging | 7 | Отладка сообщений | LOG\_DEBUG |

Маршрутизатор по умолчанию не проверяет, авторизован ли пользователь в консольном порту или к нему подключено устройство; если ведение журнала консоли включено, на консольный порт всегда отправляются сообщения, которые могут вызвать нагрузку на процессор. Поэтому ниже включим логирование только необходимых событий. (вместо включения `logging console warning`)

Включите регистрацию событий входа пользователей: ```bash logging userinfo login on-success log login on-failure log ip ssh logging events ``` Включите регистрацию событий выполнения конфигурационных команд: ```bash archive log config logging enable notify syslog contenttype plaintext ``` **Опционально**. Включите регистрацию событий VPN: ```bash crypto logging ezvpn crypto logging session crypto logging ikev2 ``` Выйдите из режима конфигурирования: ```bash end ``` Сохраните изменения даже после перезагрузки: на старых Cisco: ``` write memory ``` на новых Cisco (копирование рабочей конфигурации): ``` copy running-config startup-config ``` Чтобы отобразить состояние системного журнала (syslog) и содержимое стандартного буфера сообщений системного журнала, используйте команду из привилегированного режима: ```bash show logging ``` # FortiGate (CEF)Информация, приведенная на данной странице, является разработкой команды pre-sales и/или community KUMA и **НЕ** является официальной рекомендацией вендора.

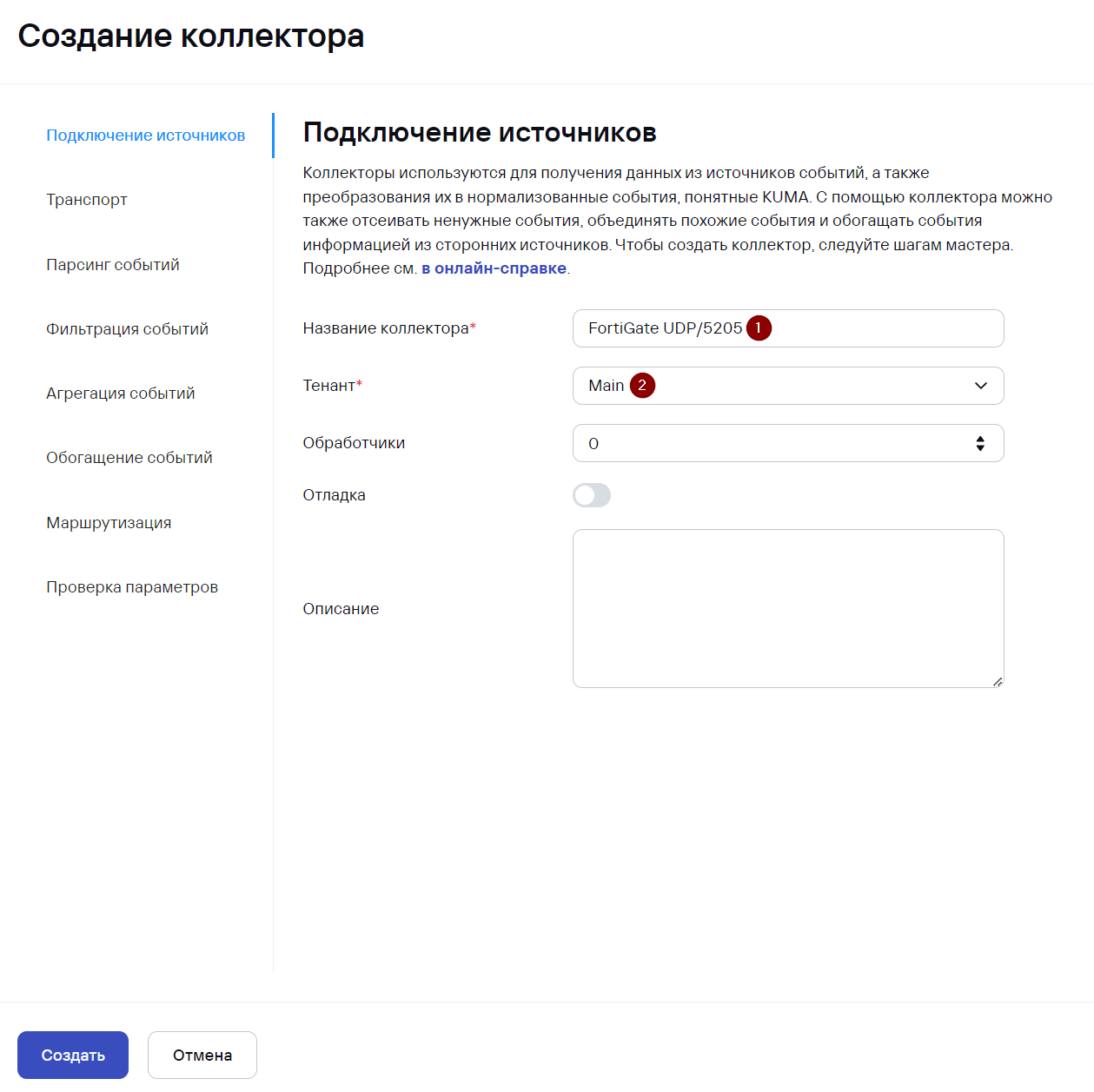

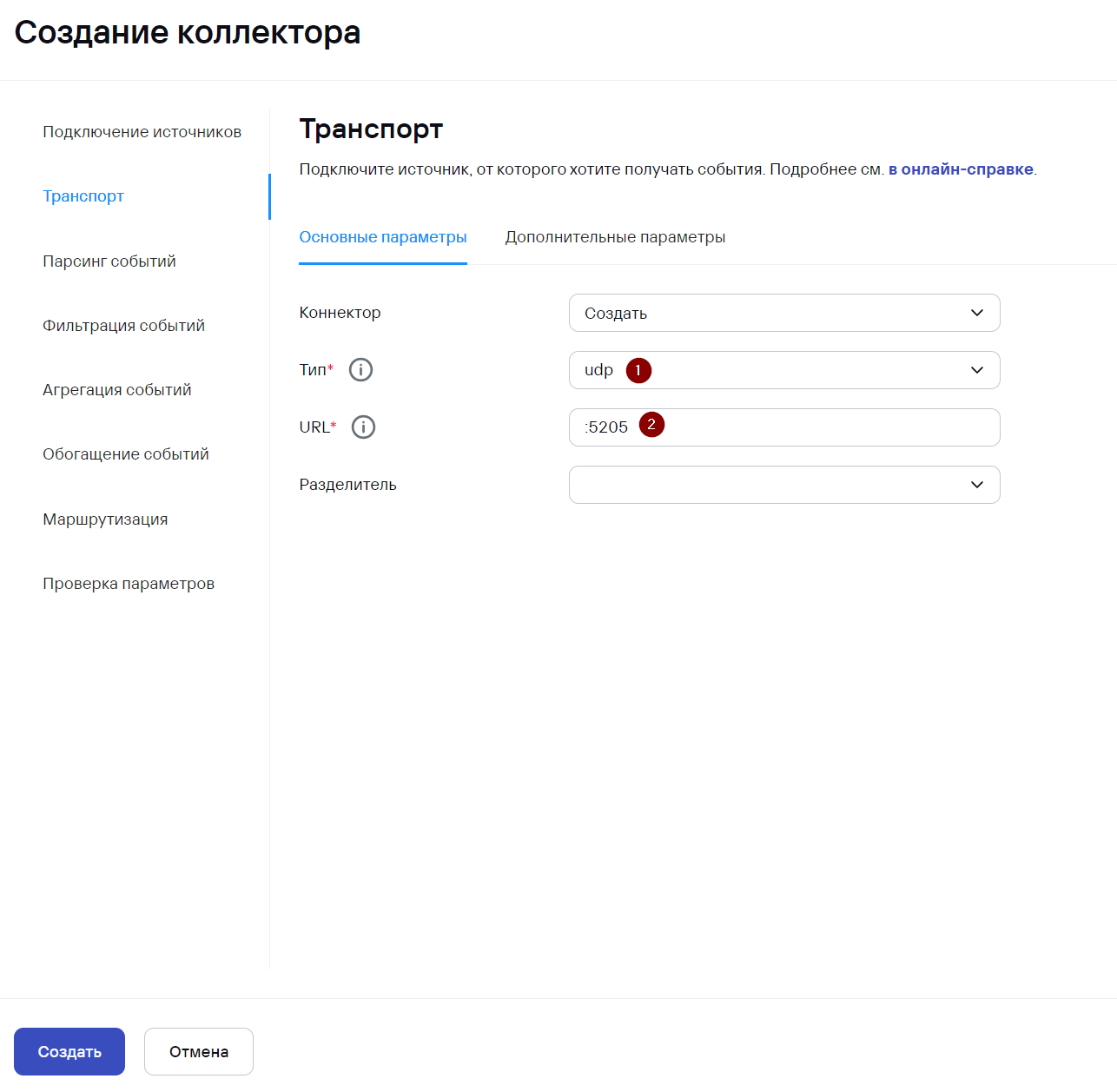

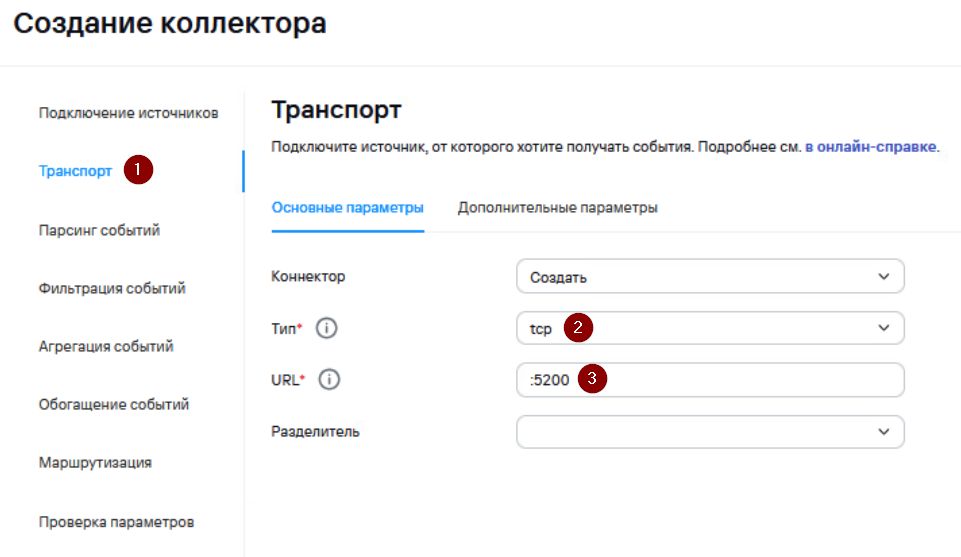

### Настройка коллектора KUMA #### Создание коллектора KUMA Для приема и обработки событий с FortiGate необходимо создать сервис коллектора в KUMA. Для этого в веб-интерфейсе перейдите на вкладку **Ресурсы** и нажмите на кнопку **Подключить источник.** В появившемся окне **Создание коллектора:** - На шаге **Подключение источников** укажите **Имя коллектора** и **Тенант**, к которому будет принадлежать создаваемый коллектор [](https://kb.kuma-community.ru/uploads/images/gallery/2024-04/La5image.png) - На шаге **Транспорт** укажите **Тип** и **Порт** (данные параметры должны соответствовать настройкам на стороне FortiGate: **set mode** и **set port** соответственно)Для распределенной инсталяции укажите hostname:port сервера коллектора в поле **URL**

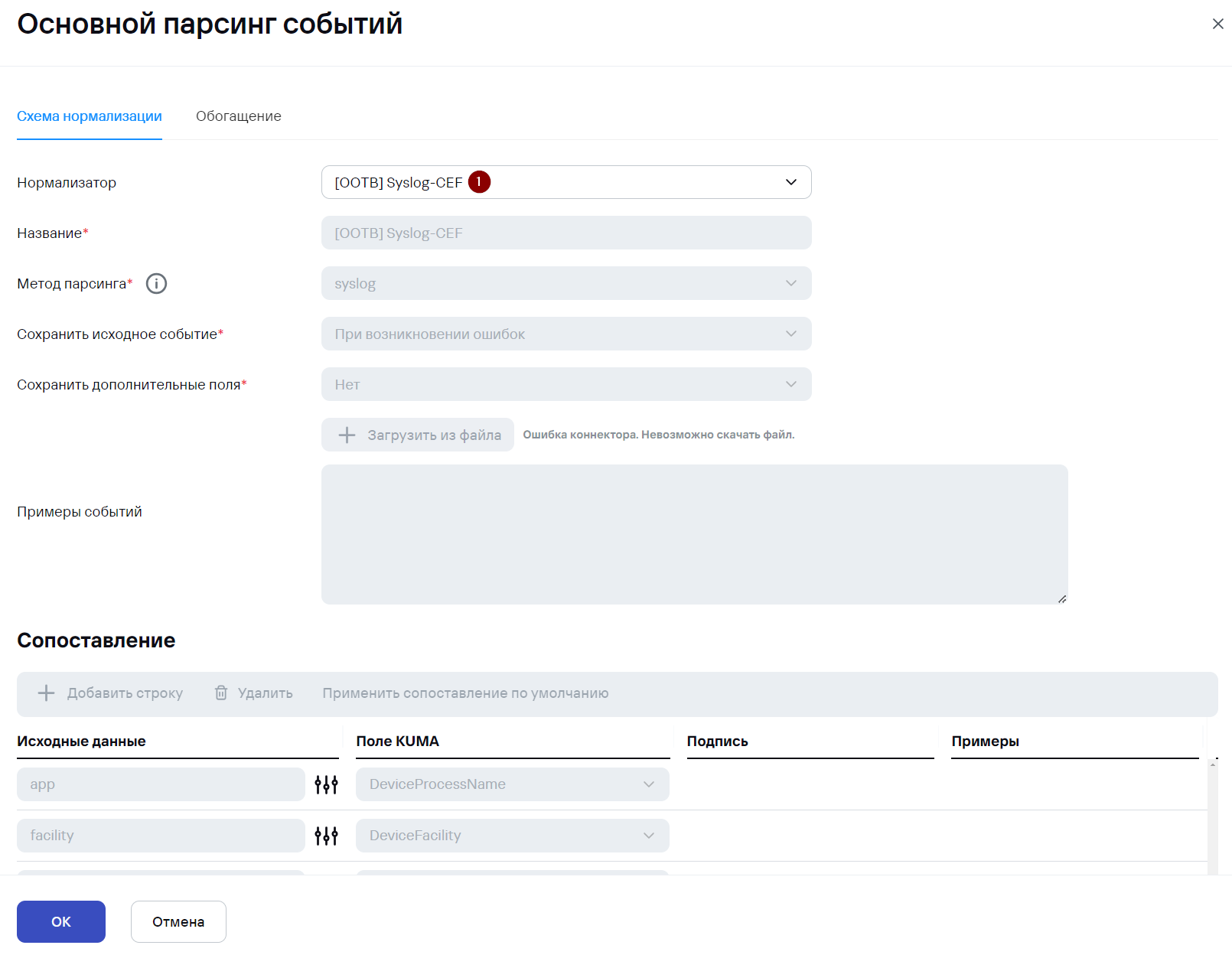

[](https://kb.kuma-community.ru/uploads/images/gallery/2024-04/hZ3image.png) - На шаге **Парсинг событий** укажите нормализатор. Рекомендуется использовать предустановленный нормализатор **\[OOTB\] Syslog-CEF** ([https://support.kaspersky.com/help/KUMA/3.0.3/ru-RU/255782.htm)](https://support.kaspersky.com/help/KUMA/3.0.3/ru-RU/255782.htm)).Если планируете использовать правила корреляции для FortiGate из Community-Pack необходимо использовать нормализатор **\[2024-04-22\] FortiGate Syslog-CEF**, также доступный в Community-Pack

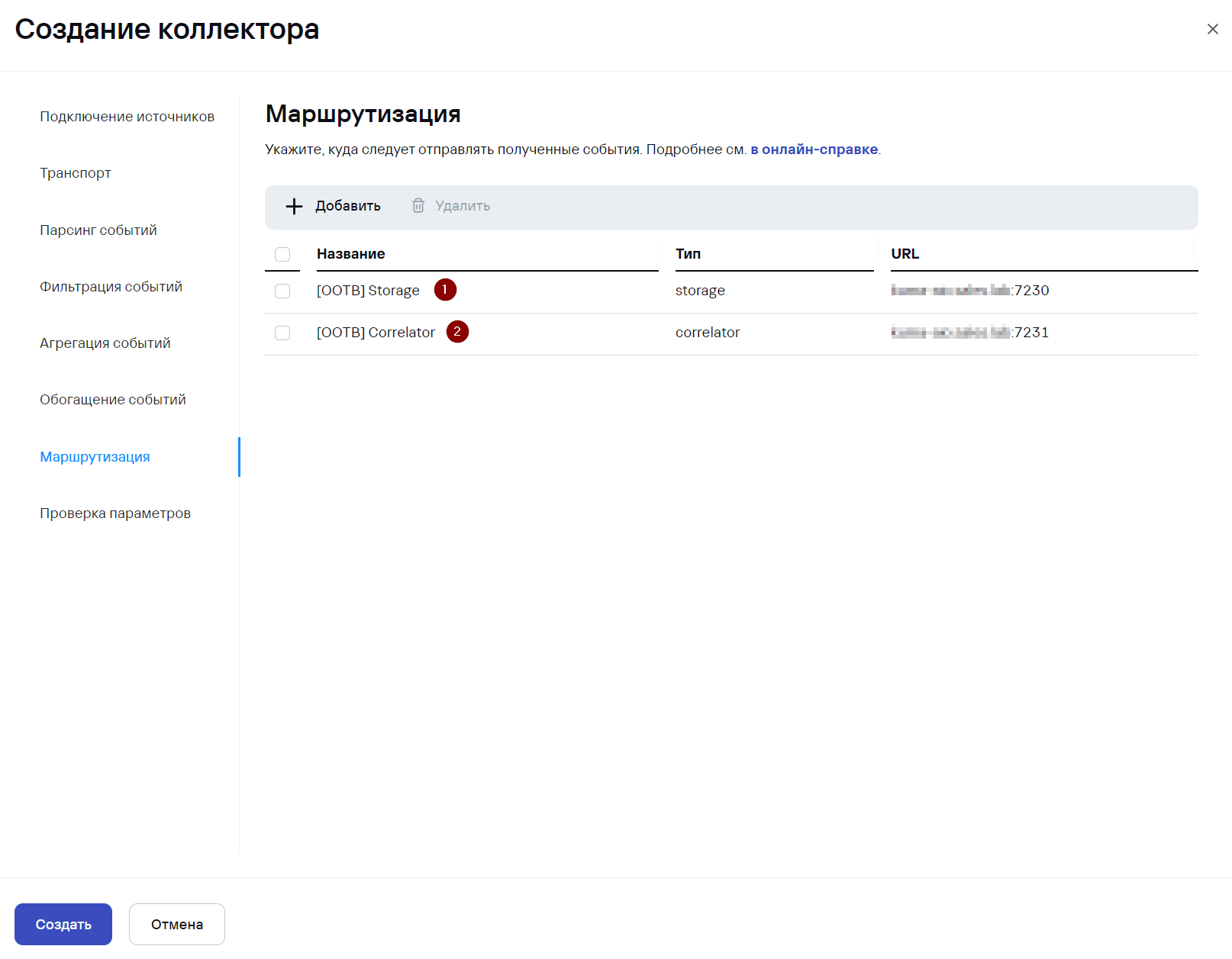

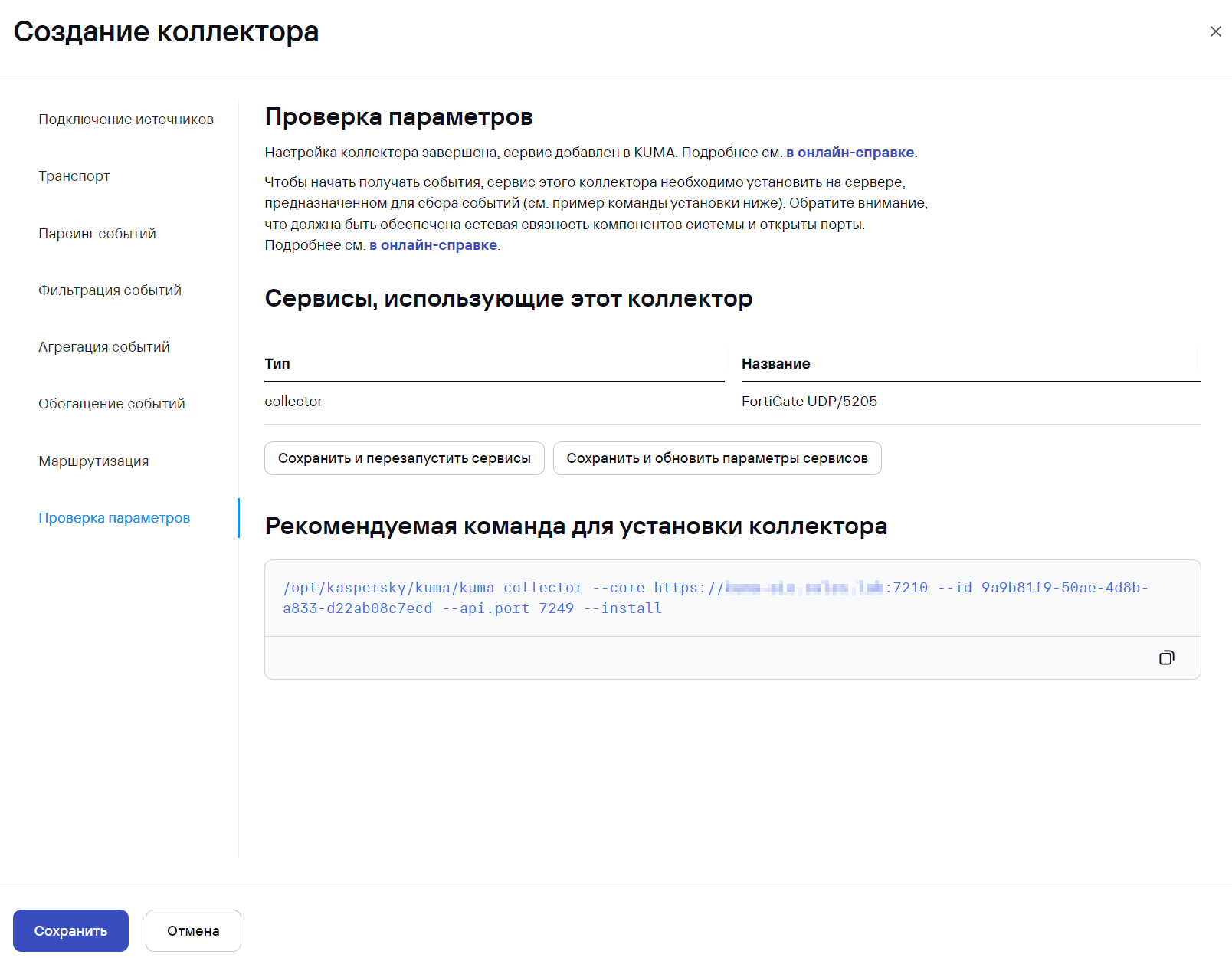

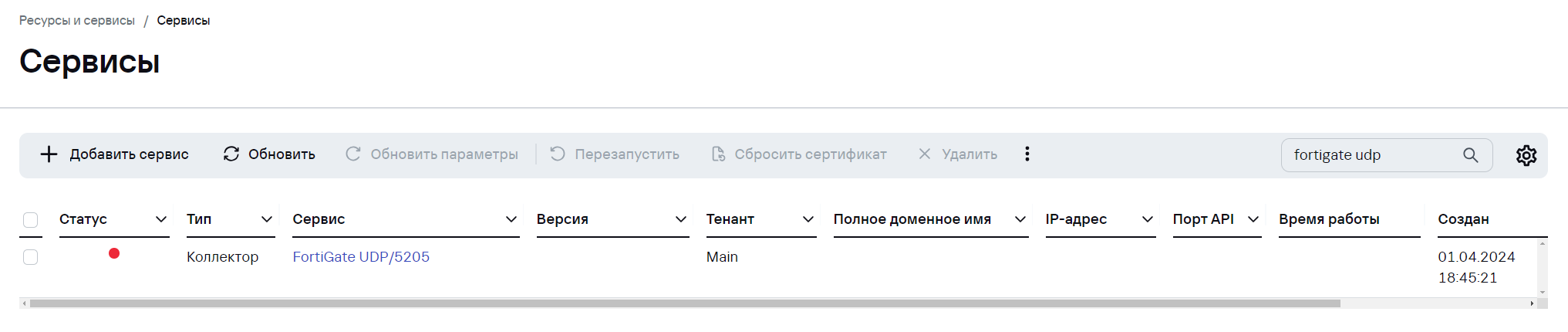

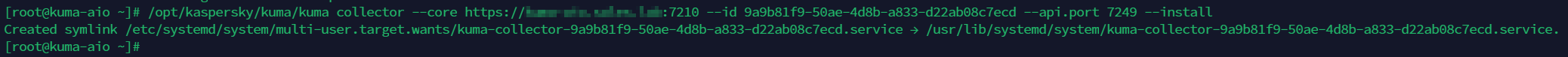

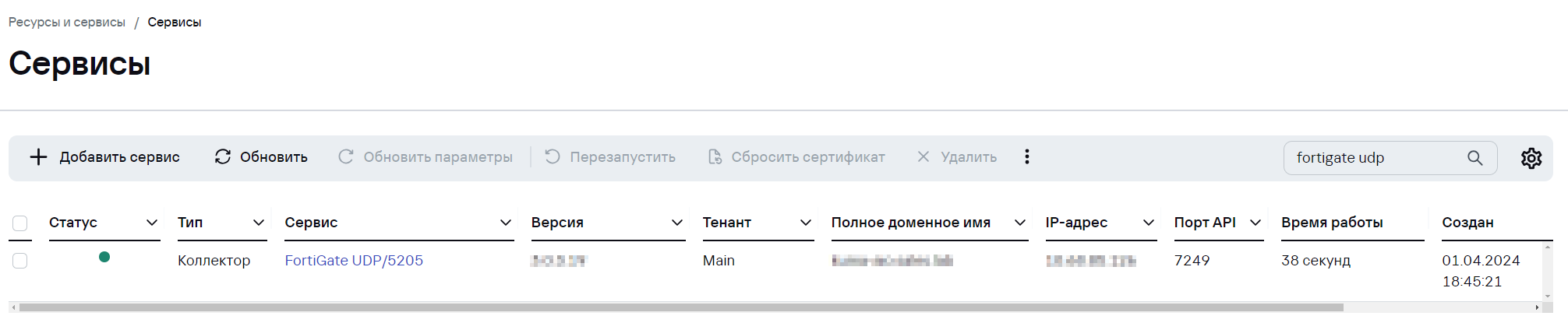

[](https://kb.kuma-community.ru/uploads/images/gallery/2024-04/9yoimage.png) - Шаги мастера настройки с четвертого по шестой можно пропустить и вернуться к их настройке позднее. - На седьмом шаге **Маршрутизация** задайте точки назначения. Для хранения событий добавьте точку назначения типа **Хранилище**. В случае если предполагается также корреляция по событиям добавьте точку назначения типа **Коррелятор**. [](https://kb.kuma-community.ru/uploads/images/gallery/2024-04/tLAimage.png) - На завершающем шаге **Проверка параметров** нажмите на кнопку **Сохранить** **и создать сервис**. После чего появится команда установки сервиса, которую необходимо скопировать для дальнейшей установки. [](https://kb.kuma-community.ru/uploads/images/gallery/2024-04/bAWimage.png) Также после выполнения вышеуказанных действий на вкладке **Ресурсы** **>** **Активные сервисы** появится созданный сервис коллектора. [](https://kb.kuma-community.ru/uploads/images/gallery/2024-04/y26image.png) #### Установка коллектора KUMA Выполните подключение к CLI KUMA (установка коллектора выполняется с правами root). Для установки сервиса коллектора в командной строке выполните команду, скопированную на прошлом шаге. [](https://kb.kuma-community.ru/uploads/images/gallery/2024-04/GFnimage.png) При необходимости добавьте порт коллектора в исключения фаервола и обновите параметры службы. ```shell firewall-cmd --add-port=<порт, выбранный для коллектора>/udp –permanent firewall-cmd --reload ``` После успешной установки сервиса его в статус в веб-интерфейсе KUMA изменится на **зеленый**. [](https://kb.kuma-community.ru/uploads/images/gallery/2024-04/1Nbimage.png) --- ### Настройка FortiGate Для настройки отправки событий в формате CEF с FortiGate в KUMA выполните следующие действия: - Подключитесь к CLI FortiGate по SSH - Перейдите в секцию настройки параметров Syslog: ```shell config log syslogd setting ``` - Выполните настройку параметров Syslog: ```shell set status enable # включить отправку событий на удаленный Syslog-сервер set serverИнформация, приведенная на данной странице, является разработкой команды pre-sales и/или community KUMA и **НЕ** является официальной рекомендацией вендора.

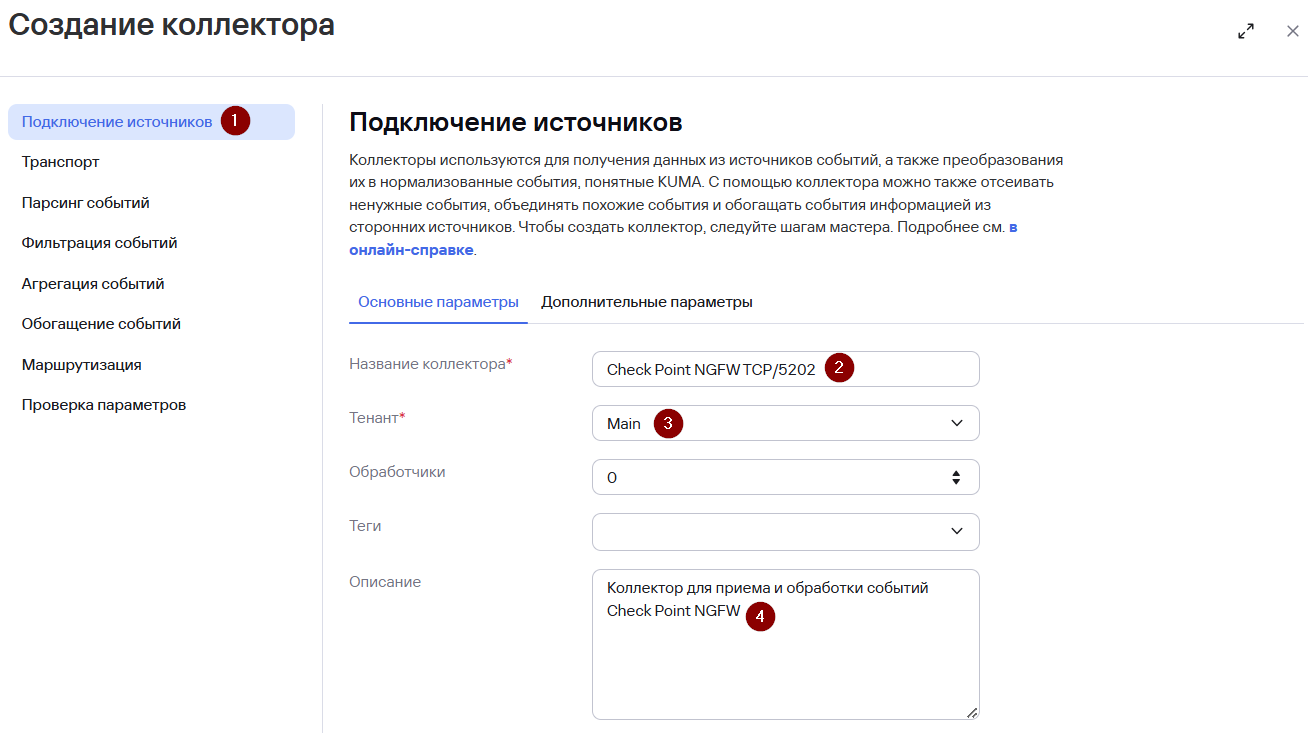

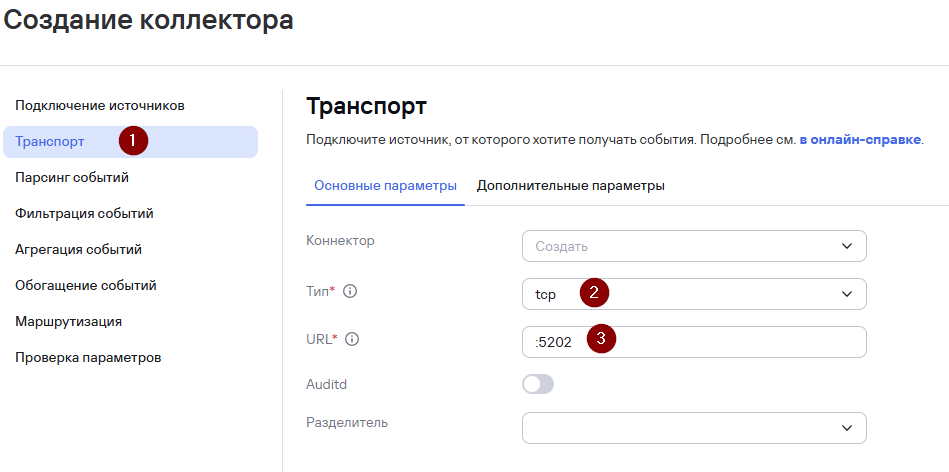

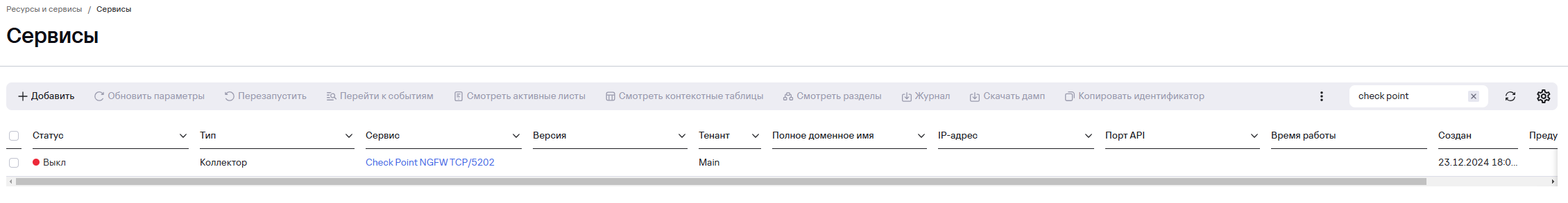

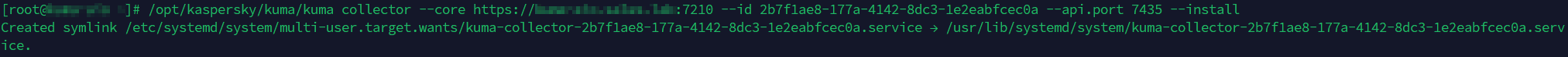

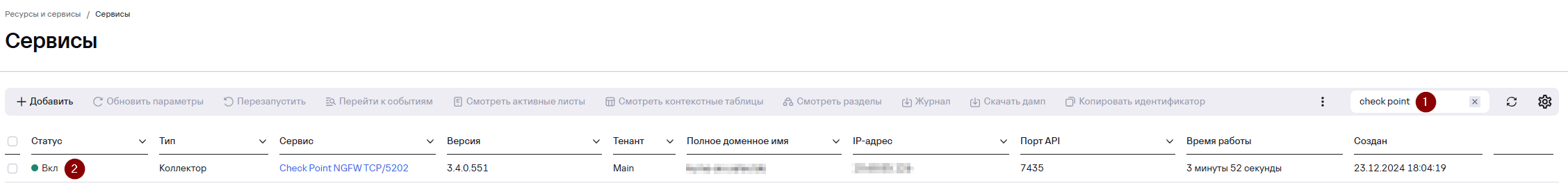

### Настройка коллектора KUMA #### Создание коллектора KUMA Для приема и обработки событий Check Point NGFW необходимо создать сервис коллектора в KUMA. Для этого в веб-интерфейсе перейдите в раздел **Ресурсы** и нажмите на кнопку **Подключить источник.** В появившемся окне **Создание коллектора:** - На шаге **Подключение источников** укажите **Название коллектора** и **Тенант**, которому будет принадлежать создаваемый коллектор  - На шаге **Транспорт** укажите **Тип коннектора** и **URL** (порт, выделенный сервису)Для распределенной инсталяции укажите hostname:port сервера коллектора в поле **URL**

Указанные параметры должны соответствовать настройкам на стороне Check Point

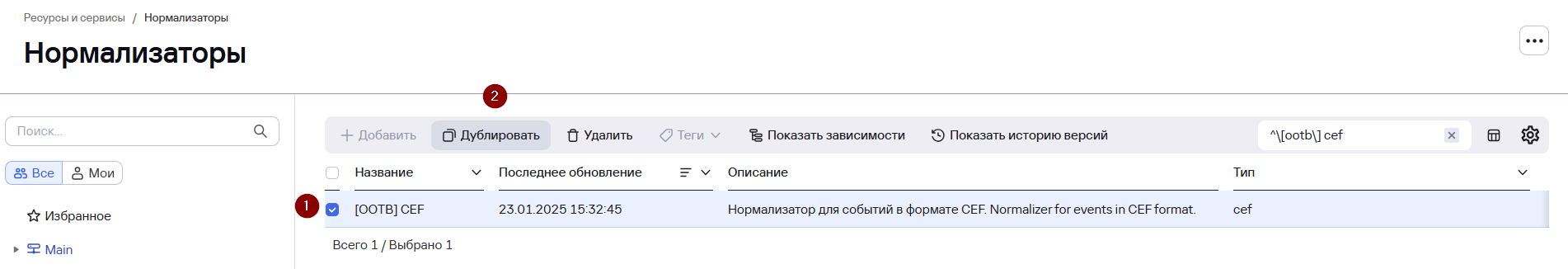

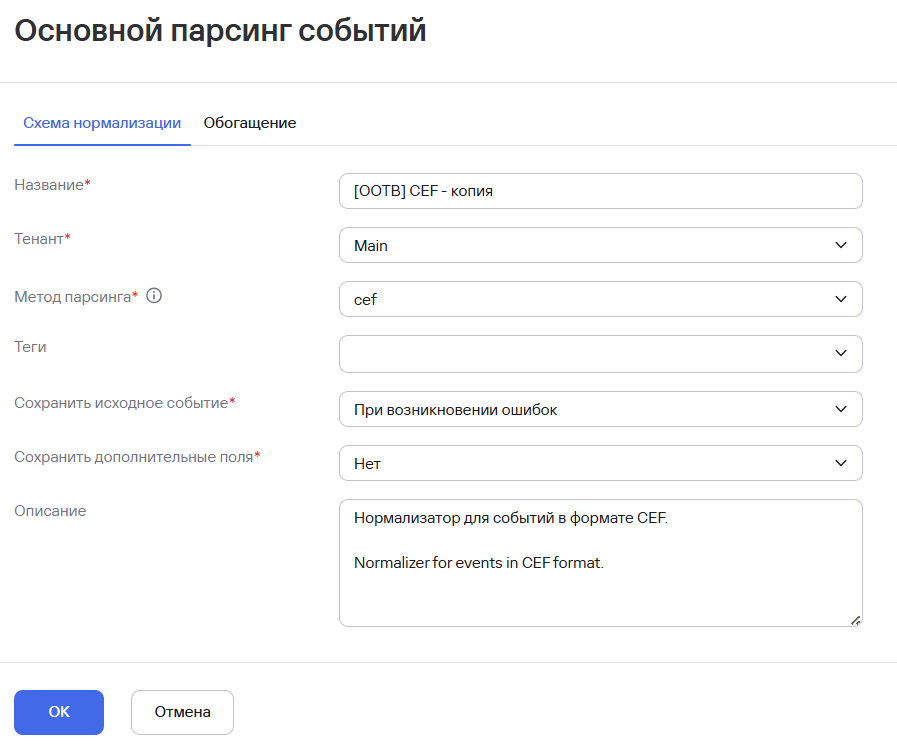

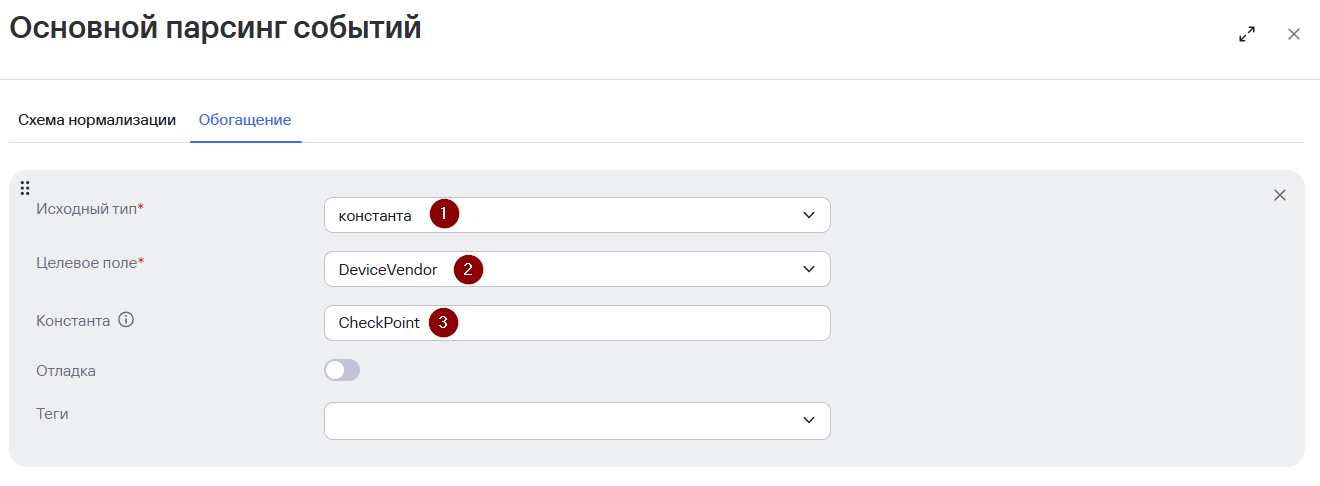

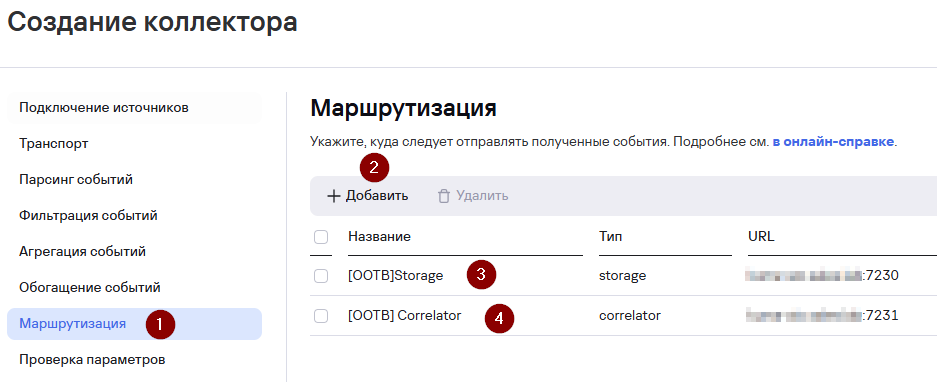

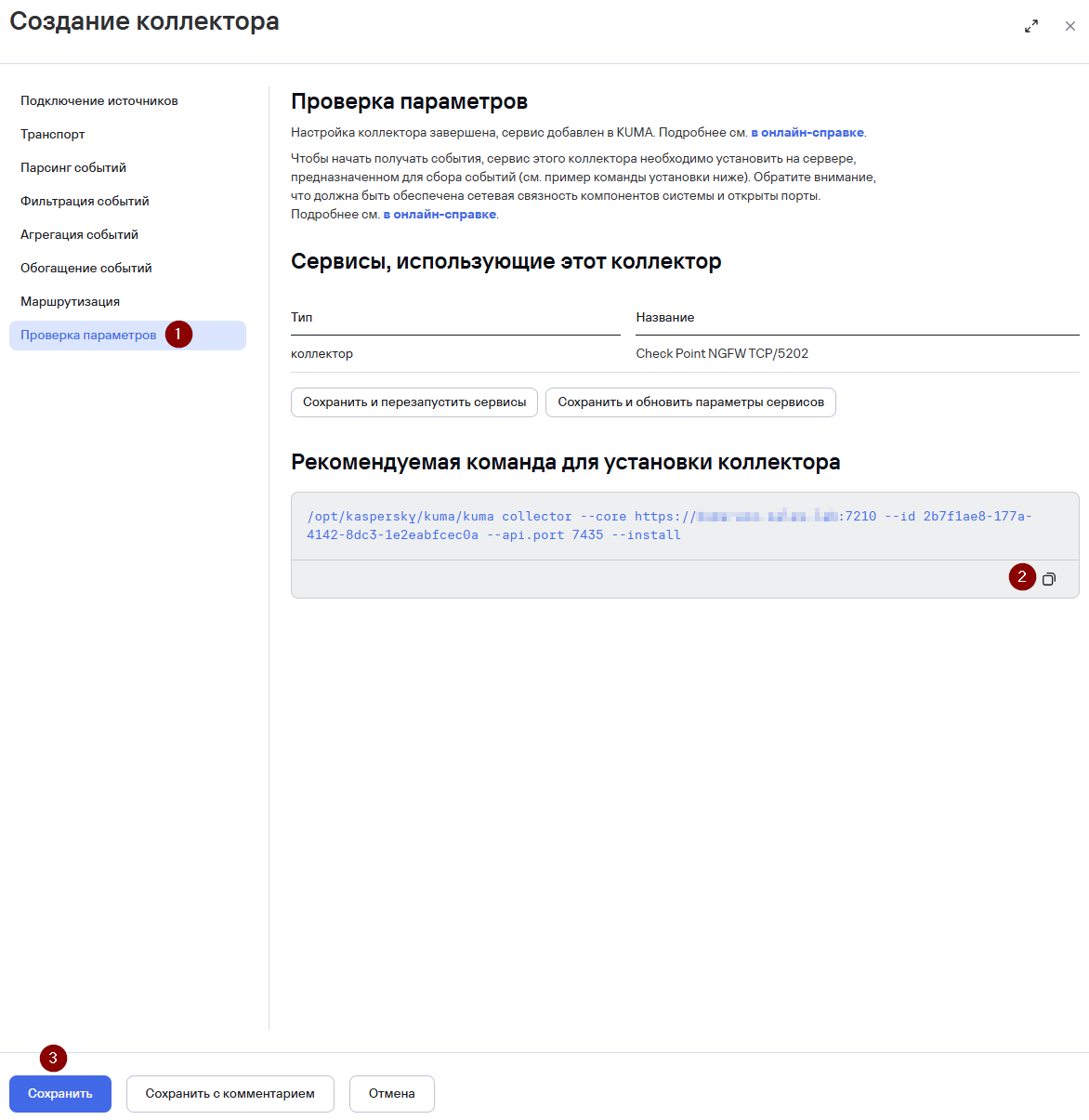

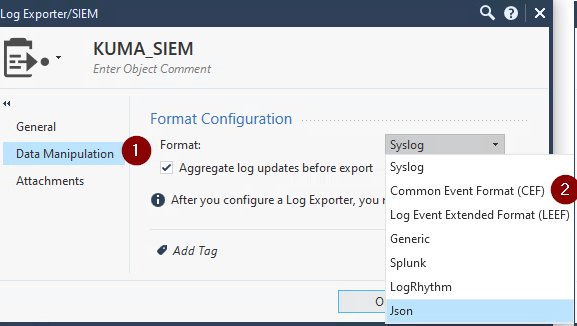

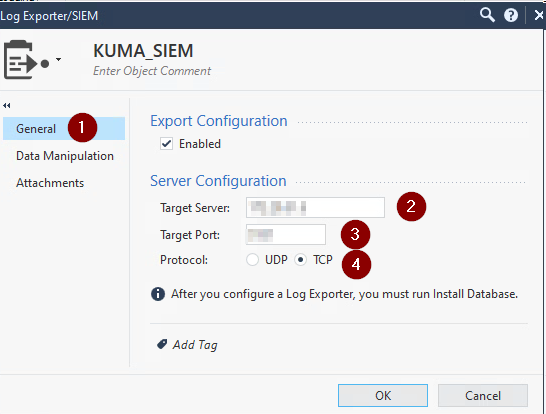

- На шаге **Парсинг событий** нажмите **Добавить парсинг событий** и укажите нормализатор. Рекомендуется создать и использовать в качестве нормализатора для событий Check Point дубликат предустановленного нормализатора **\[OOTB\] CEF.**[](https://kb.kuma-community.ru/uploads/images/gallery/2025-03/image.png)В параметрах нормализатора перейдите в окно **Основной парсинг событий** и выберите вкладку **Обогащение.** На вкладке **Обогащение** нажмите **Добавить обогащение** и настройте параметры обогащения согласно скриншоту ниже для корректной работы SOC и Community корреляционных правил. [](https://kb.kuma-community.ru/uploads/images/gallery/2025-03/E2Zimage.png) [](https://kb.kuma-community.ru/uploads/images/gallery/2025-03/yytimage.png) - Шаги мастера настройки с четвертого по шестой (**Фильтрация событий**, **Агрегация событий** и **Обогащение событий**) можно пропустить и вернуться к их настройке позднее. - На седьмом шаге **Маршрутизация** задайте точки назначения. Для хранения событий добавьте точку назначения типа **Хранилище (Storage)**. В случае если предполагается также анализ потока событий правилами корреляции добавьте точку назначения типа **Коррелятор (Correlator)**.  - На завершающем шаге **Проверка параметров** нажмите на кнопку **Сохранить** **и создать сервис**. После чего появится команда установки сервиса, которую необходимо скопировать для дальнейшей установки.  Также после выполнения вышеуказанных действий в разделе **Ресурсы** **>** **Активные сервисы** появится созданный сервис коллектора.  #### Установка коллектора KUMA Выполните подключение к CLI сервера KUMA (установка сервиса коллектора выполняется с правами root). Для установки сервиса коллектора выполните команду, скопированную на прошлом шаге.  При необходимости добавьте порт коллектора в исключения фаервола и обновите параметры службы. ```shell firewall-cmd --add-port=<порт, выбранный для коллектора>/tcp –permanent firewall-cmd --reload ``` После успешной установки сервиса его статус в веб-интерфейсе KUMA изменится на **Вкл** с **зеленой индикацией**.  --- ### Настройка Check Point NGFW Отправка событий Check Point NGFW осуществляется средствами Log Exporter с Management Server/Log Server. Настройку конфигурации Log Exporter можно выполнить двумя способами: - С помощью SmartConsole (начиная с версии R81) - В CLI #### SmartConsole - Создайте новый объект Log Exporter/SIEM: - Выберите **Objects** > **More object types** > **Server** > **Log Exporter/SIEM** - В поле **Object Name** введите имя для создаваемого объекта **Log Exporter** - Перейдите во вкладку **General**: - В секции **Export Configuration** активируйте флаг **Enabled** - В секции **Server Configuration**: - В поле **Target Server** укажите IP-адрес или FQDN сервера коллектора KUMA (FQDN поддерживается, начиная с R81 SmartConsole Build 569) - В поле **Target Port** укажите порт, указанный на шаге **Транспорт** при создании сервиса коллектора - В поле **Protocol** выберите протокол (TCP или UDP), указанный на шаге **Транспорт** при создании сервиса коллектора - Перейдите во вкладку **Data Manipulation:** - В поле **Format** выберите **Common Event Format (CEF)** - **(Опционально)** активируйте флаг **Aggregate log updates before export** для экспорта событий, содержащих полные данные, а не только изменения, произошедшие с момента последнего лога для одного и того же события. - **(Опционально)** Перейдите во вкладку **Attachments:** - Активируйте флаги - **Add link to Log Details in SmartView** - **Add link to Log Attachment in SmartView** - **Add Log Attachment ID** - Нажмите **ОК**  - Выполните настройку параметров объекта **Management Server** или **Dedicated Log Server / SmartEvent Server:** - В навигационной панели слева выберите **Gateways & Servers** - Откройте объект **Management Server or Dedicated Log Server / SmartEvent Server** - Слева выберите **Logs** > **Export** - Нажмите **\[+\]** и выберите объект **Log Exporter /** **SIEM,** созданный ранее - Нажмите **OK** - Нажмите **Menu** > **Install database** - Выберите все объекты - Нажмите **Install** #### CLI - Подключитесь к **Management Server / Log Server** - Перейдите в режим **Expert** - Настройте параметры **Log Exporter** ```shell cp_log_export add name <Наименование конфигурации Log Exporter> target-serverИнформация, приведенная на данной странице, является дополнением к официальной статье по [Настройке получения событий АПКШ Континент](https://support.kaspersky.ru/kuma/4.0/298961). Статья разработана командой pre-sales и **НЕ** является официальной рекомендацией вендора.

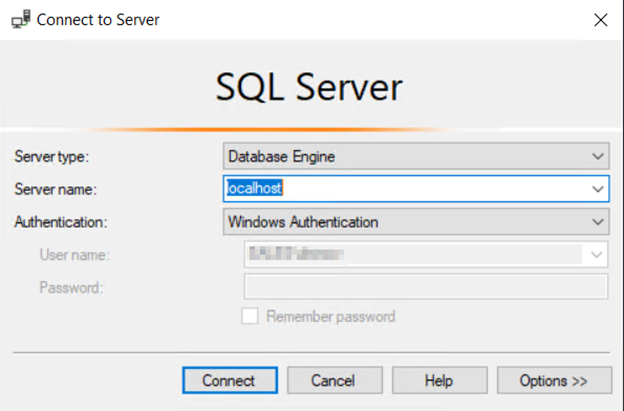

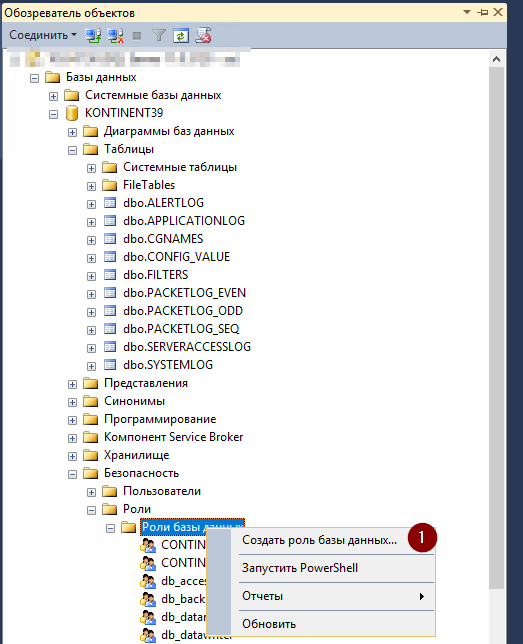

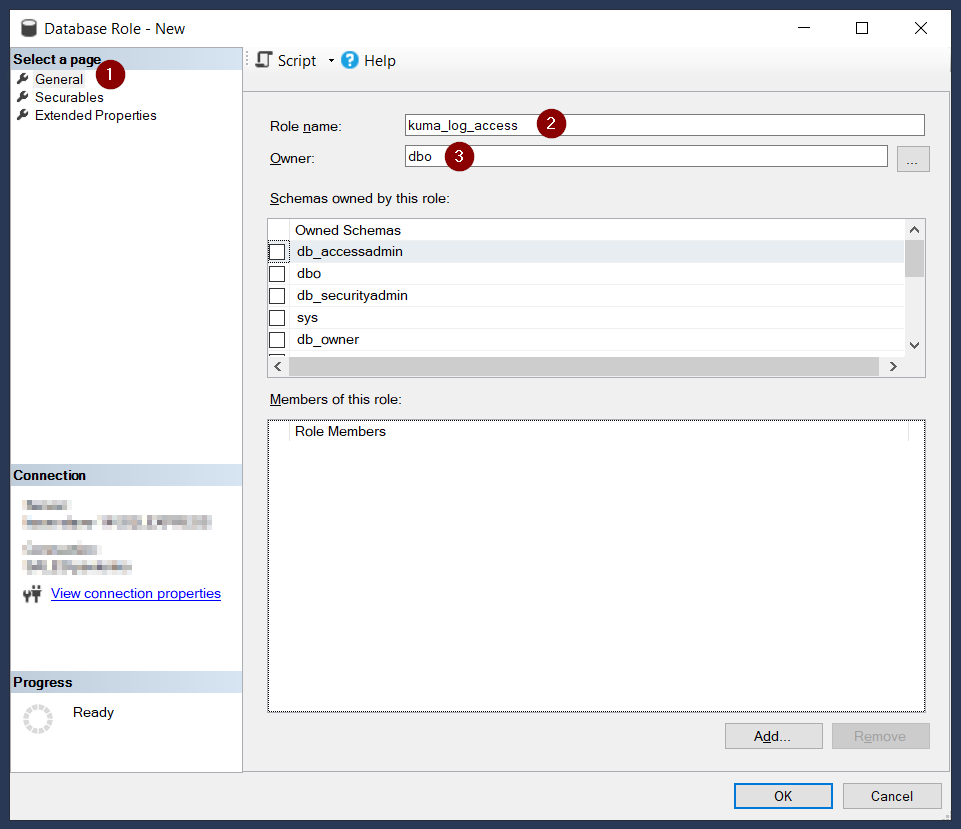

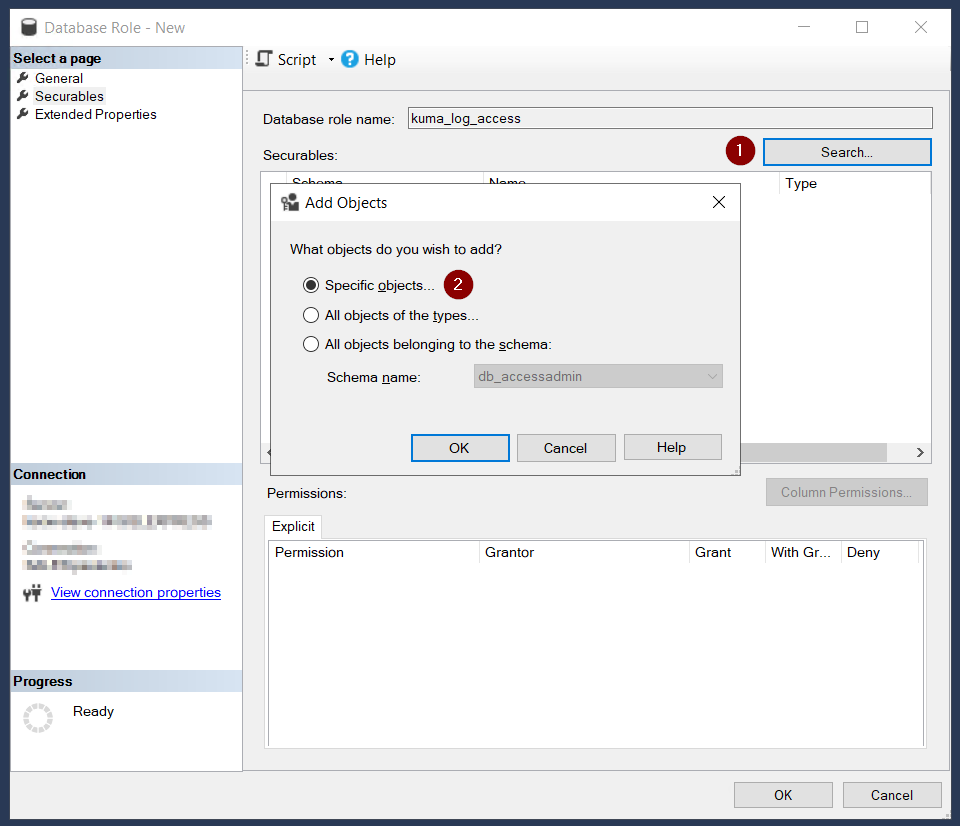

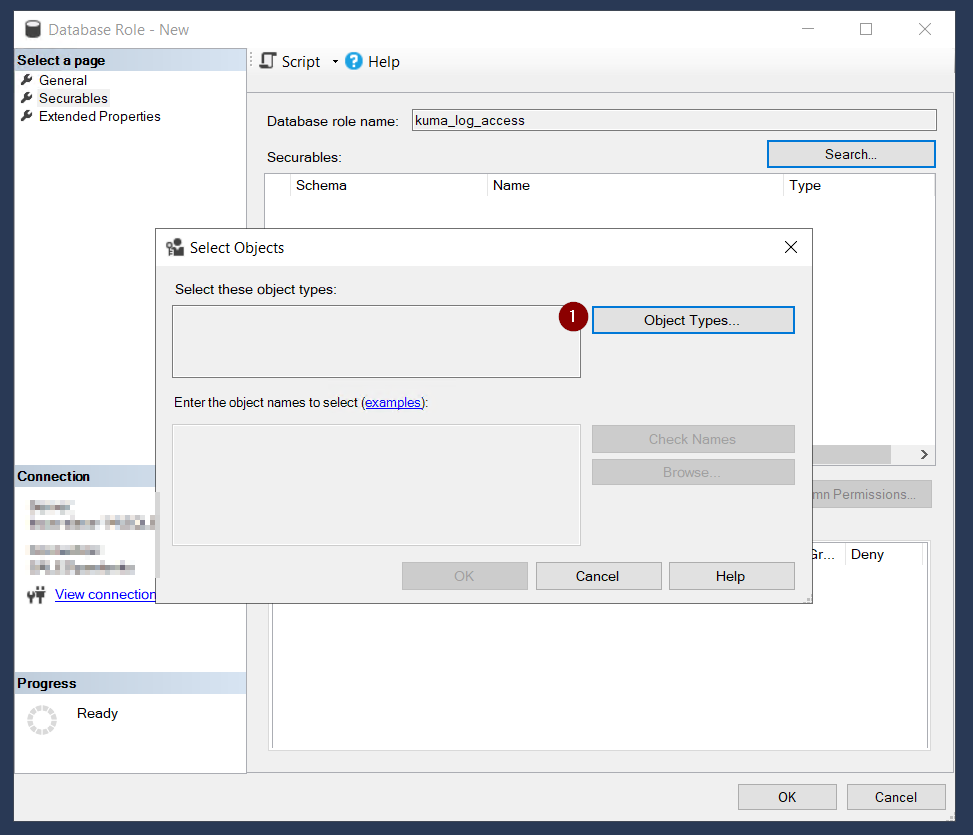

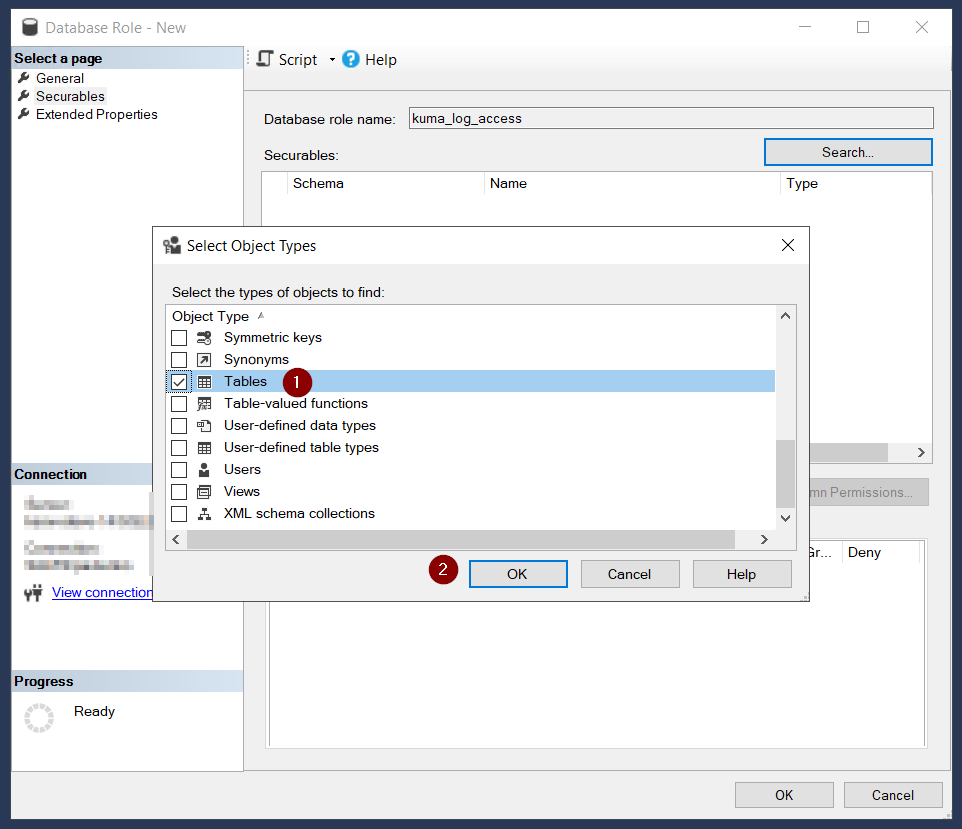

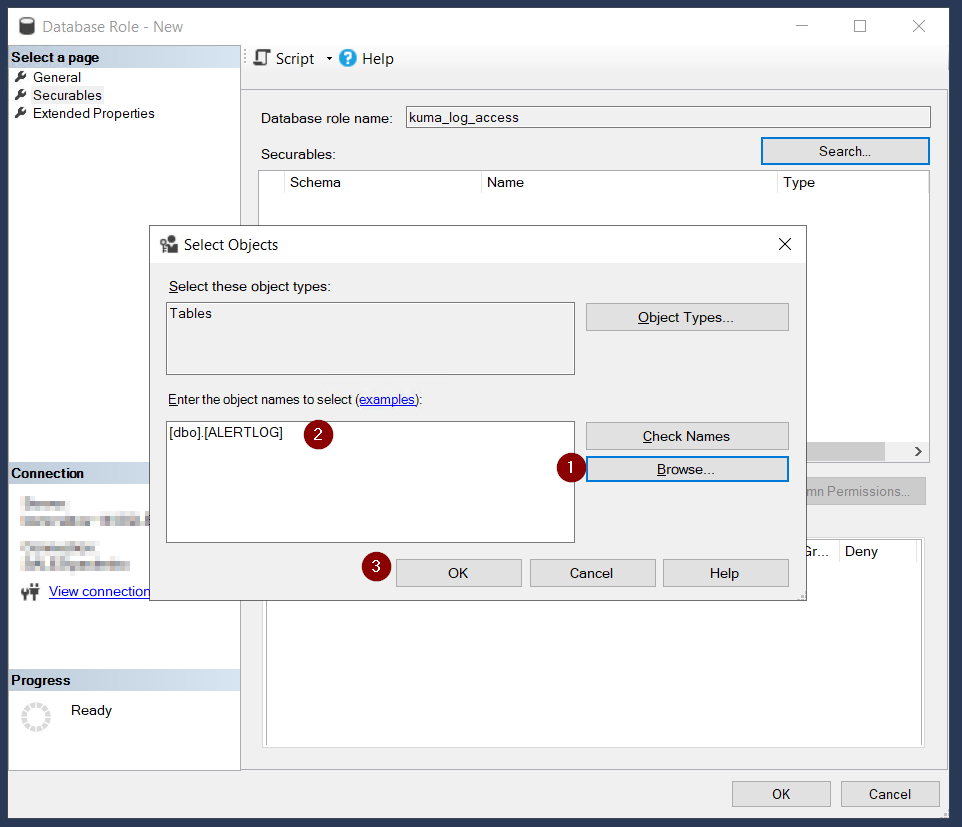

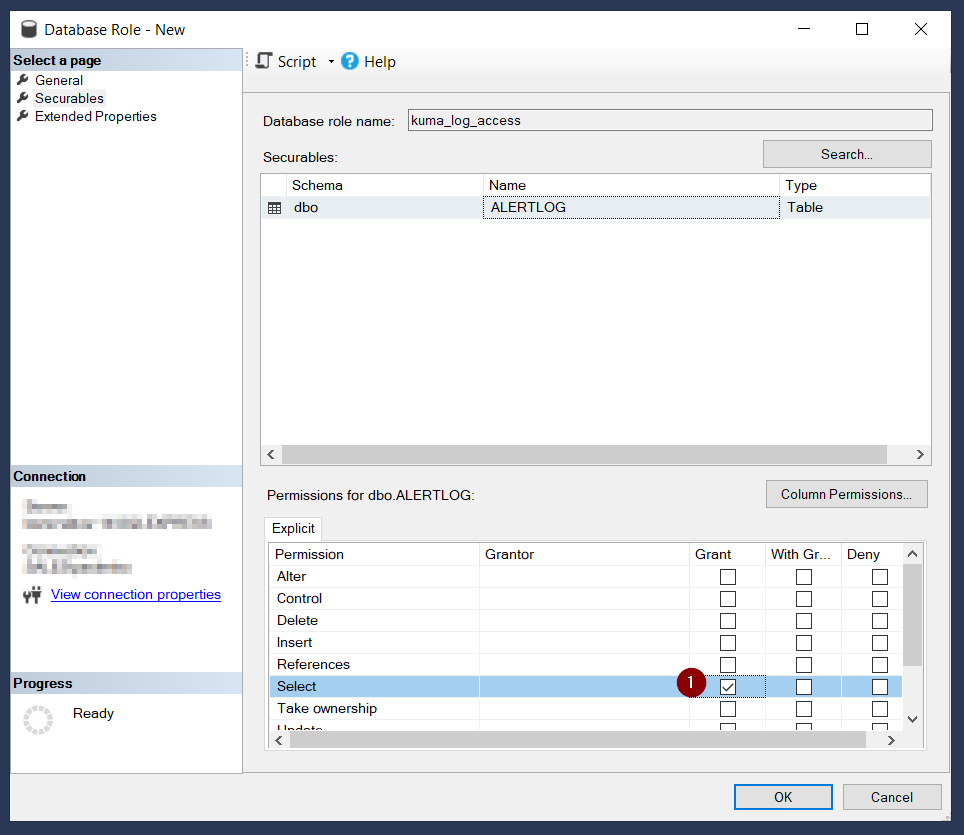

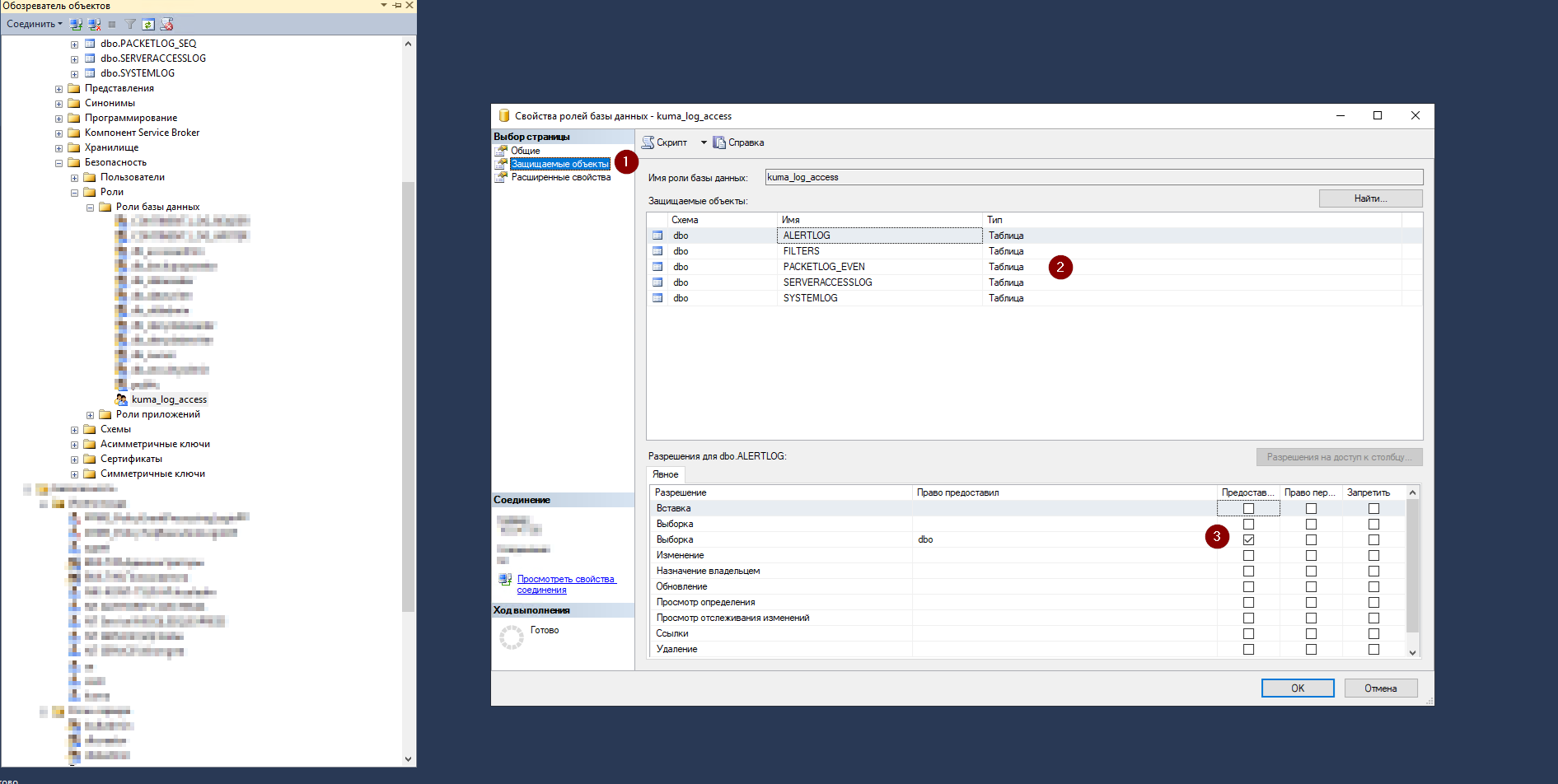

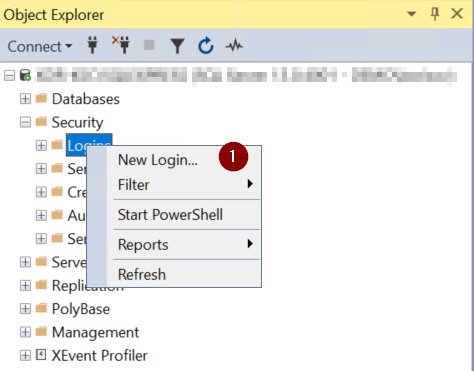

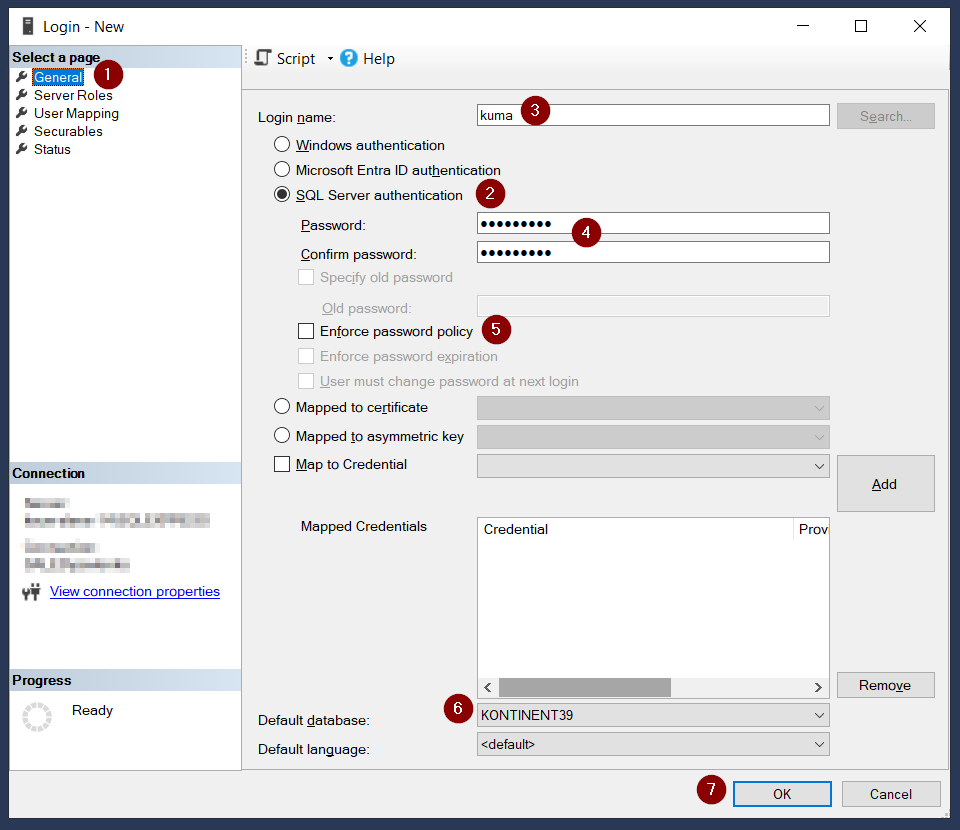

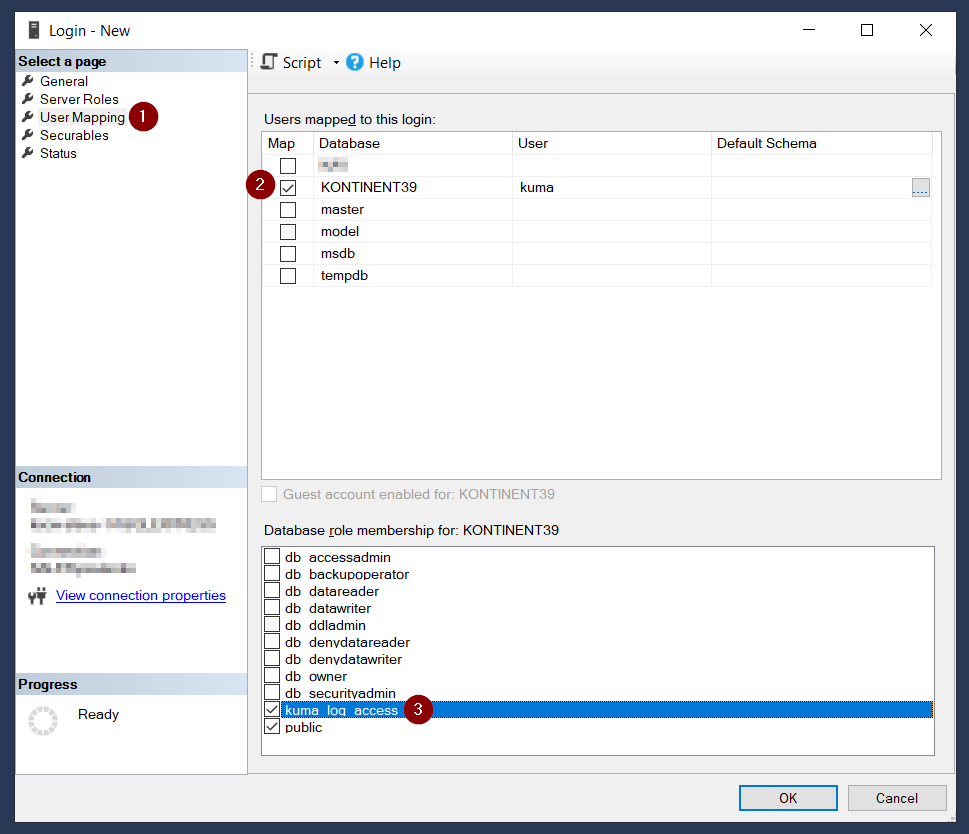

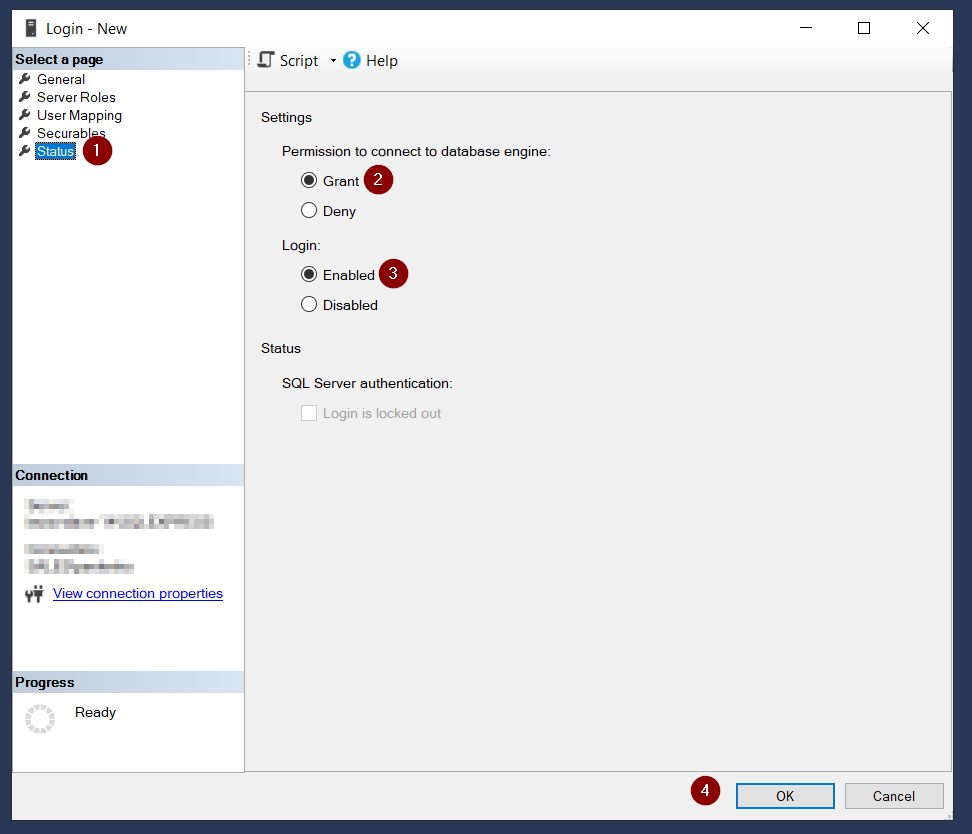

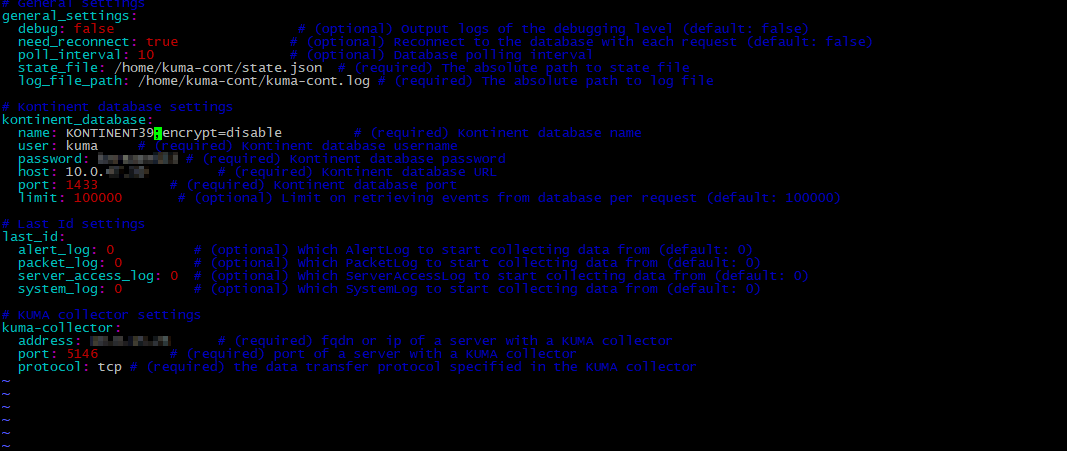

### Подготовительные действия для получения событий АПКШ Континент #### Создание роли базы данных Для получения событий АПКШ Континент 3.9 из MS SQL требуется учетная запись с минимальным набором прав для подключения и чтения данных в таблицах: ALERTLOG, SERVERACCESSLOG, SYSTEMLOG, PACKETLOG, FILTERS. Чтобы создать роль для доступа к таблицам БД АПКШ Континент выполните следующие действия: - Войдите на сервер с установленной MS SQL. - С помощью SQL Server Management Studio подключитесь к MS SQL под учетной записью с правами администратора. [](https://kb.kuma-community.ru/uploads/images/gallery/2025-12/image175.png) - В панели **Object Explorer** раскройте вкладку БД АПКШ Континент и далее вкладку **Security.** - Во вкладке **Roles** нажмите правой кнопкой мыши на вкладку **Database Roles** и в контекстном меню выберите **New Database Role.** [](https://kb.kuma-community.ru/uploads/images/gallery/2025-12/7Twimage.png) - В появившемся окне **Database Role - New** на вкладке **General** укажите : - Имя роли (**Role Name**); - Владельца **(Owner)**; [](https://kb.kuma-community.ru/uploads/images/gallery/2025-12/XH4image.png) - На вкладке **Защищаемые объекты (Securables)** добавьте защищаемые объекты (таблицы ALERTLOG, SERVERACCESSLOG, SYSTEMLOG, PACKETLOG, FILTERS) и настройте разрешения к ним согласно скриншотам ниже: [](https://kb.kuma-community.ru/uploads/images/gallery/2025-12/N3pimage.png) [](https://kb.kuma-community.ru/uploads/images/gallery/2025-12/TzUimage.png) [](https://kb.kuma-community.ru/uploads/images/gallery/2025-12/UHOimage.png) [](https://kb.kuma-community.ru/uploads/images/gallery/2025-12/wkRimage.png) [](https://kb.kuma-community.ru/uploads/images/gallery/2025-12/V1ximage.png) Итоговый перечень защищаемых объектов: [](https://kb.kuma-community.ru/uploads/images/gallery/2025-12/u2qimage.png) - После добавления таблиц нажмите **ОК** для создания роли. #### Создание учётной записи Чтобы создать учетную запись в MS SQL для доступа к таблицам БД АПКШ Континент выполните следующие действия: - В панели **Object Explorer** раскройте вкладку **Security.** - Нажмите правой кнопкой мыши на вкладку **Logins** и в контекстном меню выберите **New Login.** [](https://kb.kuma-community.ru/uploads/images/gallery/2025-12/lMmimage.png) - Откроется окно **Login - New.** - На вкладке **General:** - Выберите **SQL Server authentication** для использования внутренней системы аутентификации SQL Server - другими словами, для использования локальной учетной записи. Если необходимо, можно использовать доменную учетную запись - для этого выберите вариант **Windows Authentication**. Далее рассматривается вариант с использованием **SQL Server authentication.** - В поле **Login Name** укажите имя создаваемой учетной записи (например, kuma). - В поле **Password** и **Confirm Password** укажите пароль для создаваемой учетной записи. - Опционально активируйте **Enforce password policy** и остальные параметры, связанные с паролем учетной записи. - В качестве **Default database** (база данных по умолчанию) выберите базу данных, используемую АПКШ Континент. [](https://kb.kuma-community.ru/uploads/images/gallery/2025-12/rayimage.png) - На вкладке **User Mapping** настройте права для учетной записи: - В разделе **Users mapped to this login** выберите БД, используемую АПКШ Континент. - В разделе **Database role membership for** установите флажок возле ранее созданной роли (в нашем примере kuma\_log\_access). [](https://kb.kuma-community.ru/uploads/images/gallery/2025-12/Vkqimage.png) - На вкладке **Status** настройте права для подключения учетной записи к базе данных: - В разделе **Permission to connect to database engine** выберите **Grant**. - В разделе **Login** выберите **Enabled**. - Нажмите **ОК**. [](https://kb.kuma-community.ru/uploads/images/gallery/2025-12/sY7image.png) --- ### Настройка утилиты kuma-kont #### Создание конфигурационного файла kuma-kont-config.yaml Пример конфигурационного файла kuma-kont-config.yaml: [](https://kb.kuma-community.ru/uploads/images/gallery/2025-12/dq4image.png)Если при запуске утилиты **kuma-kont** присутствуют ошибки вида "Unsupported TLS version..." и нет возможности включить поддержку TLS 1.2 на стороне сервера MS SQL, добавьте параметр ";encrypt=disable" к имени БД. Рекомендуется установить соотвествующие обновления на сервере MS SQL для поддержки TLS 1.2. Вариант с отключением шифрования не рекомендуется к использованию, так как данные буду передаваться в открытом виде.

# FortiGate-FortiAnalyzer (CEF)Информация, приведенная на данной странице, является разработкой команды pre-sales и/или community KUMA и **НЕ** является официальной рекомендацией вендора.

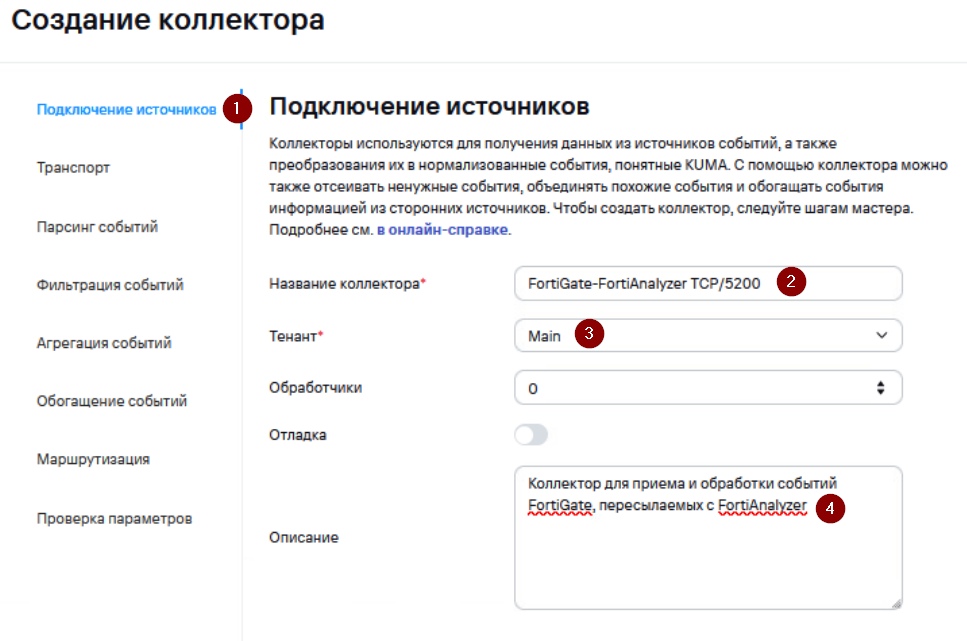

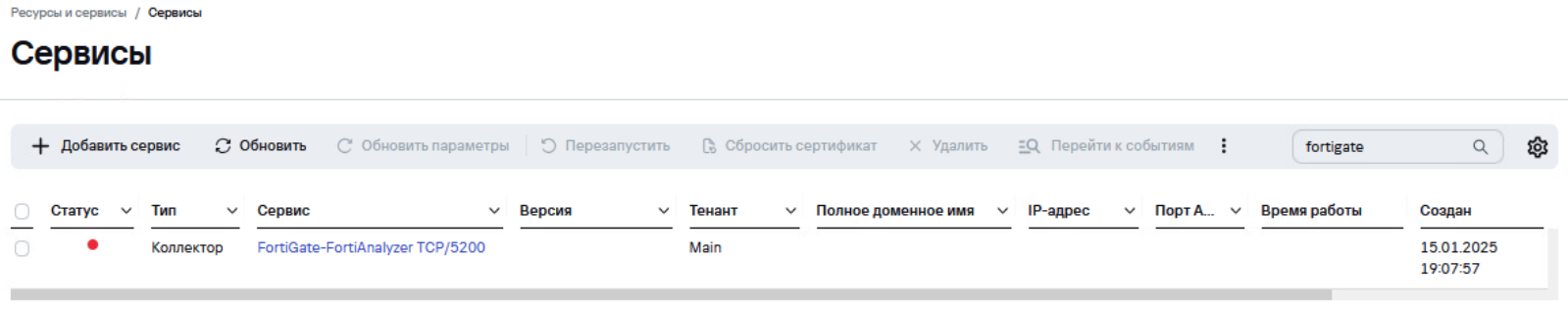

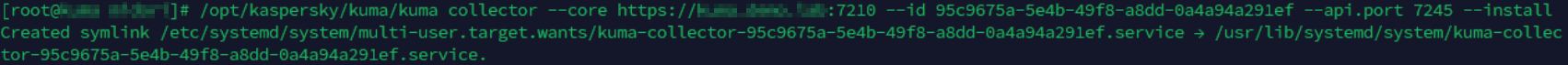

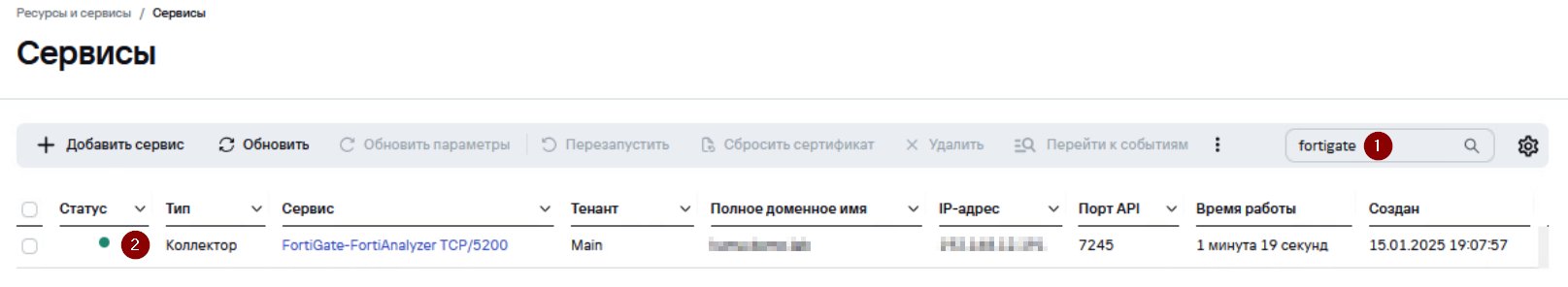

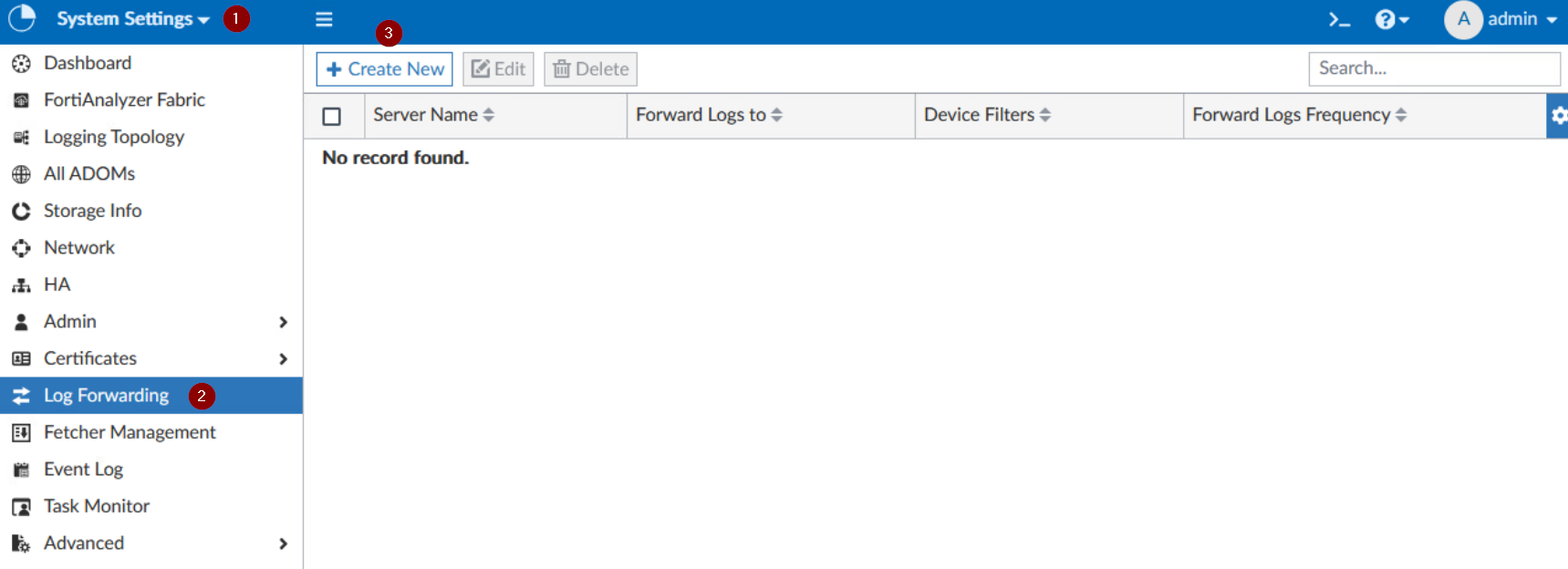

**FortiAnalyzer** — это аналитическая платформа для управления событиями, журналами и формирования отчетности, разработанная компанией Fortinet. В данной статье рассматривается настройка отправки событий FortiGate, которые централизованно собираются и хранятся в FortiAnalyzer. ### Настройка коллектора KUMA #### Создание коллектора KUMA Для приема и обработки событий FortiGate, отправляемых с FortiAnalyzer, необходимо создать сервис коллектора в KUMA. Для этого в веб-интерфейсе перейдите в раздел **Ресурсы** и нажмите на кнопку **Подключить источник.** В появившемся окне **Создание коллектора:** - На шаге **Подключение источников** укажите **Название коллектора** и **Тенант**, которому будет принадлежать создаваемый коллектор [](https://kb.kuma-community.ru/uploads/images/gallery/2025-01/zjximage.png) - На шаге **Транспорт** укажите **Тип коннектора** и **URL** (порт, выделенный сервису).Для распределенной инсталяции укажите hostname:port сервера коллектора в поле **URL**

Указанные параметры должны соответствовать настройкам на стороне FortiAnalyzer

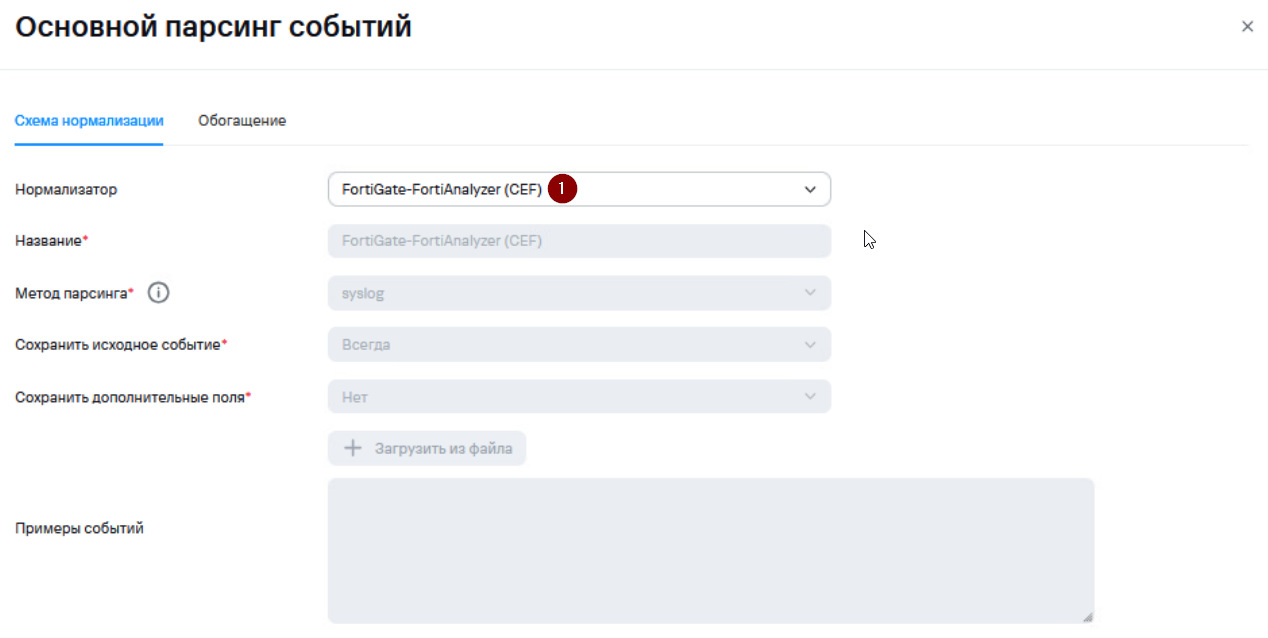

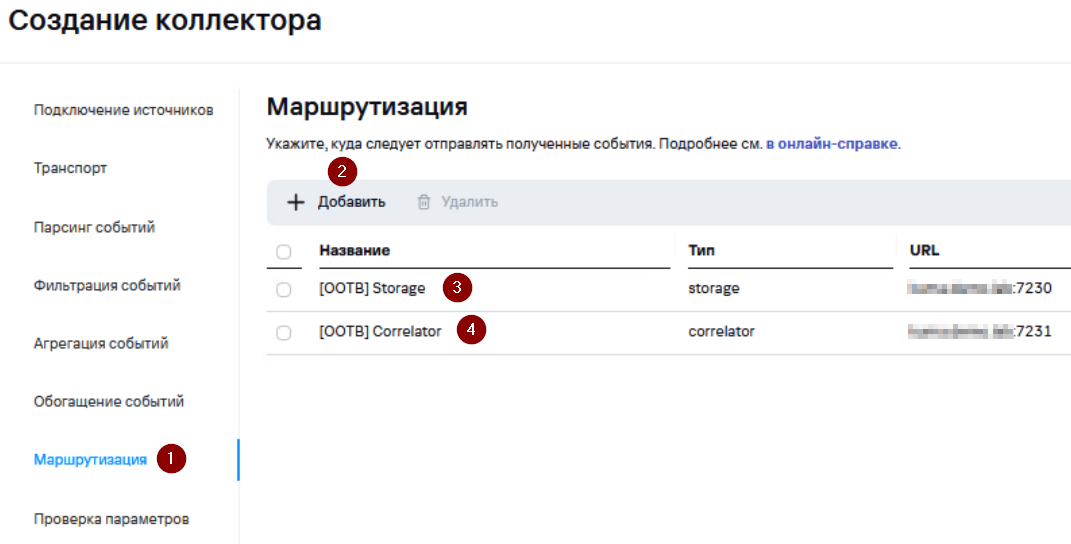

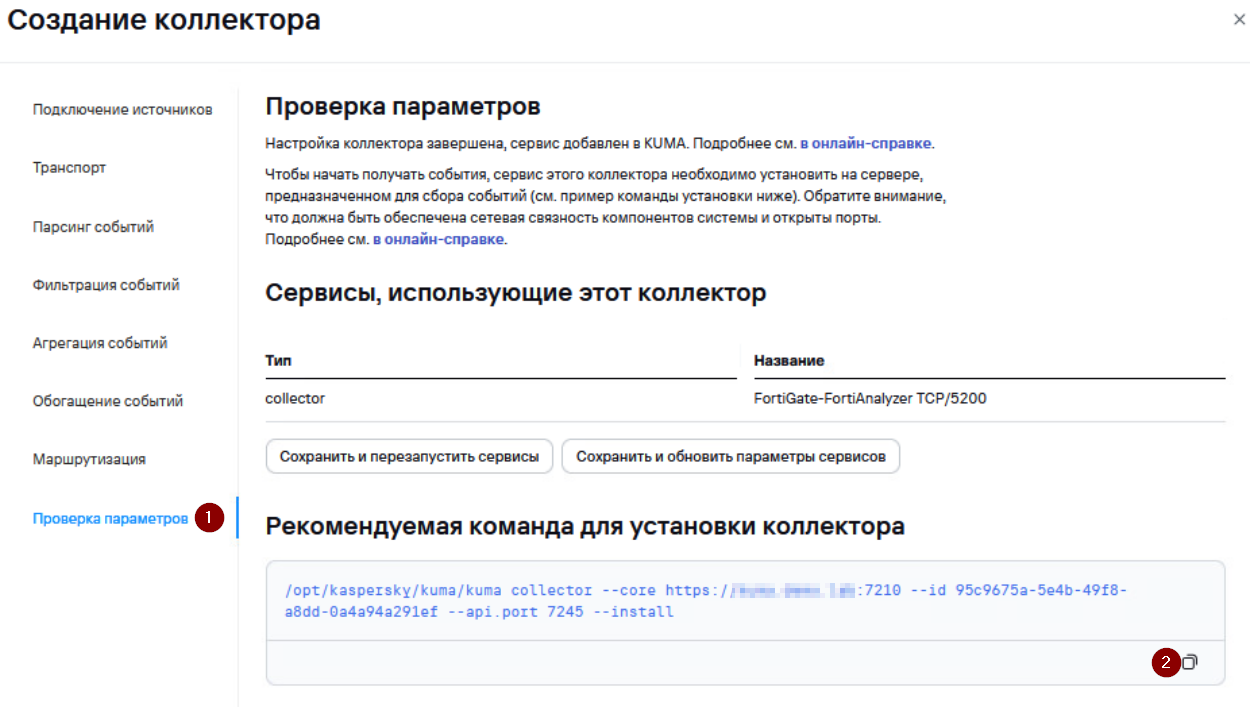

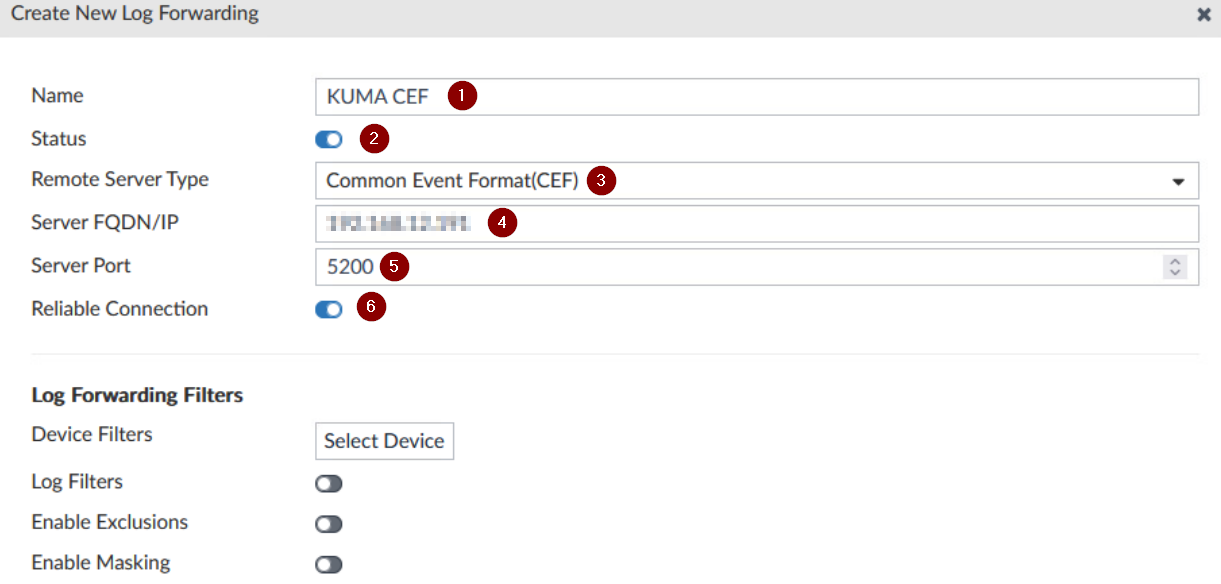

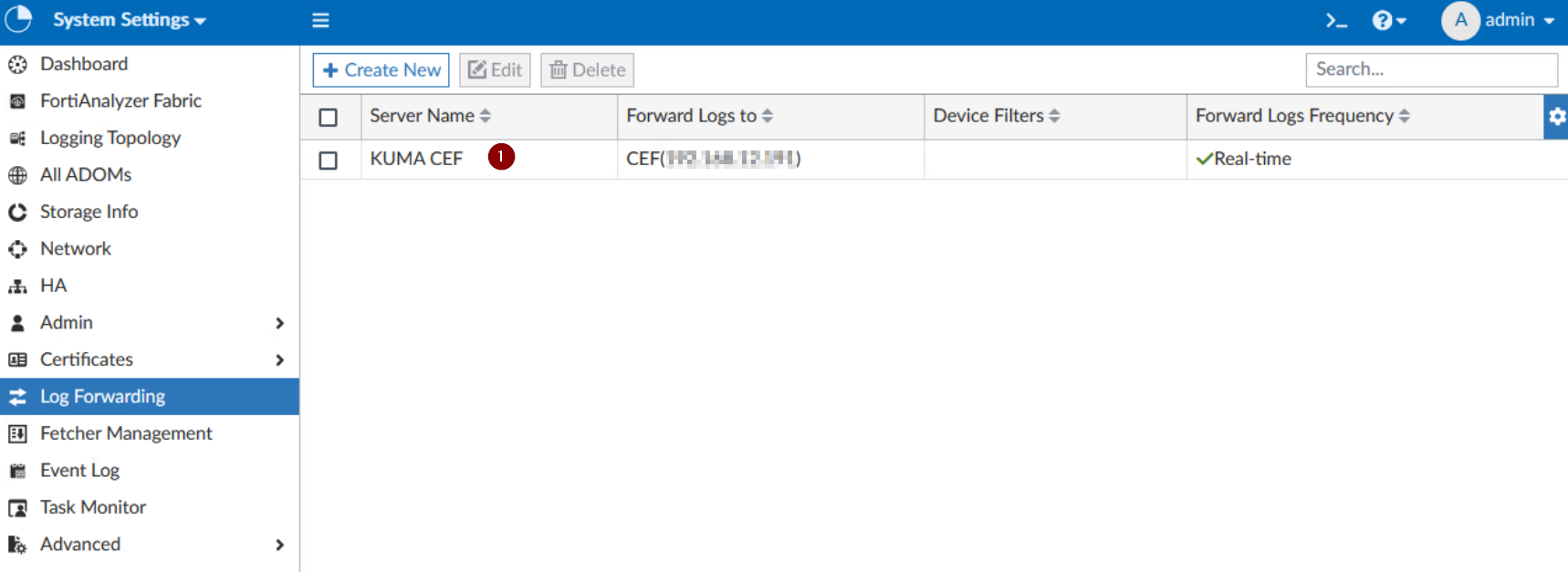

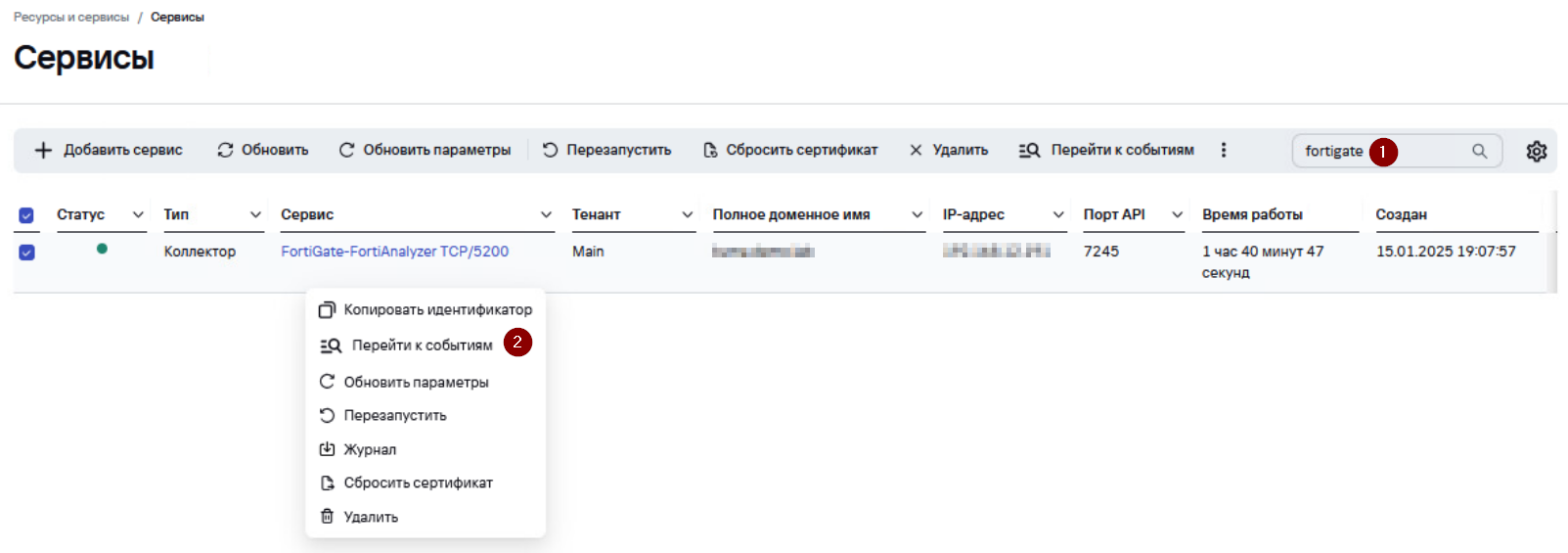

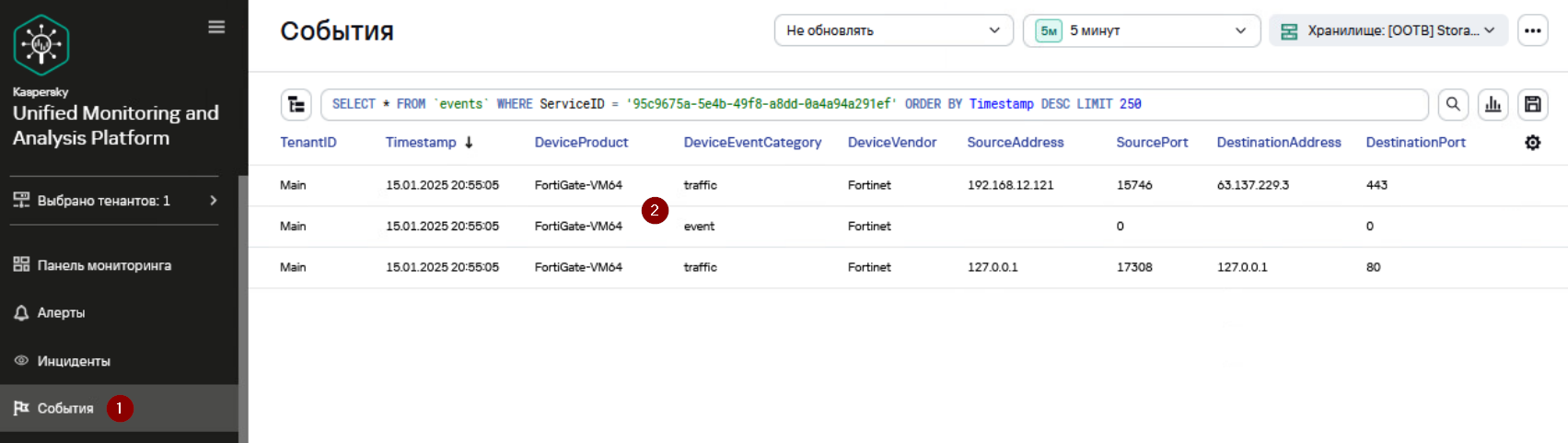

[](https://kb.kuma-community.ru/uploads/images/gallery/2025-01/kBFimage.png) - На шаге **Парсинг событий** нажмите **Добавить парсинг событий** и укажите нормализатор. Рекомендуется использовать community-нормализатор **FortiGate-FortiAnalyzer (CEF).** Как альтернативный вариант, можно использовать предустановленный нормализатор **\[OOTB\] CEF,** но данный нормализатор не обеспечивает парсинг специфичных полей FortiGate, например, virus, attack и других. [](https://kb.kuma-community.ru/uploads/images/gallery/2025-01/4x1image.png) - Шаги мастера настройки с четвертого по шестой (**Фильтрация событий**, **Агрегация событий** и **Обогащение событий**) можно пропустить и вернуться к их настройке позднее. - На седьмом шаге **Маршрутизация** задайте точки назначения. Для хранения событий добавьте точку назначения типа **Хранилище (Storage)**. В случае если предполагается также анализ потока событий правилами корреляции добавьте точку назначения типа **Коррелятор (Correlator)**. [](https://kb.kuma-community.ru/uploads/images/gallery/2025-01/YG2image.png) - На завершающем шаге **Проверка параметров** нажмите на кнопку **Сохранить** **и создать сервис**. После чего появится команда установки сервиса, которую необходимо скопировать для дальнейшей установки. [](https://kb.kuma-community.ru/uploads/images/gallery/2025-01/E3kimage.png) Также после выполнения вышеуказанных действий в разделе **Ресурсы** **>** **Активные сервисы** появится созданный сервис коллектора. [](https://kb.kuma-community.ru/uploads/images/gallery/2025-01/Ccwimage.png) #### Установка коллектора KUMA Выполните подключение к CLI сервера KUMA (установка сервиса коллектора выполняется с правами root). Для установки сервиса коллектора выполните команду, скопированную на прошлом шаге. [](https://kb.kuma-community.ru/uploads/images/gallery/2025-01/Oweimage.png) При необходимости добавьте порт коллектора в исключения фаервола и обновите параметры службы. ```shell # Пример для firewalld firewall-cmd --add-port=<порт, выбранный для коллектора>/tcp –permanent firewall-cmd --reload ``` После успешной установки сервиса в столбце **Статус** в веб-интерфейсе KUMA появится **зеленая индикация**. [](https://kb.kuma-community.ru/uploads/images/gallery/2025-01/H2uimage.png) --- ### Настройка FortiAnalyzer Пересылка событий FortiGate в KUMA выполняется средствами механизма Log Forwarding, доступного в FortiAnalyzer. Для настройки пересылки в веб-интерфейсе FortiAnalyzer: - Перейдите в **System Settings > Log Forwarding** - Нажмите **Create New** [](https://kb.kuma-community.ru/uploads/images/gallery/2025-01/HHEimage.png) - В появившемся окне **Create New Log Forwarding** укажите: - **Name** - KUMA CEF - **Status** - Включено - **Remote Server Type** - Common Event Format (CEF) - **Server FQDN/IP** - <IP-адрес или FQDN сервера коллектора KUMA> - **Server Port** - <Укажите порт, указанный на шаге **Транспорт** при создании сервиса коллектора> - **Reliable Connection** - Включено - Опционально фильтры в секции **Log Forwarding Filters** - Нажмите **ОК** [](https://kb.kuma-community.ru/uploads/images/gallery/2025-01/P8simage.png) - Убедитесь, что параметры нового сервера для пересылки событий сохранены. [](https://kb.kuma-community.ru/uploads/images/gallery/2025-01/jrRimage.png) --- ### Проверка поступления событий FortiGate в KUMA Для проверки, что пересылка событий FortiGate с FortiAnalyzer успешно настроена перейдите в **Ресурсы** > **Активные сервисы** > выберите ранее созданный коллектор FortiGate-FortiAnalyzer > ПКМ > **Перейти к событиям.** [](https://kb.kuma-community.ru/uploads/images/gallery/2025-01/Jhvimage.png) В открывшемся окне **События** убедитесь, что присутствуют события FortiGate. [](https://kb.kuma-community.ru/uploads/images/gallery/2025-01/Kdbimage.png) --- ### Полезные ссылки - Настройка пересылки событий с помощью Log Forwarding:[ https://docs.fortinet.com/document/fortianalyzer/7.2.9/administration-guide/621804/log-forwarding](https://docs.fortinet.com/document/fortianalyzer/7.6.9/administration-guide/621804/log-forwarding) - Описание типов и полей событий FortiGate: [https://docs.fortinet.com/document/fortigate/7.2.8/fortios-log-message-reference/search](https://docs.fortinet.com/document/fortigate/7.2.8/fortios-log-message-reference/search) # Континент версия 4Информация, приведенная на данной странице, является разработкой команды pre-sales и/или community KUMA и **НЕ** является официальной рекомендацией вендора.

### Настройки Континента Откройте Менеджер конфигурации Континента. В настройках узла безопасности раскройте пункт **Журналирование и оповещение**, затем нажмите  и пропишете IP адрес и порт коллектора KUMA, рекомендуется использовать протокол TCP. Уровени детализации журнала в Континенте (Рекомендуемый уровень детализации **Высокий**):| **Уровень детализации журнала** | **Уровень важности события** |

| Отладочный | Отладка (DEBUG) |

| Минимальный | Информация (INFO) |

| Низкий | Ошибка (ERR) |

| Средний | Критическая ошибка (CRIT) |

| Высокий | Тревога (ALERT) |

| Предустановленный | Предупреждение (Warning) |

Информация, приведенная на данной странице, является разработкой команды pre-sales и/или community KUMA и **НЕ** является официальной рекомендацией вендора.

Инструкция применима для MikroTik с RouterOS 6 и 7+

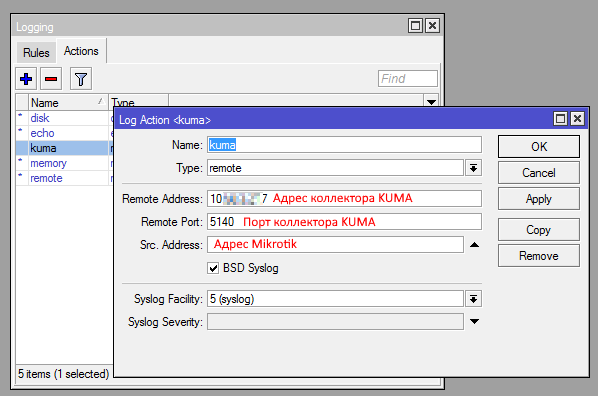

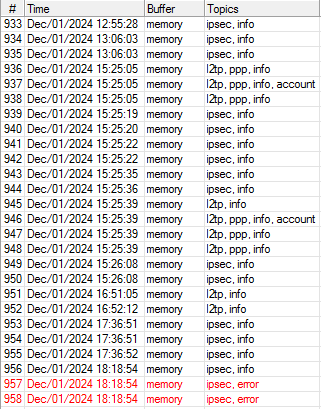

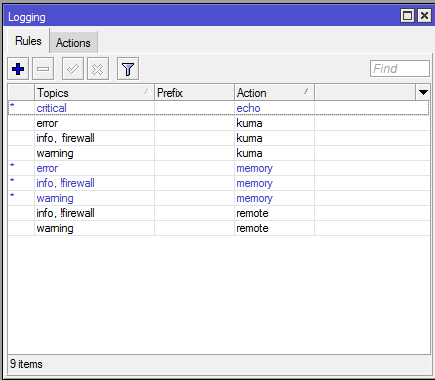

### Настройка Mikrotik Настройка может выполняется с помощью WinBox (рассматривается этот метод), либо через веб-интерфейс MikroTik RouterOS под учетной записью с правами администратора или через командную строку. Перейдите в раздел **System - Logging**, во вкладке **Actions** добавляем новый элемент (по умолчанию используется протокол UDP):  Cохраните настройку, нажав **Apply** и **OK**. Настройка через командную строку: ```bash /system logging action /system/logging/action> add bsd-syslog=yes name=kuma remote=(KUMA_IP) remote=KUMA_PORT syslog-facility=syslog target=remote ``` Каждое событие в журналах Mikrotik может находиться одновременно в разных Topics, пример ниже:  В правилах логирования необходимо укаказать Topics, не пересекающиеся в других правилах. Иными словами, нужно создать отдельные правила с указанием отдельных Topics и если необходимо указать исключения, для категорий событий, которые не нужно отправлять на коллектора, установите флаг **!** перед Topics. В раскрывающемся списке Action выберите созданное ранее действие kuma, затем нажмите **ОК**.  Настройка через командную строку: ```bash /system logging add topics=critical prefix=critical action=kuma ```При включении определенных Topics, особенно firewall может возрастать нагрузка на МЭ MikroTik, обращайте внимание на нагрузку системы после влючения логирования, особенно это касается моделей со слабой аппаратной начинкой

### Настройка KUMA После того как параметры передачи событий настроены, требуется создать коллектор в веб-интерфейсе KUMA для событий MikroTik. 1\. На шаге **Транспорт** укажите тип и порт в соответствии с настройками на стороне MikroTik. 2\. На шаге **Парсинг** событий выберите нормализатор **\[OOTB\] MikroTik syslog.** 3\. На шаге **Маршрутизация** проверьте, что в набор ресурсов коллектора добавлены следующие точки назначения: - **Хранилище**. Для отправки обработанных событий в хранилище. - **Коррелятор**. Для отправки обработанных событий в коррелятор. Если точки назначения **Хранилище** и **Коррелятор** не добавлены, создайте их. 4\. На шаге **Проверка параметров** нажмите **Сохранить и создать сервис**. 5\. Скопируйте появившуюся команду для установки коллектора KUMA. # Huawei (Syslog и NetFlow)Информация, приведенная на данной странице, является разработкой команды pre-sales и/или community KUMA и **НЕ** является официальной рекомендацией вендора.

### Настройка Syslog Настройка может выполняться через командную строку под учетной записью с правами администратора. ```bash #Настройка syslog info-center channel 6 name Syslog_KUMA info-center source default channel 6 log level informational info-center loghost source <Название интерфейса, с которого будет происходить отправка событий> info-center loghostИнформация, приведенная на данной странице, является разработкой команды pre-sales и/или community KUMA и **НЕ** является официальной рекомендацией вендора.

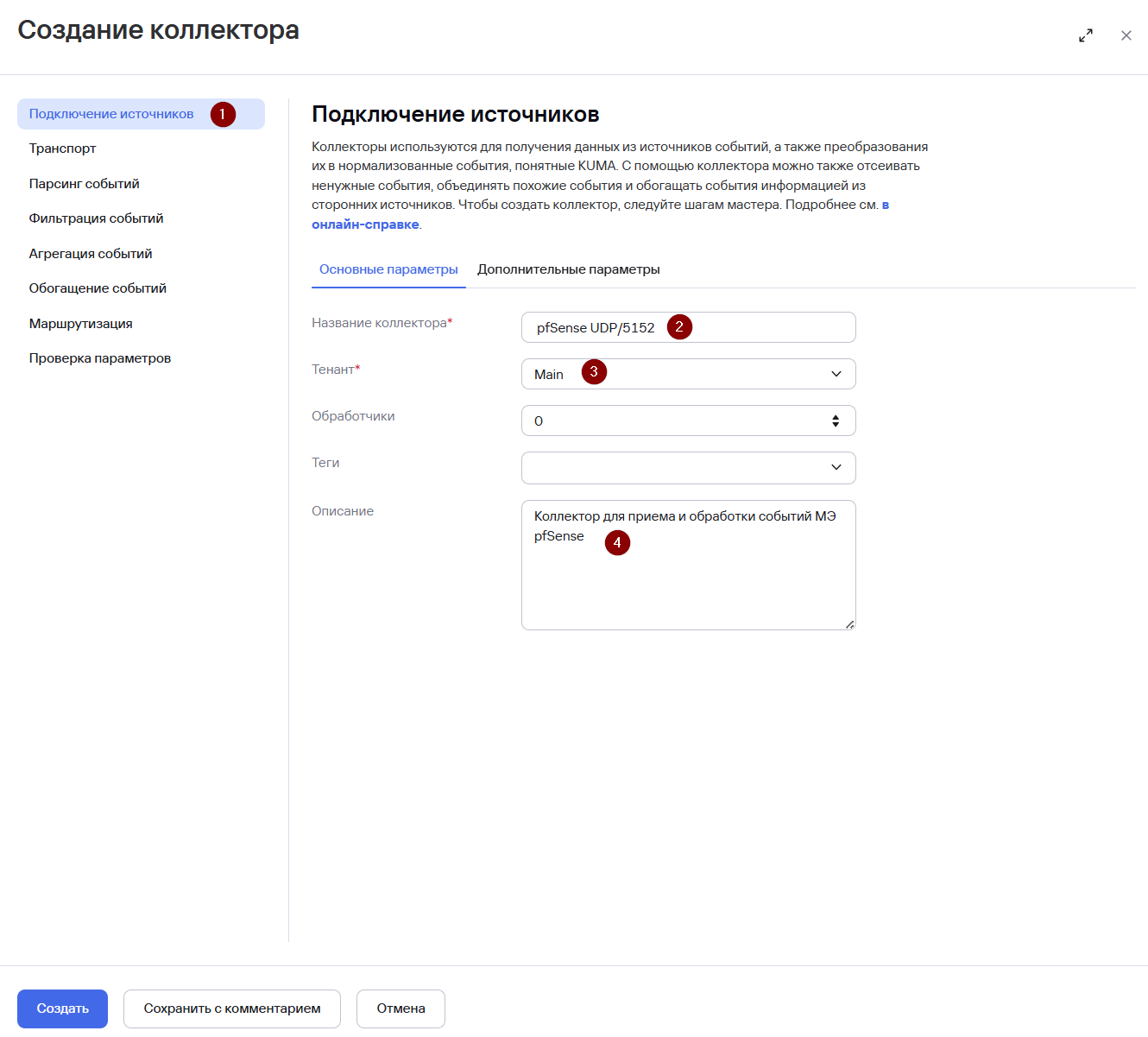

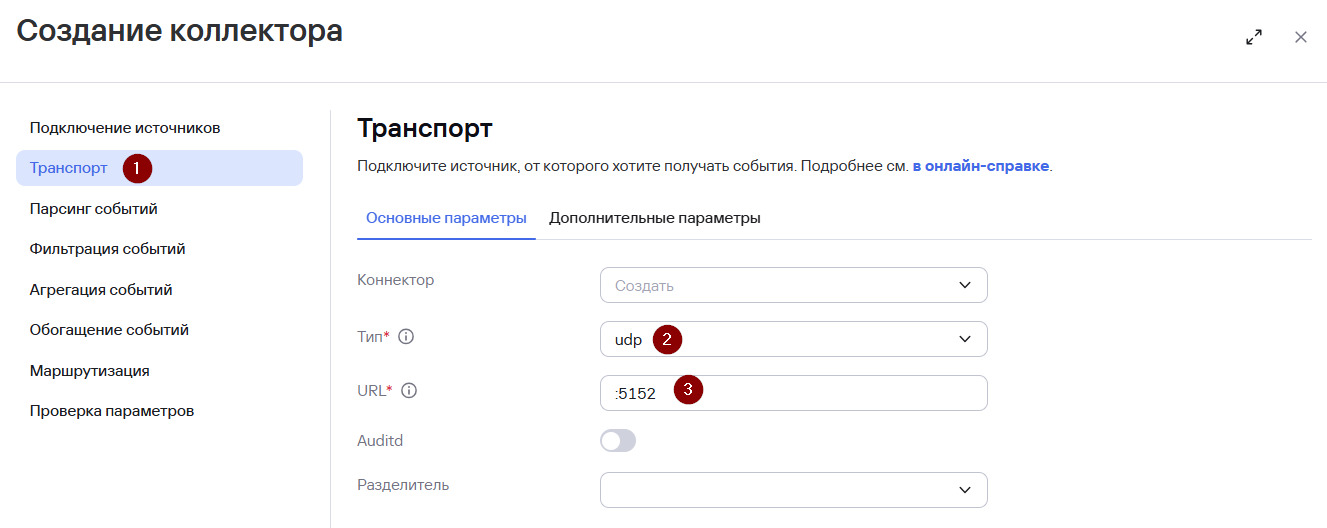

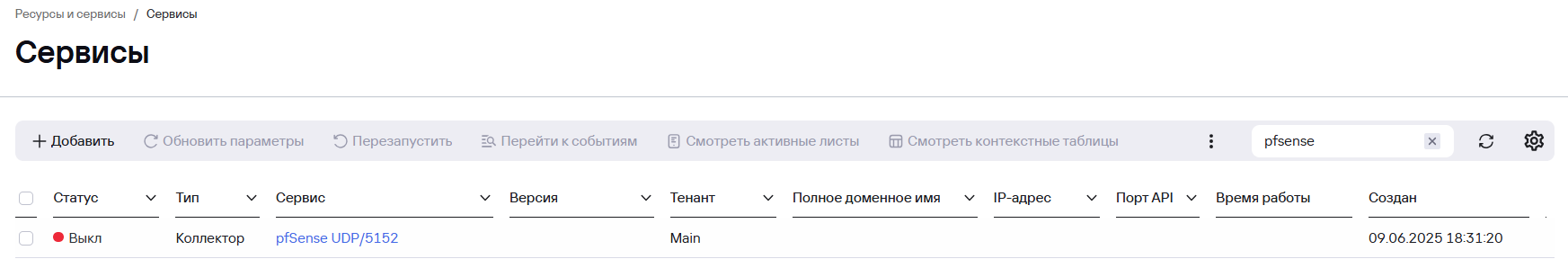

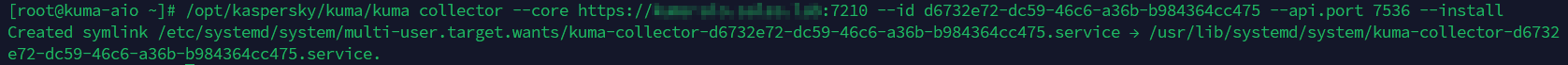

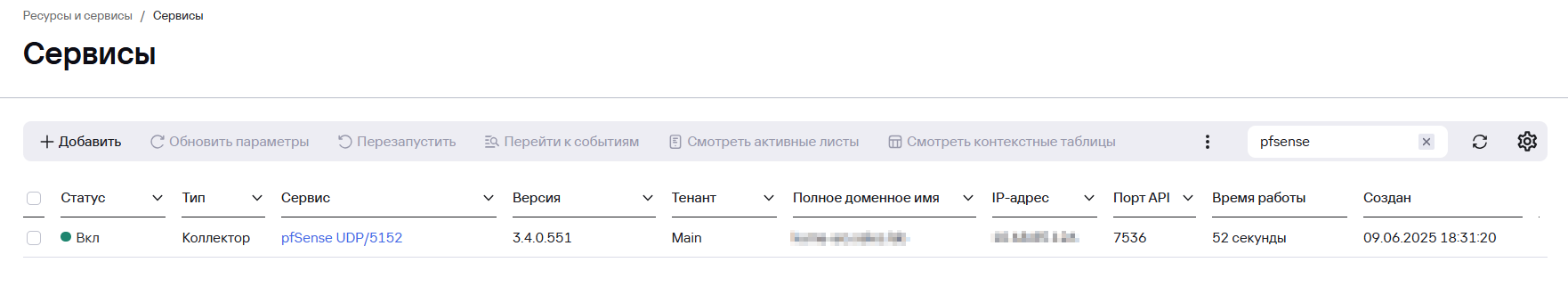

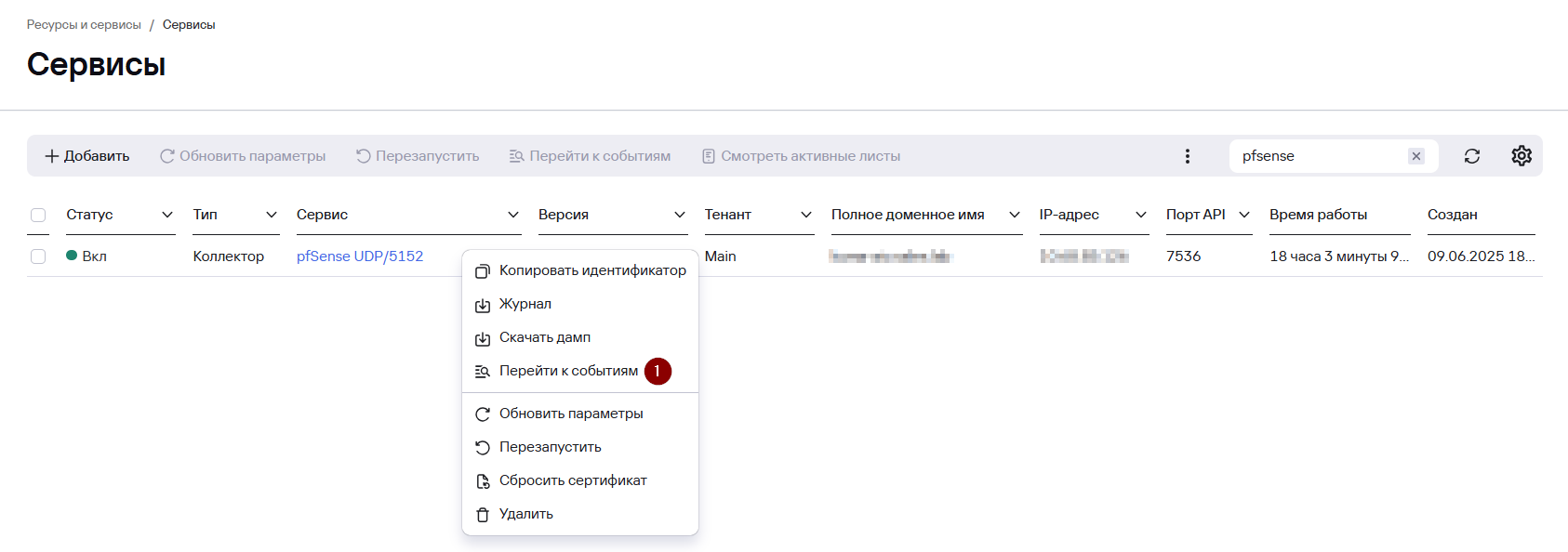

### Настройка коллектора KUMA #### Создание коллектора KUMA Для приема и обработки событий pfSense необходимо создать сервис коллектора в KUMA. Для этого в веб-интерфейсе перейдите в раздел **Ресурсы** и нажмите на кнопку **Подключить источник.** В появившемся окне **Создание коллектора:** - На шаге **Подключение источников** укажите **Название коллектора** и **Тенант**, которому будет принадлежать создаваемый коллектор [](https://kb.kuma-community.ru/uploads/images/gallery/2025-06/image.png) - На шаге **Транспорт** укажите **Тип коннектора** и **URL** (порт, выделенный сервису)Для распределенной инсталяции укажите hostname:port сервера коллектора в поле **URL.**

Указанные параметры должны соответствовать настройкам на стороне pfSense.

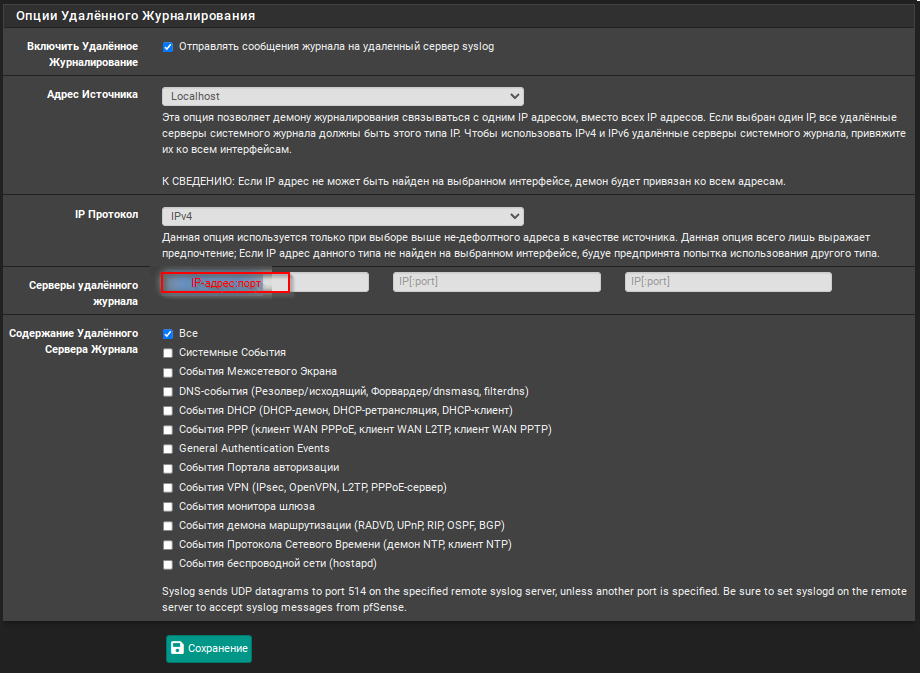

[](https://kb.kuma-community.ru/uploads/images/gallery/2025-06/QXrimage.png)Демон syslog поддерживает отправку syslog-сообщений только с помощью протокола UDP. Для отправки событий по протоколу TCP необходимо использовать пакет syslog-ng.

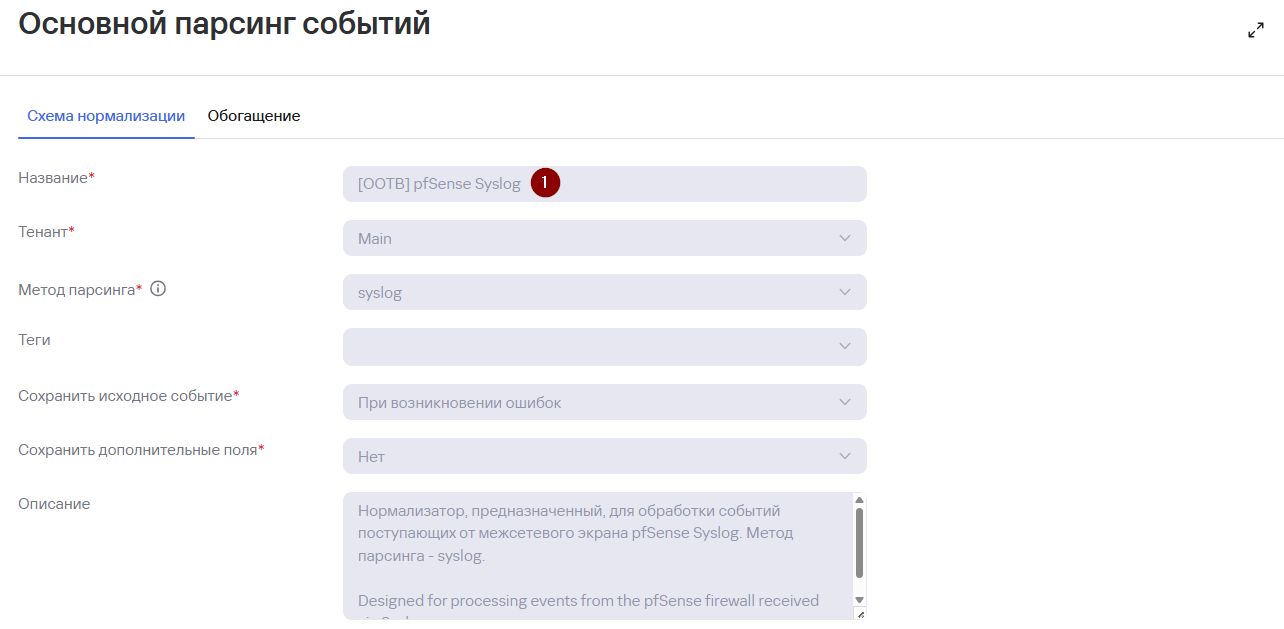

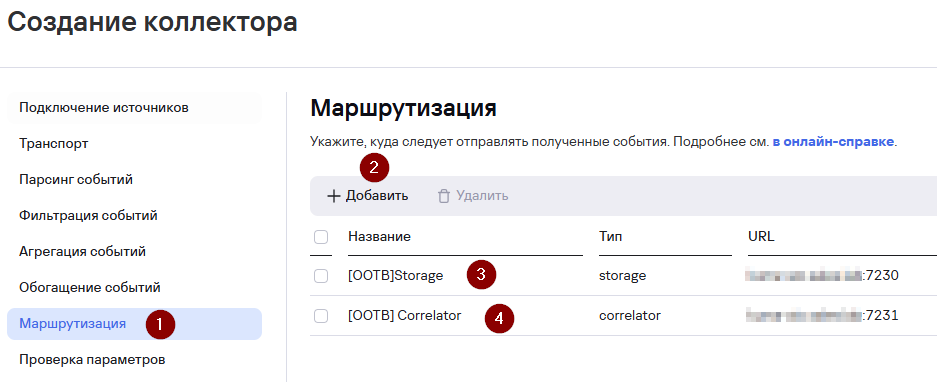

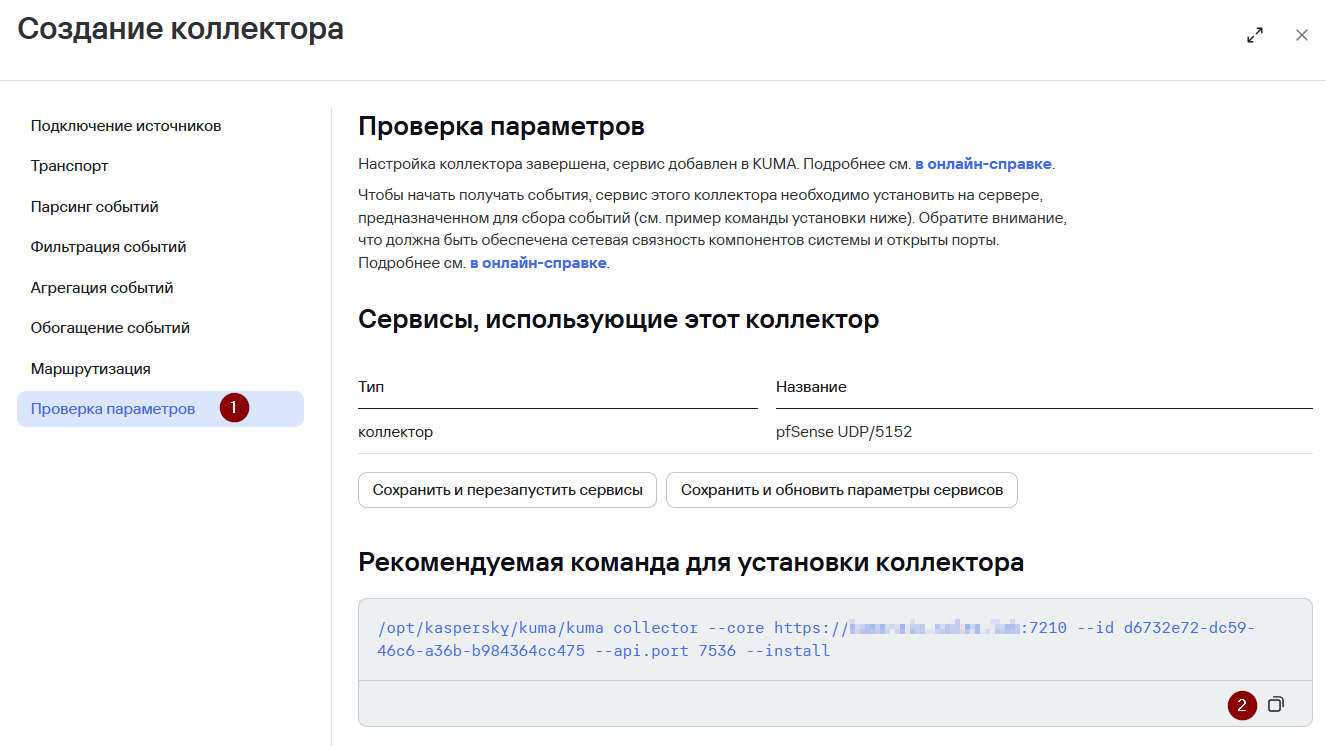

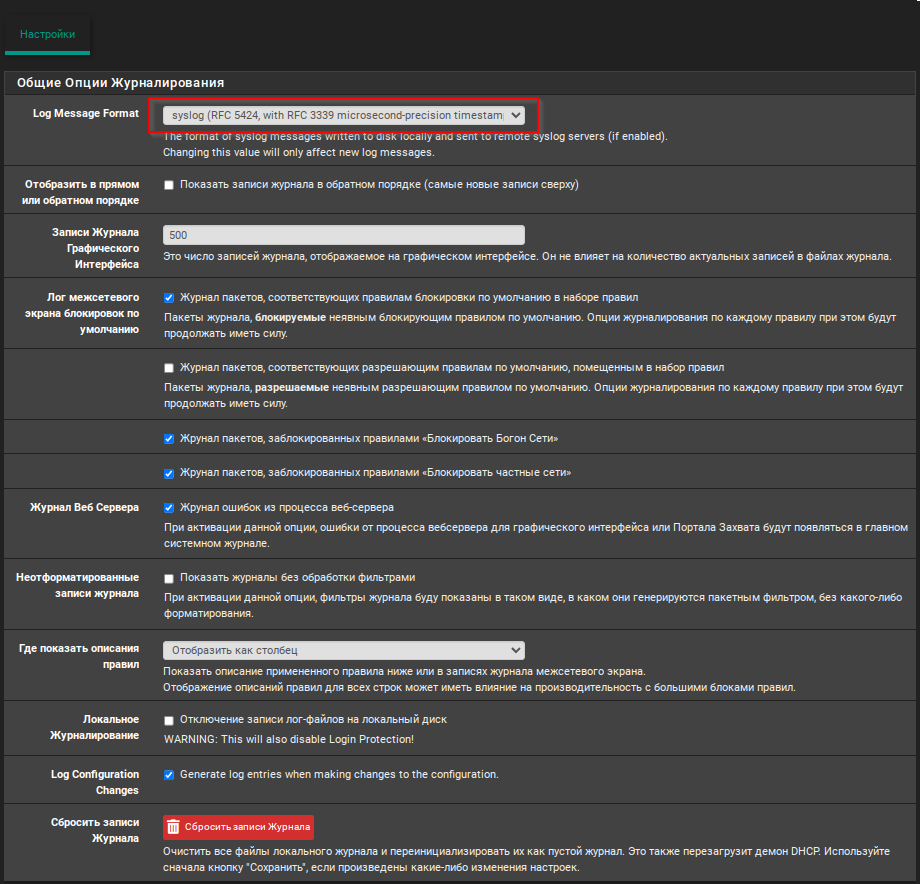

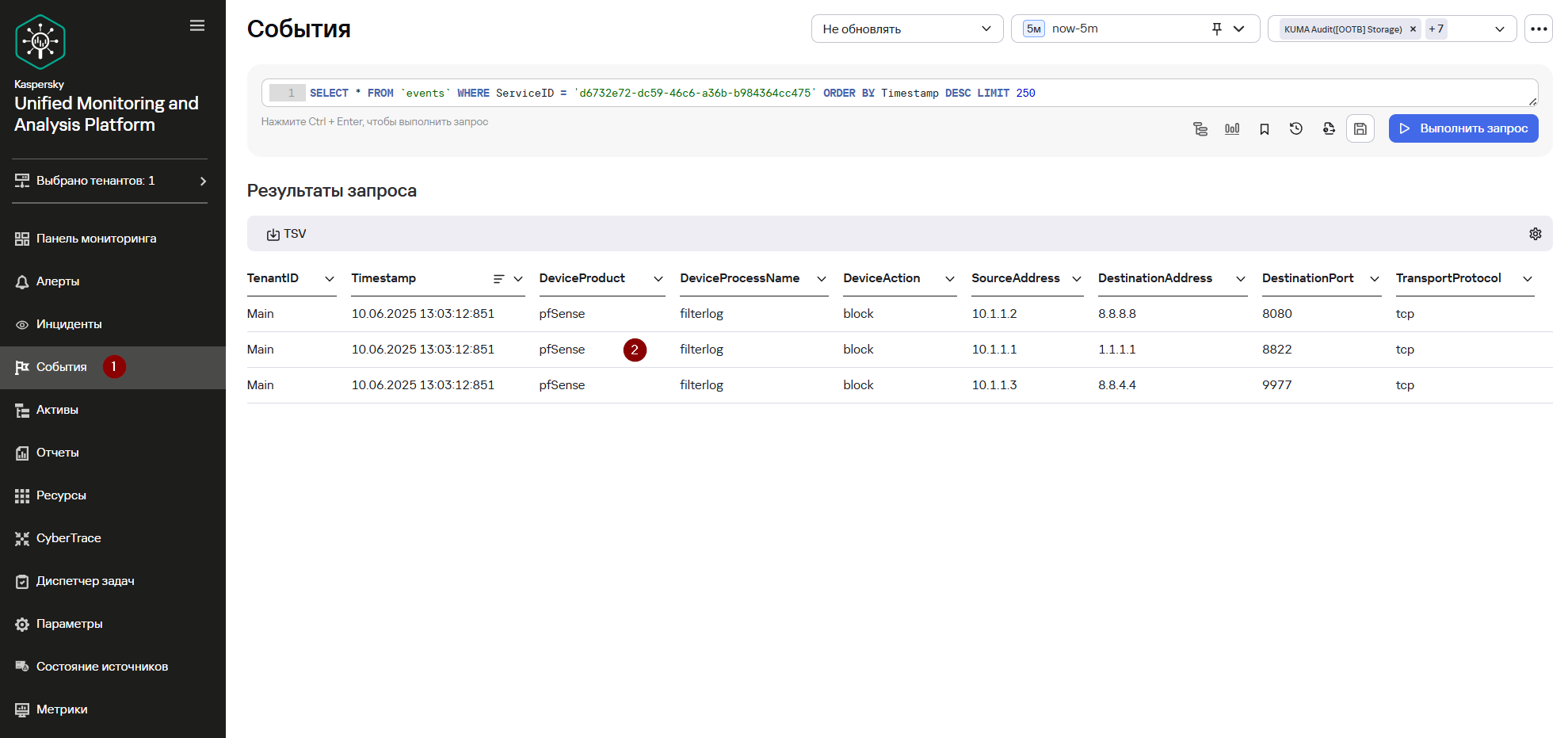

- На шаге **Парсинг событий** нажмите **Добавить парсинг событий** и укажите нормализатор. Рекомендуется использовать в качестве нормализатора для событий pfSense "коробочный" нормализатор **\[OOTB\] pfSense Syslog.** [](https://kb.kuma-community.ru/uploads/images/gallery/2025-06/Dbyimage.png) - Шаги мастера настройки с четвертого по шестой (**Фильтрация событий**, **Агрегация событий** и **Обогащение событий**) можно пропустить и вернуться к их настройке позднее. - На седьмом шаге **Маршрутизация** задайте точки назначения. Для хранения событий добавьте точку назначения типа **Хранилище (Storage)**. В случае если предполагается также анализ потока событий правилами корреляции добавьте точку назначения типа **Коррелятор (Correlator)**.  - На завершающем шаге **Проверка параметров** нажмите на кнопку **Сохранить** **и создать сервис**. После чего появится команда установки сервиса, которую необходимо скопировать для дальнейшей установки. [](https://kb.kuma-community.ru/uploads/images/gallery/2025-06/2a3image.png) Также после выполнения вышеуказанных действий в разделе **Ресурсы** **>** **Активные сервисы** появится созданный сервис коллектора. [](https://kb.kuma-community.ru/uploads/images/gallery/2025-06/uoSimage.png) #### Установка коллектора KUMA Выполните подключение к CLI сервера KUMA (установка сервиса коллектора выполняется с правами root). Для установки сервиса коллектора выполните команду, скопированную на прошлом шаге. [](https://kb.kuma-community.ru/uploads/images/gallery/2025-06/zmbimage.png) При необходимости добавьте порт коллектора в исключения фаервола и обновите параметры службы. Если используется firewall-cmd: ```bash firewall-cmd --add-port=5152/udp –permanent ``` ```bash firewall-cmd –reload ``` Если используется ufw: ```bash ufw allow 5152/udp ``` ```bash ufw reload ``` После успешной установки сервиса его статус в веб-интерфейсе KUMA изменится на **Вкл** с **зеленой индикацией**. [](https://kb.kuma-community.ru/uploads/images/gallery/2025-06/zxKimage.png) --- ### Настройка pfSense Отправка событий pfSense осуществляется с помощью демона syslog. Для настройки отправки событий в KUMA: - Перейдите в раздел **Статус > Системный журнал** и далее во вкладку **Настройки.** - В секции **Общие Опции Журналирвания:** - В качестве значения параметра **Log Message Format** выберите **syslog (RFC 5424, with RFC 3339 microsecond-precision timestamps).** [](https://kb.kuma-community.ru/uploads/images/gallery/2025-06/Y3Eimage.png) - В секции **Опции Удаленного** **Журналирования**: - Включите параметр **Отправлять сообщения журнала на удаленный сервер syslog**. - В параметре **Серверы удаленного журнала** укажите IP-адрес:порт сервера KUMA (для распределенной инсталляции - IP-адрес:порт сервера коллектора KUMA). - В параметре **Содержание Удаленного Сервера Журнала** выберите типы событий для отправки. [](https://kb.kuma-community.ru/uploads/images/gallery/2025-06/QJNimage.png) - Нажмите **Сохранение**. --- ### Проверка поступления событий pfSense в KUMA Для проверки, что сбор событий с pfSense успешно настроен перейдите в **Ресурсы** > **Активные сервисы** > выберите ранее созданный коллектор pfSense > ПКМ > **Перейти к событиям.** [](https://kb.kuma-community.ru/uploads/images/gallery/2025-06/wGEimage.png) В открывшемся окне **События** убедитесь, что присутствуют события pfSense. [](https://kb.kuma-community.ru/uploads/images/gallery/2025-06/UWKimage.png)События, отправляемые способом, описанным выше, пересылаются в открытом (незашифрованном) виде. Рекомендуется использование пакета Stunnel или пакета syslog-ng, который поддерживает передачу syslog-сообщений в зашифрованном виде.

--- ### Полезные ссылки - Раздел **Remote Logging with Syslog** документации Вендора: [https://docs.netgate.com/pfsense/en/latest/monitoring/logs/remote.html](https://docs.netgate.com/pfsense/en/latest/monitoring/logs/remote.html) # PaloAltoИнформация, приведенная на данной странице, является разработкой команды pre-sales и/или community KUMA и НЕ является официальной рекомендацией вендора.

**Palo Alto Networks (PAN-OS)** — источник событий безопасности и сетевой активности, поступающих с [NGFW](https://docs.paloaltonetworks.com/ngfw). Логи включают данные о сессиях, трафике, угрозах, системных событиях, аутентификации и администрировании. Используются для корреляции инцидентов, выявления атак и анализа сетевого поведения. **Типы собираемых событий** - Аутентификация - Изменение конфигурации - Информация о сетевых сессиях **Способ интеграции - Syslog** **Примеры событий** ``` <14>Oct 23 19:57:20 DEMO-NGFW 1,2025/10/23 19:57:20,007954000611466,TRAFFIC,end,2562,2025/10/23 19:57:20,172.16.1.101,8.8.8.8,1.2.9.5,8.8.8.8,Allow - to Internet,,,dns-base,vsys1,Zone1,Zone2,ethernet1/5,ethernet1/4,Rule1,2025/10/23 19:57:20,226468,1,62119,53,1757,53,0x400019,udp,allow,262,99,163,2,2025/10/23 19:56:48,0,any,,7553303471644639363,0x0,172.16.0.0-172.31.255.255,United States,,1,1,aged-out,0,0,0,0,,DEMO-NGFW,from-policy,,,0,,0,,N/A,0,0,0,0,c950b3fc-0861-4869-b734-cda049e8efb9,0,0,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,,2025-10-23T19:57:20.110+05:00,,,infrastructure,networking,network-protocol,3,"used-by-malware,has-known-vulnerability,pervasive-use",dns,dns-base,no,no,0 <12>Oct 23 20:07:11 DEMO-NGFW 1,2025/10/23 20:07:11,007954000611466,SYSTEM,auth,2562,2025/10/23 20:07:11,,auth-fail,,0,0,general,medium,"failed authentication for user 'admin'. Reason: Invalid username/password. From: 172.16.1.2.",7553303475874058474,0x0,0,0,0,0,,DEMO-NGFW,0,0,2025-10-23T20:07:11.169+05:00 <14>Oct 23 20:05:01 DEMO-NGFW 1,2025/10/23 20:05:01,007954000611466,SYSTEM,auth,2562,2025/10/23 20:05:01,,auth-success,,0,0,general,informational,"authenticated for user 'admin'. From: 172.16.1.2.",7553303475874058376,0x0,0,0,0,0,,DEMO-NGFW,0,0,2025-10-23T20:05:01.544+05:00 <14>Oct 23 20:09:16 DEMO-NGFW 1,2025/10/23 20:09:16,007954000611466,SYSTEM,general,2562,2025/10/23 20:09:16,,general,,0,0,general,informational,"Connection to Update server: updates.paloaltonetworks.com completed successfully, initiated by 18.22.91.5",7553303475874058563,0x0,0,0,0,0,,DEMO-NGFW,0,0,2025-10-23T20:09:16.798+05:00 <14>Oct 23 20:07:20 DEMO-NGFW 1,2025/10/23 20:07:20,007954000611466,SYSTEM,general,2562,2025/10/23 20:07:20,,general,,0,0,general,informational,"User admin logged in via Web from 172.16.1.2 using https",7553303475874058485,0x0,0,0,0,0,,DEMO-NGFW,0,0,2025-10-23T20:07:20.811+05:00 <14>Oct 23 20:10:21 DEMO-NGFW 1,2025/10/23 20:10:20,007954000611466,SYSTEM,vpn,2562,2025/10/23 20:10:21,,ike-generic-event,,0,0,general,informational,"unknown ikev2 peer",7553303475874058609,0x0,0,0,0,0,,DEMO-NGFW,0,0,2025-10-23T20:10:21.145+05:00 ``` #### Пошаговая настройка отправки событий web UIРекомендуется настраивать фильтрацию сетевых событий (src, dst, port) на принимающем сервере для снижения утилизации лицензии

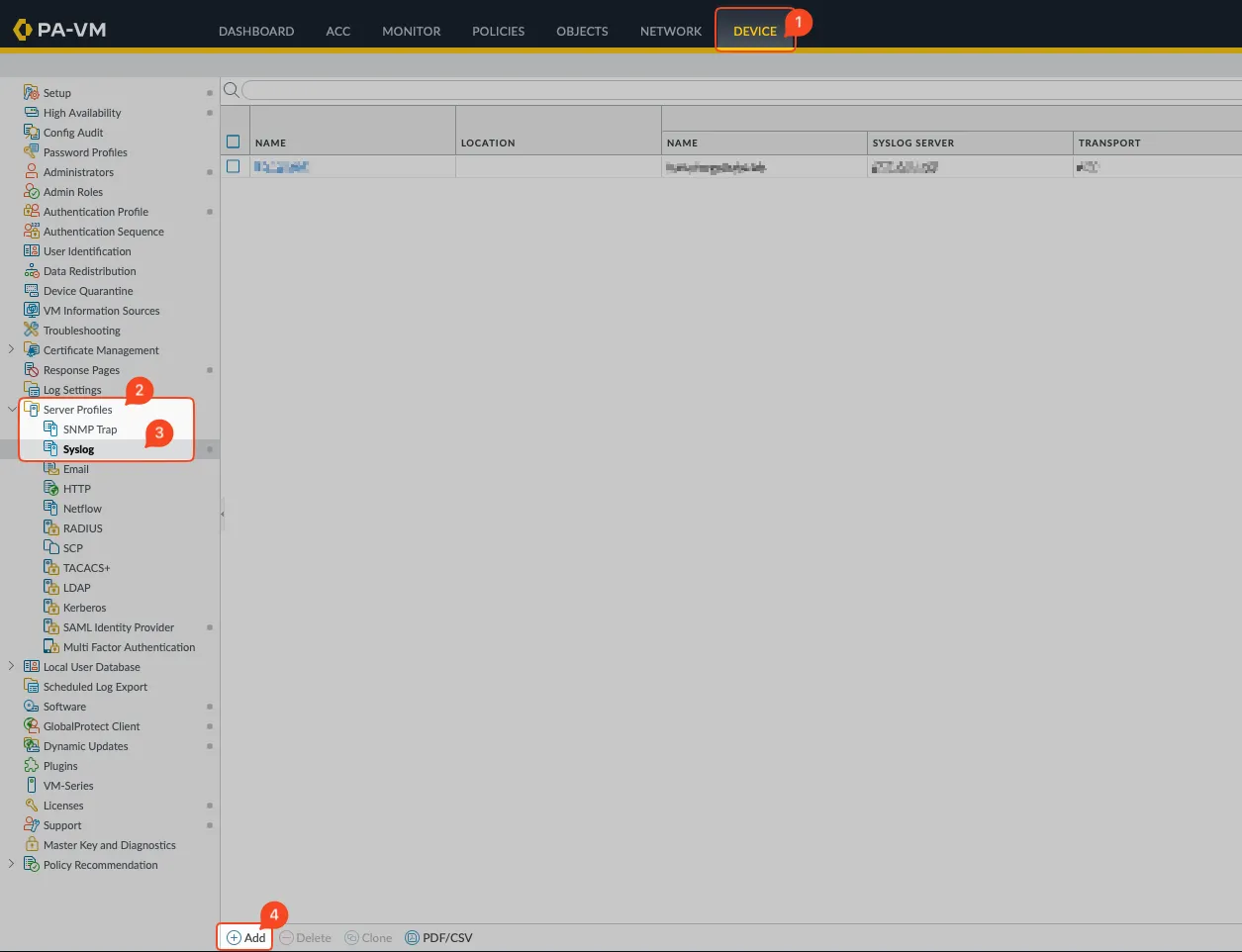

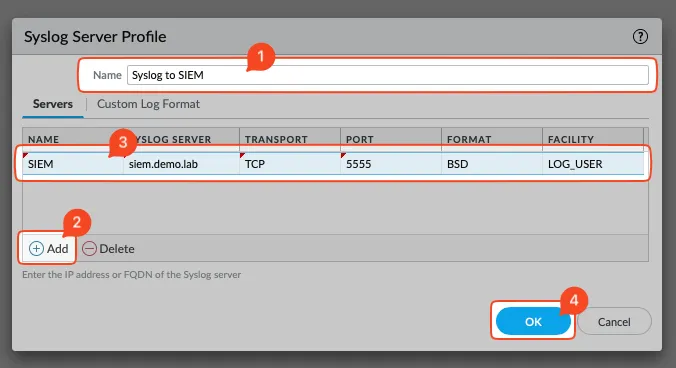

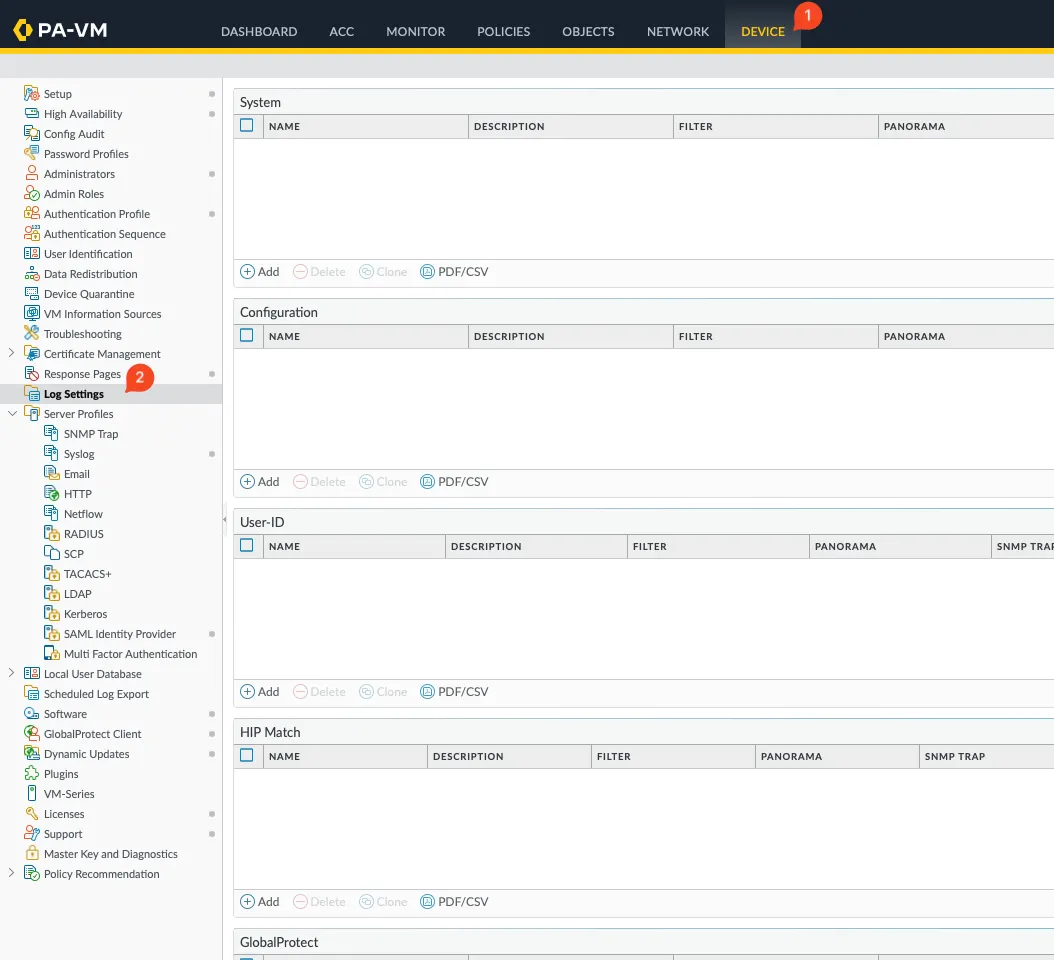

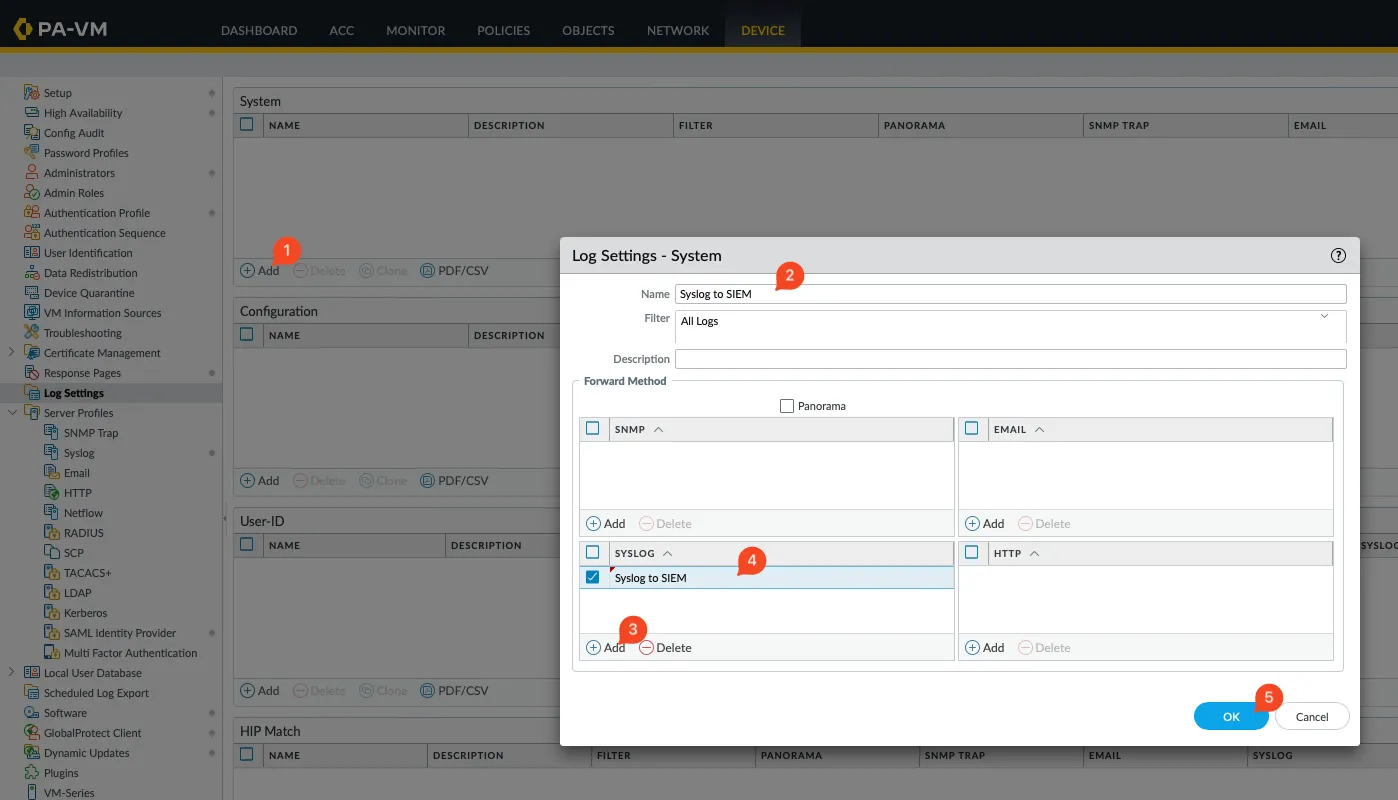

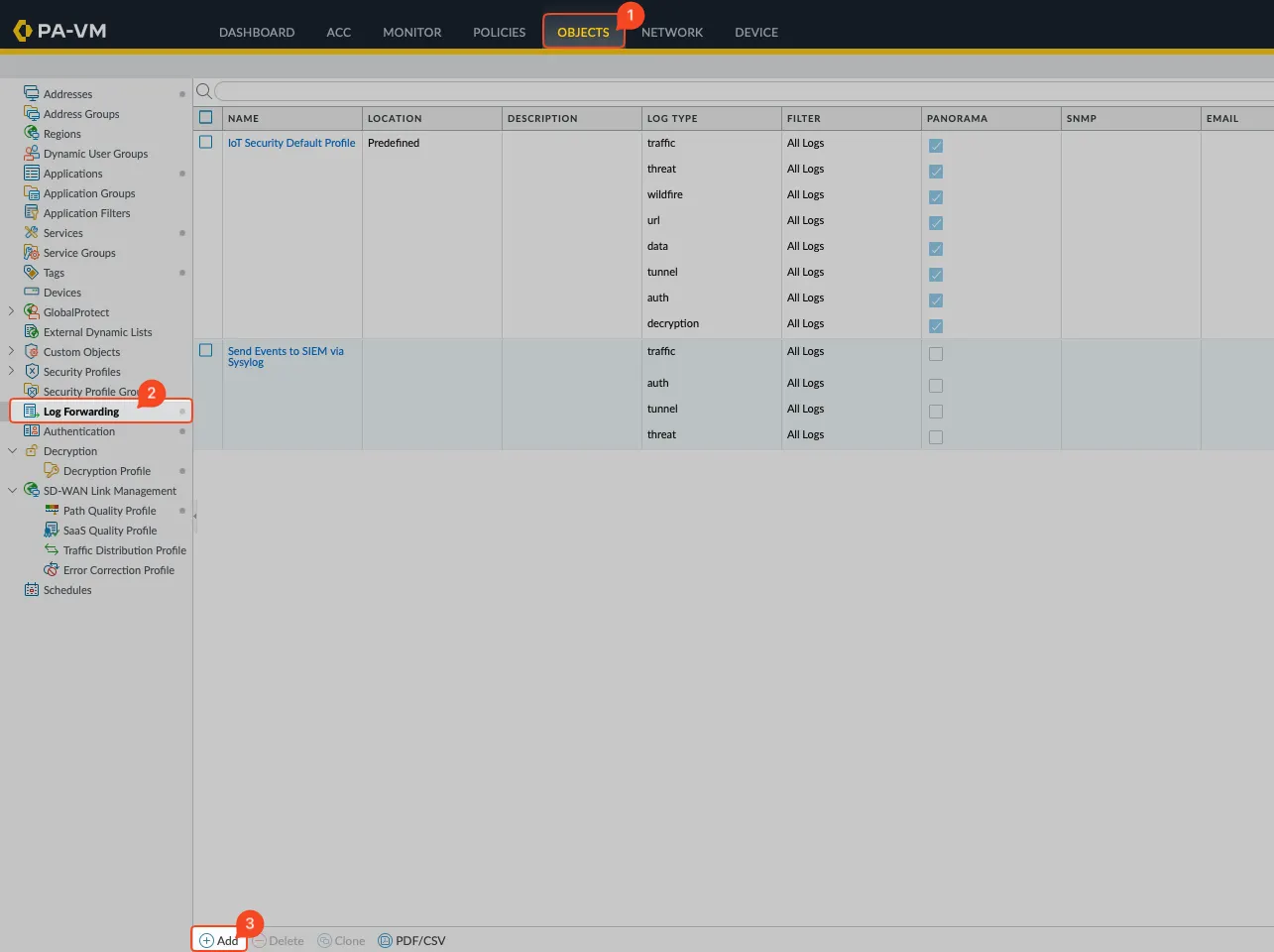

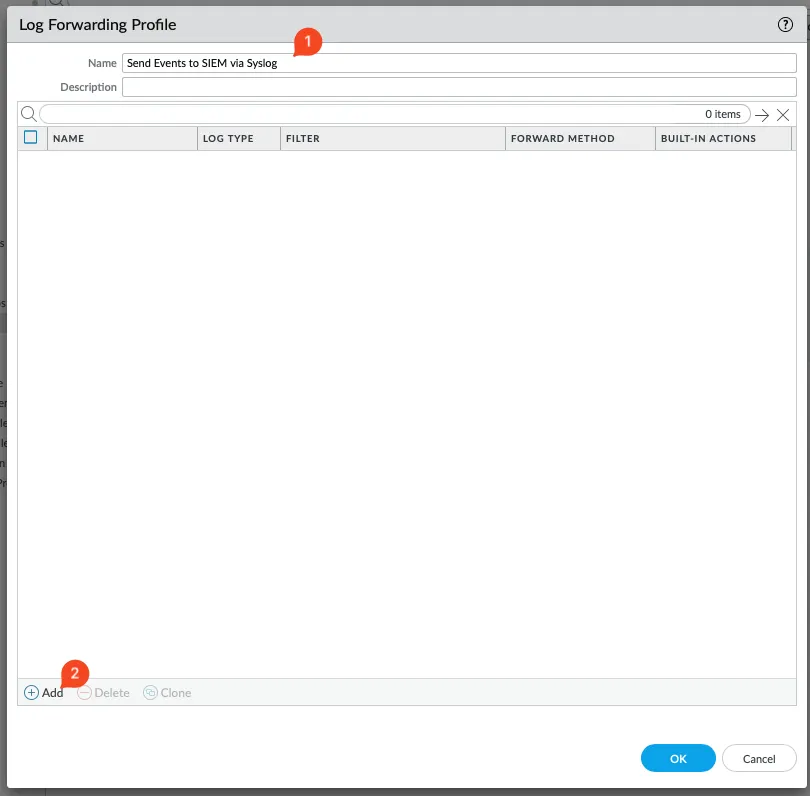

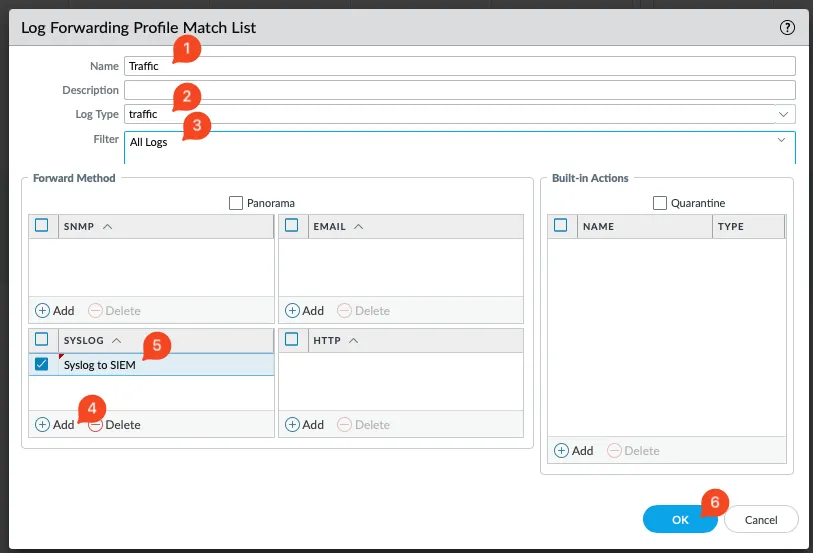

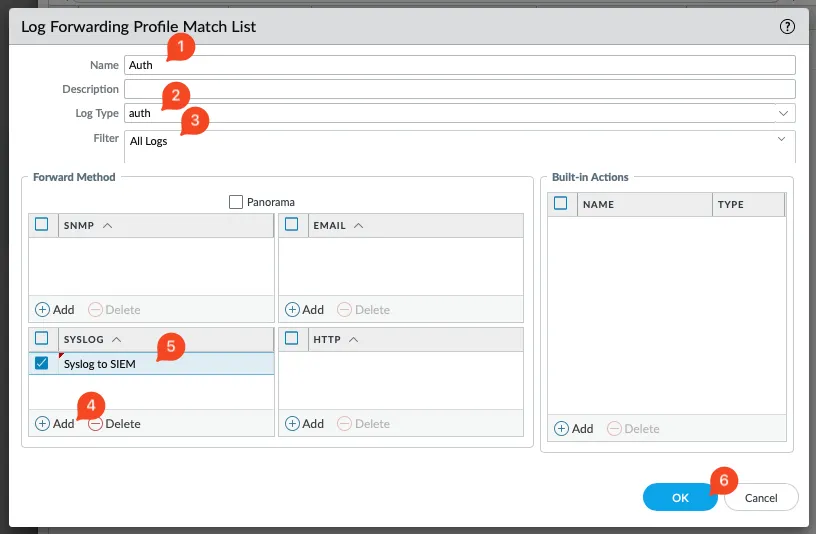

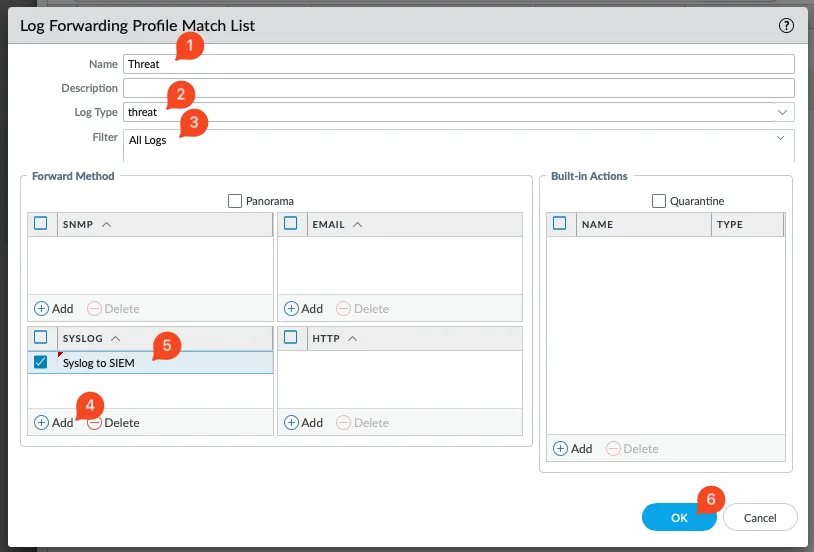

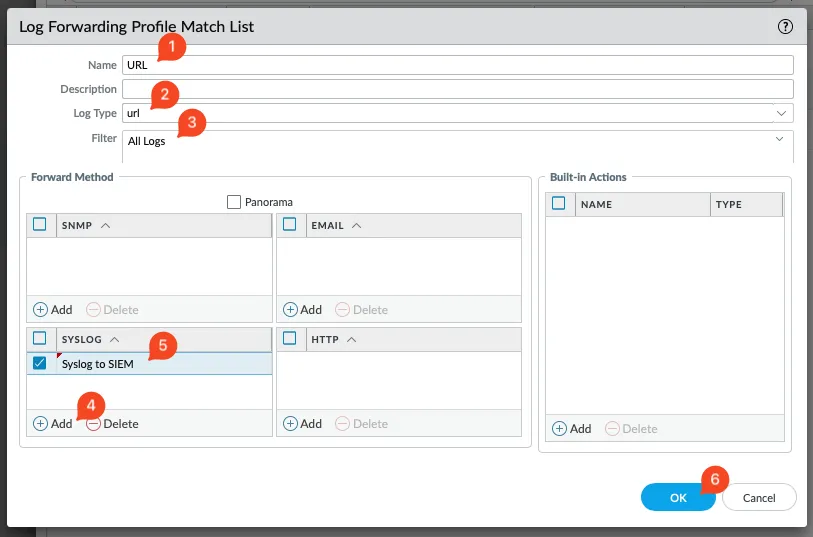

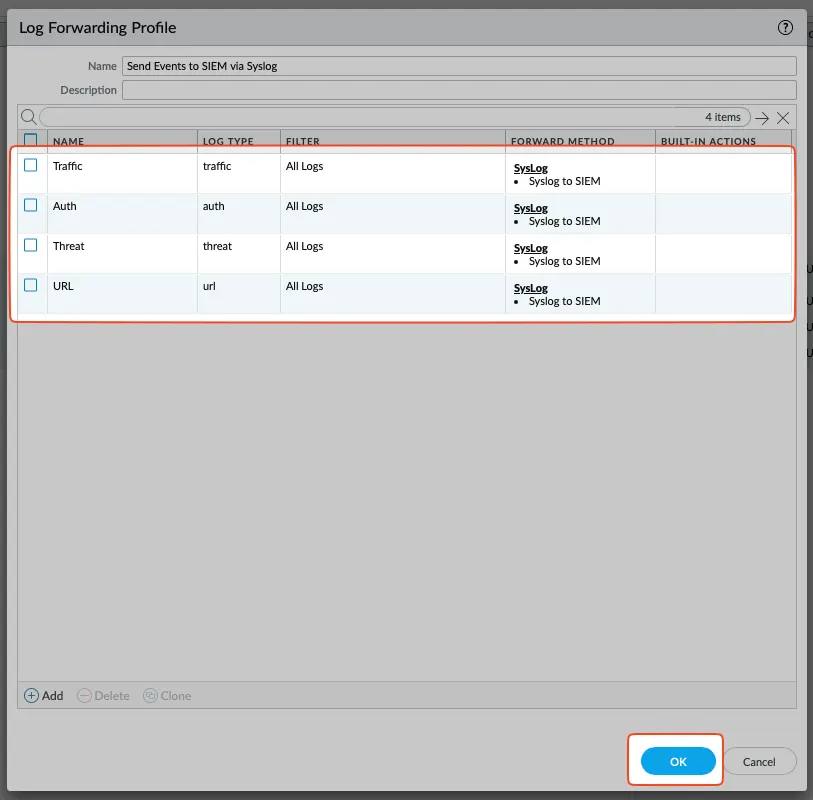

Настройка производится через Web-интерфейс Palo Alto NGFW, для выполнения настроек откройте в браузере Web-консоль и войдите под учетной записью с правами администратора. ##### Добавление Syslog-профиля 1. Перейдите в раздел “**Device**” → “**Server Profiles**” → “**Syslog**”, нажмите “**Add**” для добавления нового профиля. [](https://kb.kuma-community.ru/uploads/images/gallery/2025-10/gf2image.png) 2\. В окне создания профиля (Syslog Server Profile) укажите удобное имя в поле “Name” и нажмите “Add” для добавления Syslog-сервера, в параметрах сервера укажите: [](https://kb.kuma-community.ru/uploads/images/gallery/2025-10/9KKimage.png) - **Name** - произвольное имя для индентификации Syslog-сервера; - **Syslog Server** - DNS-имя или IP-адрес принимающего Syslog-сервера; - **Transport** - выберите UDP / TCP / SSL (используется шифрование поверх TCP) - **Port** - порт принимающего Syslog-сервера; - **Format** = BSD (по умолчанию) - **Facility** = LOG\_USER (по умолчанию) Сохраните изменения - “**ОК**” ##### Настройка отправки системных событий 1. Передите в раздел “**Device**” **→** “**Log Settings**” [](https://kb.kuma-community.ru/uploads/images/gallery/2025-10/Ekyimage.png) 2. Добавьте идентичные настройки для блоков: 1. **System** 2. **Configuration** 3. **User-ID** 4. **GlobalProtect** Для добавления конфигурации нажмите “Add” в каждой необходимой секции (**System, Configuration, User-ID, GlobalProtect**) и заполните следующие параметры: Создайте аналогичные профили настроек для Configuration, User-ID, GlobalProtect [](https://kb.kuma-community.ru/uploads/images/gallery/2025-10/uI4image.png) - **Name** - произвольное имя для индентификации профиля настроек; - **Filter = All Logs** (по умолчанию) - **Syslog** - в данном разделе добавьте ранее созданный Syslog Server Profile Сохраните изменения - “**ОК**” ##### Добавление профиля отправки событий 1. Перейдите в раздел “**Objects**” → “**Log Forwarding**”, нажмите “**Add**” для добавления нового профиля [](https://kb.kuma-community.ru/uploads/images/gallery/2025-10/ve8image.png) 2\. В открывшемся окне (Log Forwarding Profile) укажите произвольное имя (поле ”Name”) и нажмите “Add” для добавления списка соответствия [](https://kb.kuma-community.ru/uploads/images/gallery/2025-10/ZSrimage.png) 3\. Добавьте список соответствия для событий о сетевых сессиях (traffic), для этого в окне добавления списка соответствия (Log Forwarding Profile Match List) укажите: [](https://kb.kuma-community.ru/uploads/images/gallery/2025-10/wSnimage.png) - **Name** - произвольное имя списка соответствия (должно быть уникально в рамках одного Log Forwarding Profile) - **Log type = traffic** - **Filter = All Logs** - **Syslog** - в данном разделе добавьте ранее созданный Syslog Server Profile Сохраните изменения - “**ОК**” 4\. Добавьте список соответствия для событий аутентификации (auth), для этого в окне добавления списка соответствия (Log Forwarding Profile Match List) укажите: [](https://kb.kuma-community.ru/uploads/images/gallery/2025-10/3dnimage.png) - **Name** - произвольное имя списка соответствия (должно быть уникально в рамках одного Log Forwarding Profile) - **Log type = auth** - **Filter = All Logs** - **Syslog** - в данном разделе добавьте ранее созданный Syslog Server Profile Сохраните изменения - “ОК” 5\. Добавьте список соответствия для событий об угрозах (threat), для этого в окне добавления списка соответствия (Log Forwarding Profile Match List) укажите: [](https://kb.kuma-community.ru/uploads/images/gallery/2025-10/kavimage.png) - **Name** - произвольное имя списка соответствия (должно быть уникально в рамках одного Log Forwarding Profile) - **Log type = threat** - **Filter = All Logs** - **Syslog** - в данном разделе добавьте ранее созданный Syslog Server Profile Сохраните изменения - “**ОК**” 6\. Добавьте список соответствия для событий о фильтрации URL (url), для этого в окне добавления списка соответствия (Log Forwarding Profile Match List) укажите: [](https://kb.kuma-community.ru/uploads/images/gallery/2025-10/a1limage.png) - **Name** - произвольное имя списка соответствия (должно быть уникально в рамках одного Log Forwarding Profile) - **Log type = url** - **Filter = All Logs** - **Syslog** - в данном разделе добавьте ранее созданный Syslog Server Profile Сохраните изменения - “**ОК**” 7. В результате, в окне **Log Forwarding Profile**, у вас должно быть 4 списка соответствия, для сохранения нажмите “**OK**” [](https://kb.kuma-community.ru/uploads/images/gallery/2025-10/EODimage.png) ##### Настройка логирования сетевых сессий в правилах FirewallДля того, чтобы NGFW логировал события о сетевых сессиях и мог их передать на внешний Syslog-сервер необходимо включить логирование в правилах FW.

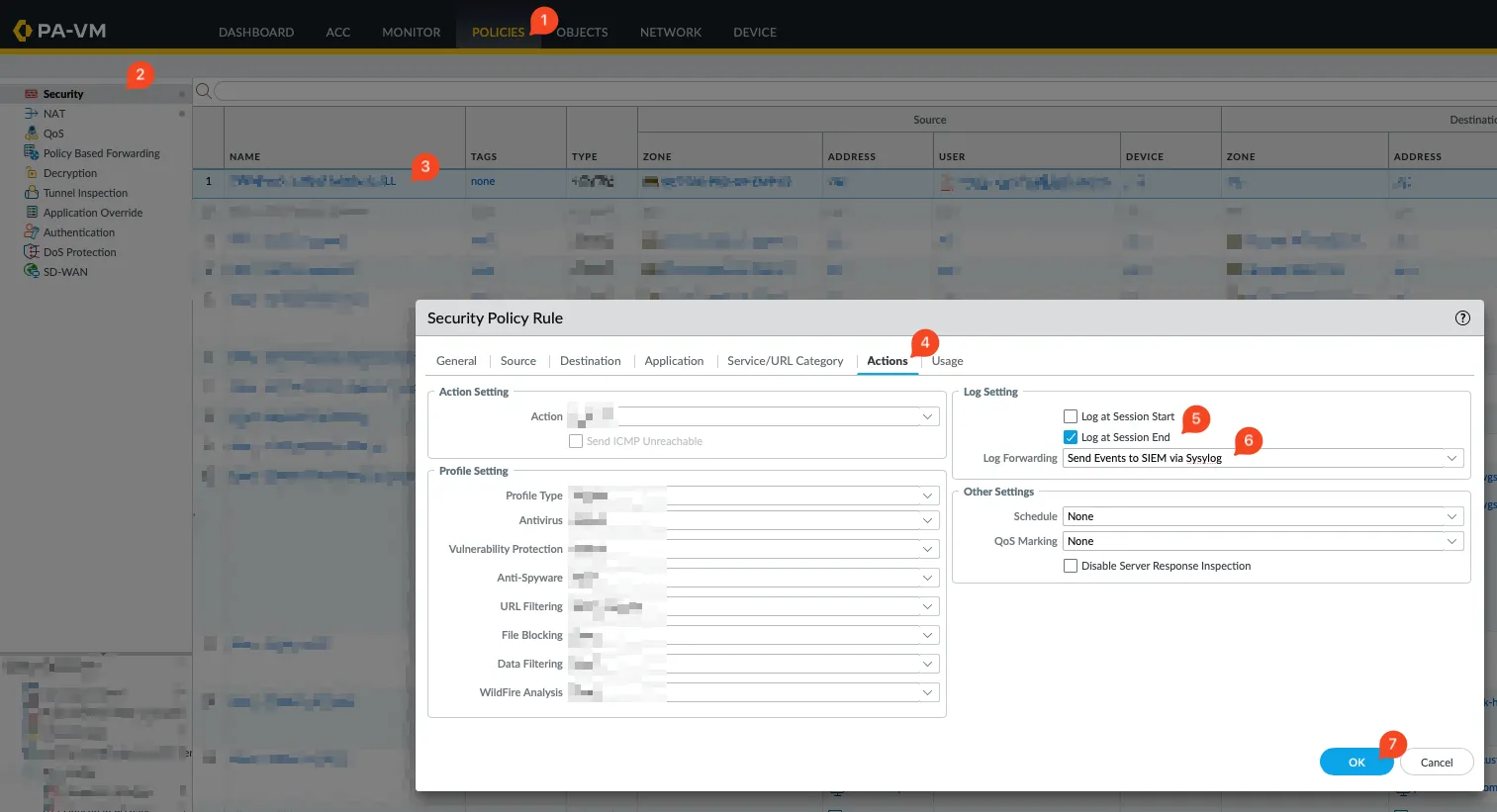

Рекомендуется включать логирование во всех правилах для полноценной видимости трафика.

[](https://kb.kuma-community.ru/uploads/images/gallery/2025-10/0jzimage.png) 1. Перейдите в раздел “**Policies**” → “**Security**” 2. Откройте необходимое правило (рекомендуется сделать для всех правил), в разделе “**Action**” укажите: - **Log at Session End** - включить - **Log forwarding** - выберите профиль отправки отправки событий, созданный на предыдущем этапе Сохраните изменения - “**ОК**” ##### Настройка адреса источникаДля того, чтобы NGFW отправлял события по Syslog необходимо выбрать сетевой интерфейс NGFW и адрес на этом интерфейсе с которого будет осуществляться отправка.

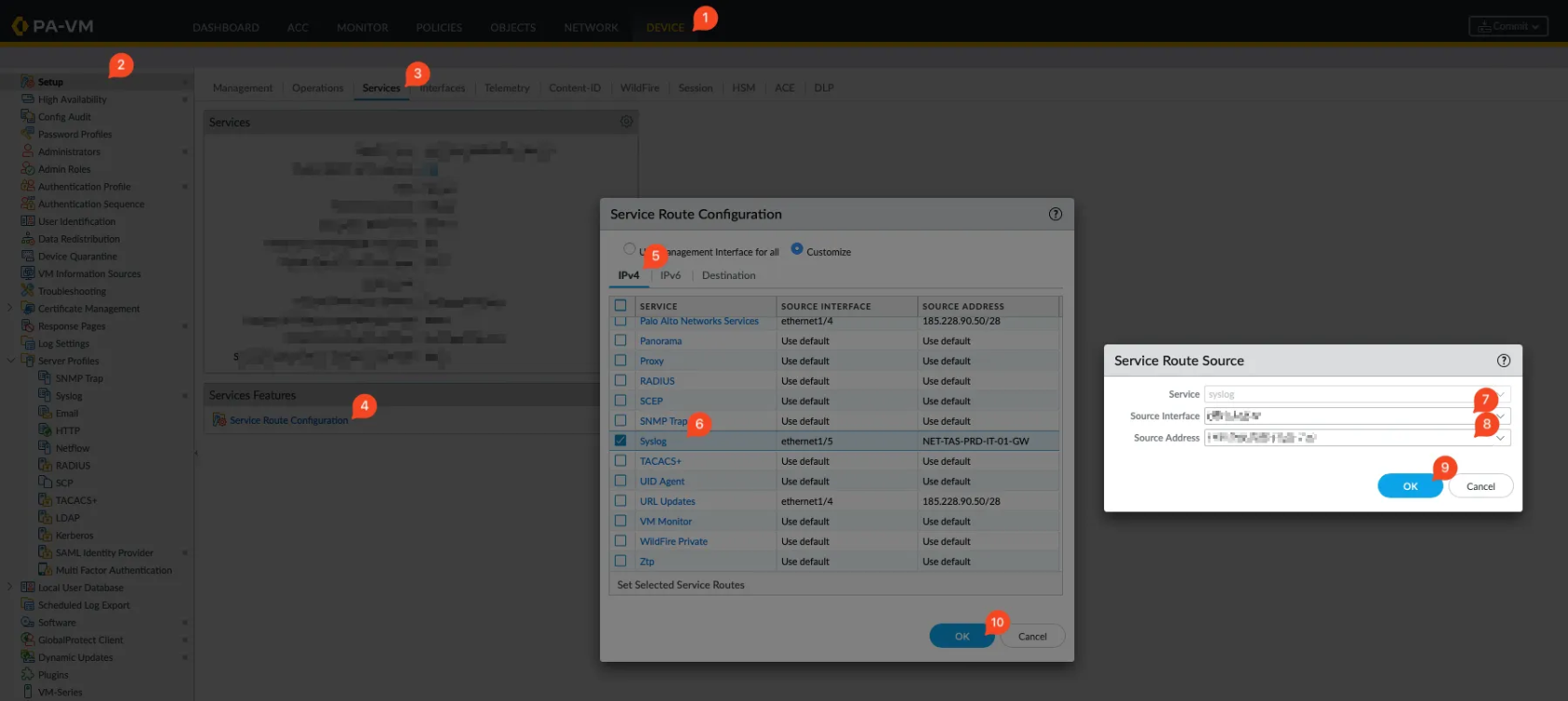

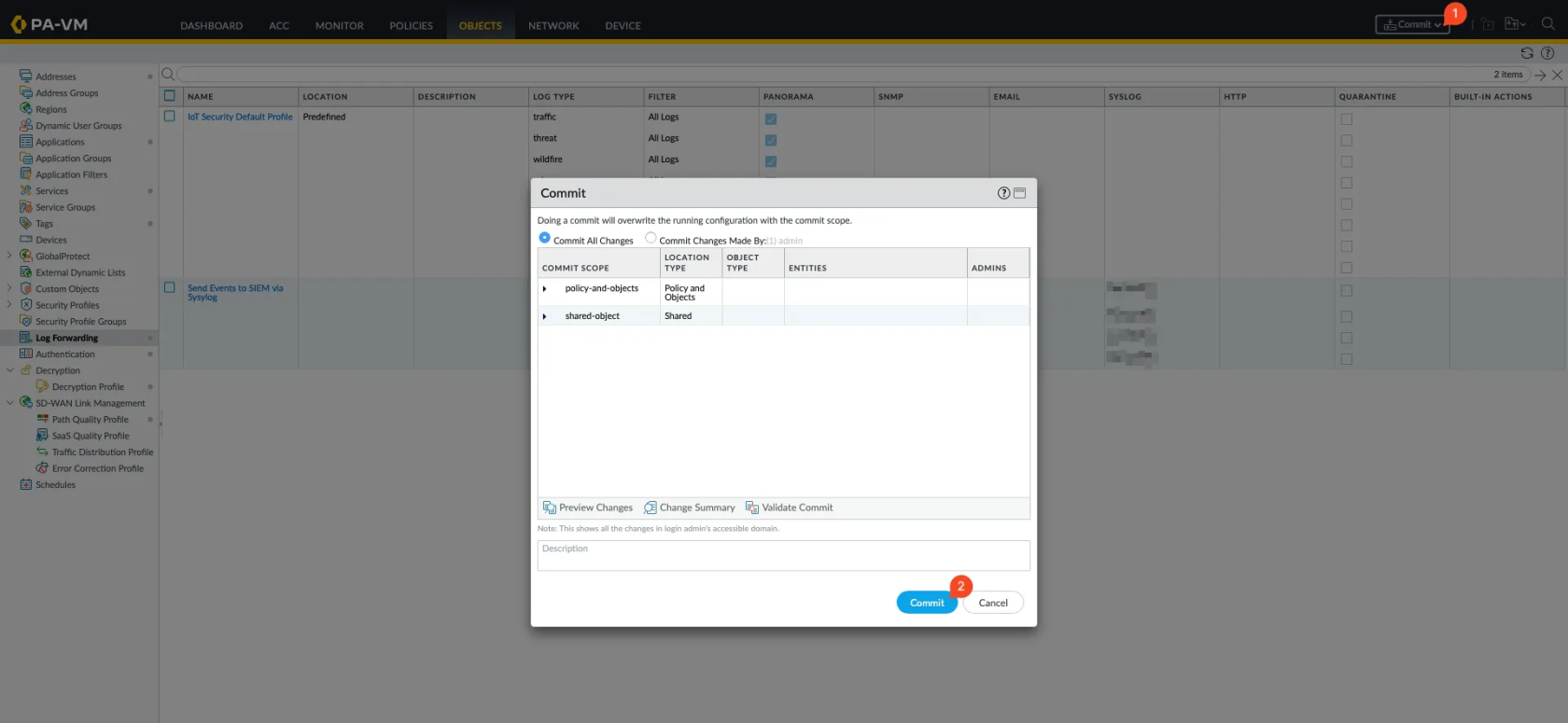

[](https://kb.kuma-community.ru/uploads/images/gallery/2025-10/LOUimage.png) 1. Перейдите в раздел “**Device**” → “**Setup**” → “**Services**”, откройте настройки маршрутизации для сервисов (**Service Route Configuration**); 2. В открывшемся окне (**Service Route Configuration**), во вкладке IPv4 выберите “Syslog” 3. В настройках маршрутизации сервиса Syslog укажите: - **Source Interface** - выберите сетевой интерфейс NGFW, с которого должна осуществляться отправка - **Source Address** - выберите IP-адрес с которого будут отправляться события Сохраните изменения - “**ОК**” 4. В окне “**Service Route Configuration**” сохраните изменения - **ОК** ##### Примените изменения 1. В Web-консоли, в верхнем правом углу нажмите “**Commit**”, валидируйте изменения и приметите их - “**Commit**” [](https://kb.kuma-community.ru/uploads/images/gallery/2025-10/R7Cimage.png)