Информация, приведенная на данной странице, является разработкой команды pre-sales и/или community KUMA и **НЕ** является официальной рекомендацией вендора.

[](https://kb.kuma-community.ru/uploads/images/gallery/2024-02/y3dimage.png) Утилита (скрипт) была написана для получения возможности обогощать событие по значению поля со сторонних систем с использованием языка программирования Python3. Tracer.py мимикрирует под механизм обогащения аналогично CyberTrace, с обогащенными данными можно работать подобно обогащению Threat Intelligence. Утилита может работать как на Linux (рекомендуется), так и Windows платформах (ОС).**Для продвинутых пользователей!** Для работы с Tracer.py требуются навыки программирования Python3

Скрипт можно загрузить по [ссылке](https://kas.pr/kuma-ppack) в Пресейл-Паке контенте. Необходимые библиотеки для работы Tracer.py:Возможно использовать только поле url в сопоставлении, но туда можно поместить произвольные данные

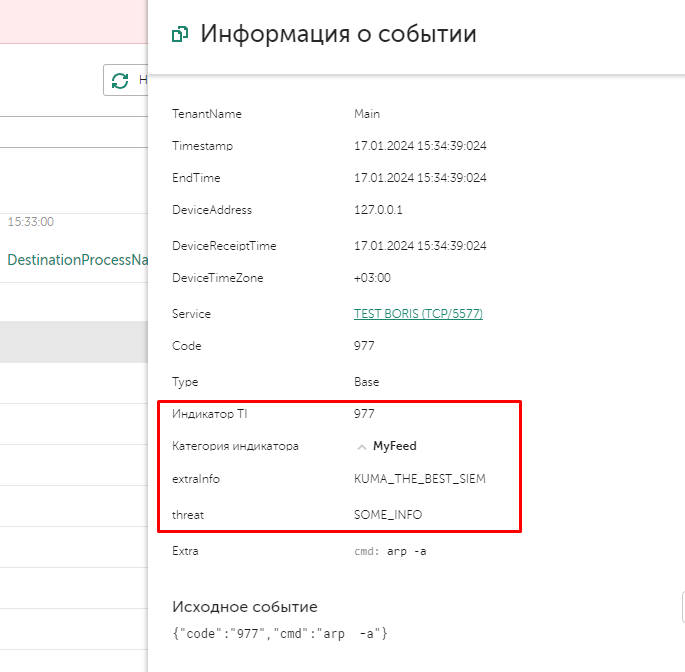

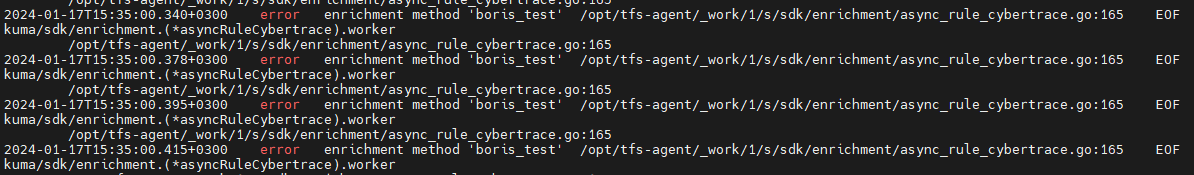

При обогащении события получаем следующие обогащенные данные: [](https://kb.kuma-community.ru/uploads/images/gallery/2024-01/Bczimage.png) Так как используется "нелегальный" механизм обогащения в логах коллектора копятся (периодически очищайте) ошибки следующего вида: [](https://kb.kuma-community.ru/uploads/images/gallery/2024-01/sxmimage.png)