Информация, приведенная на данной странице, является разработкой команды pre-sales и/или community KUMA и **НЕ** является официальной рекомендацией вендора.

Официальная документация по данному разделу приведена в Онлайн-справке на продукт: [https://support.kaspersky.com/KUMA/3.2/ru-RU/217926.htm](https://support.kaspersky.com/KUMA/3.2/ru-RU/217926.htm)

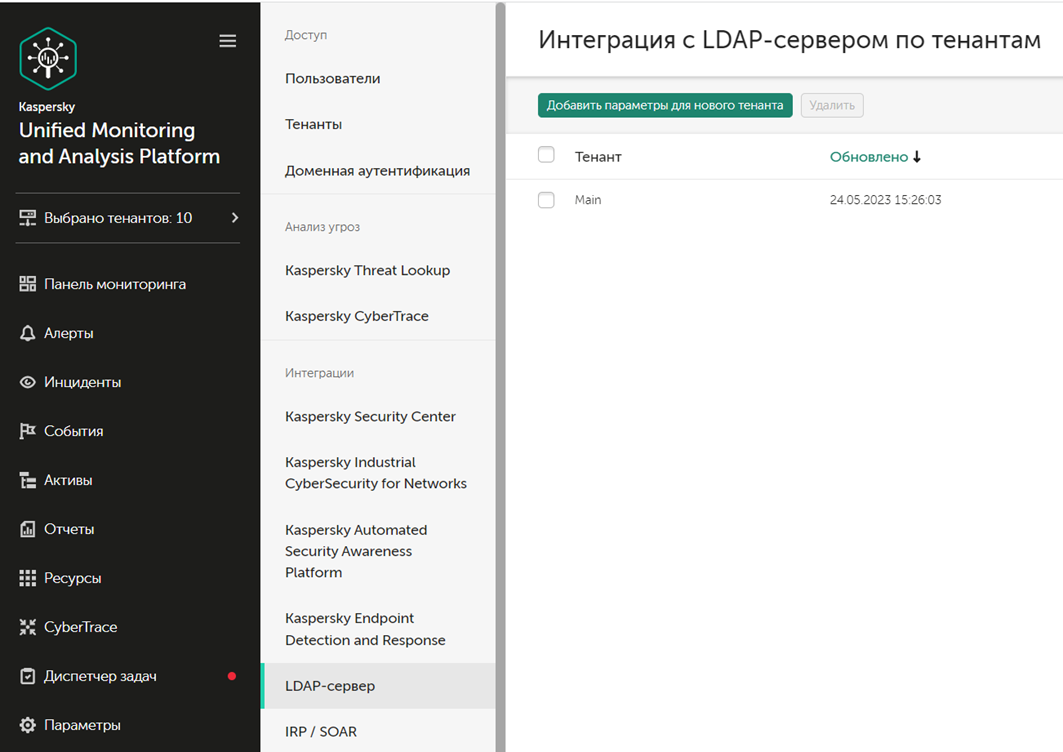

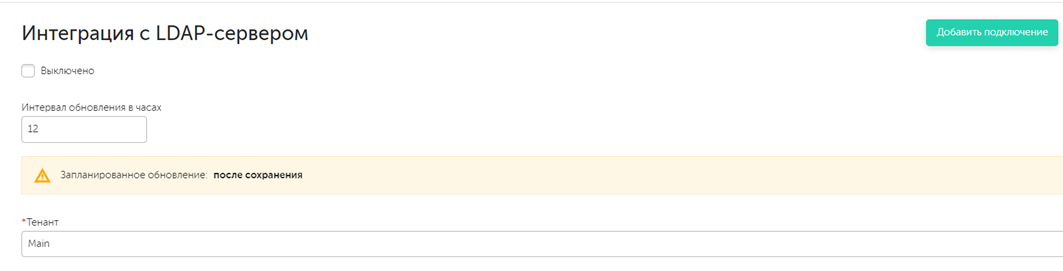

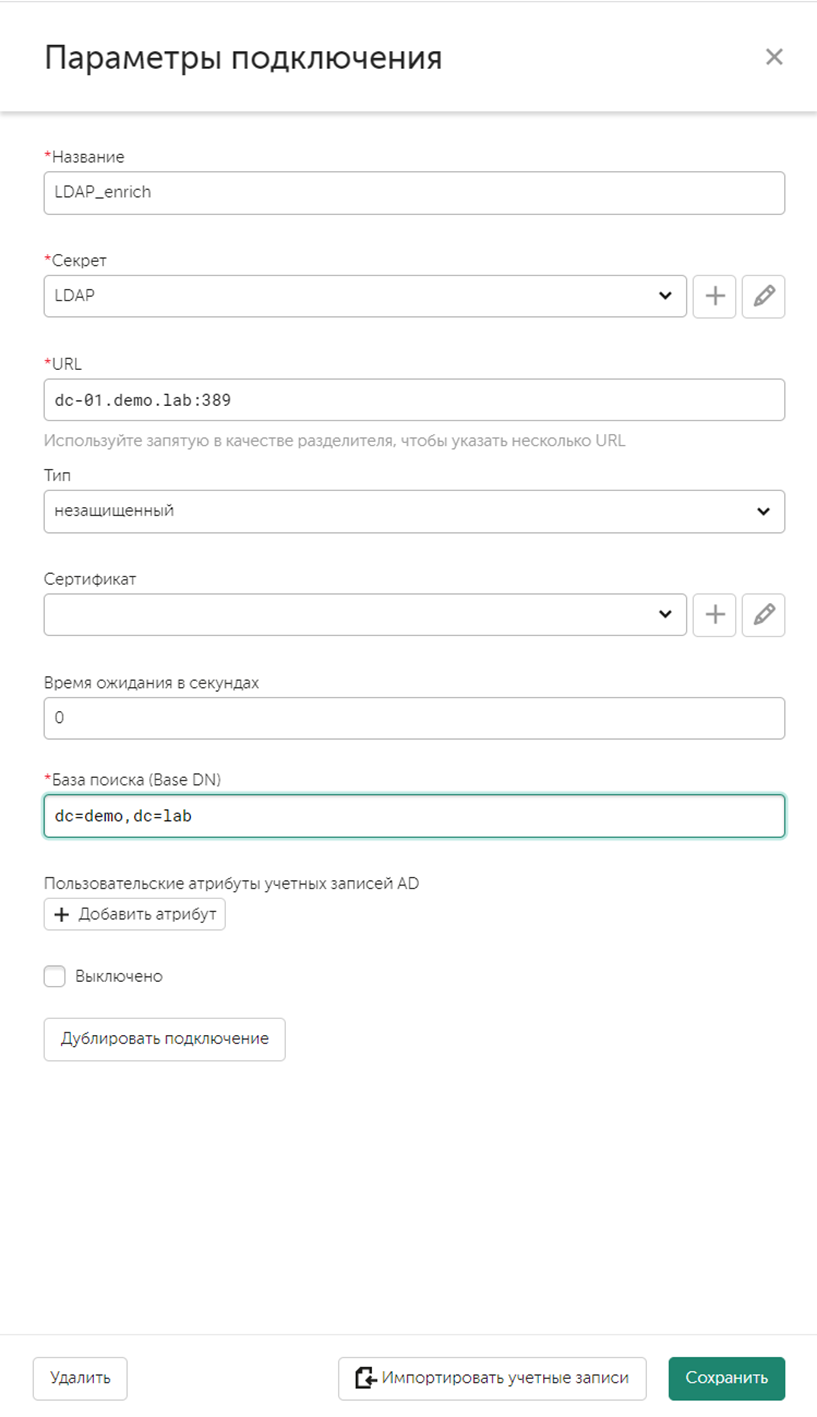

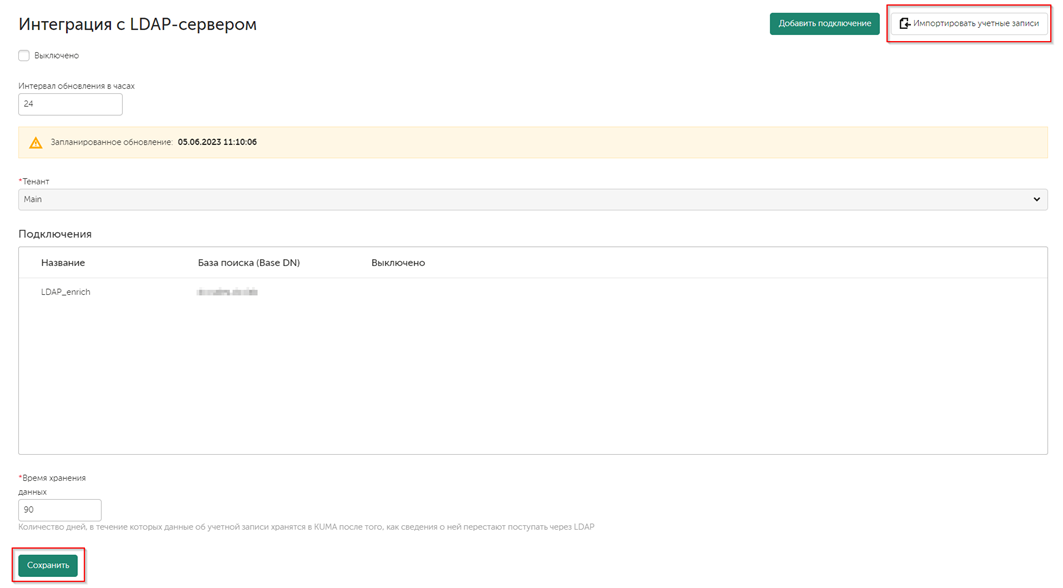

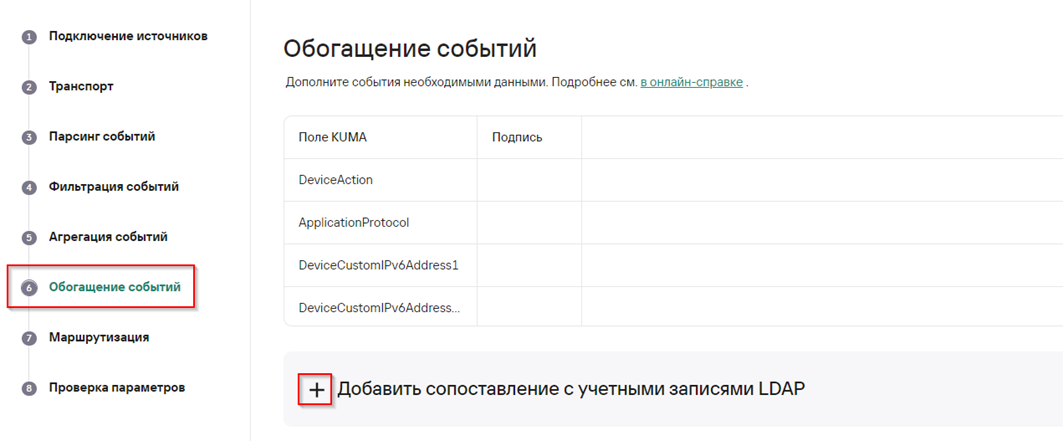

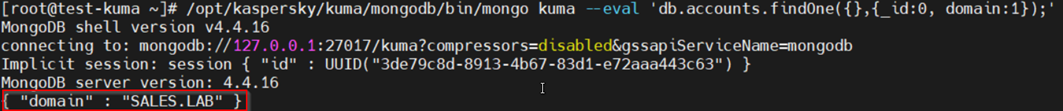

### ### Настройка параметров подключения к LDAP-серверу для версии < 4.0 Зайдите в веб-интерфейс KUMA с учетной записью Главного администратора или администратора тенанта, для которого необходимо настроить подключение к LDAP-серверу для последующего обогащения событий информацией об учетных записях. Перейдите на вкладку **Параметры – LDAP-сервер** и нажмите на кнопку **Добавить параметры для нового тенанта**. [](https://kb.kuma-community.ru/uploads/images/gallery/2023-08/wx4image.png) В открывшемся окне выберите **Тенант**, укажите **Интервал обновления в часах** и задайте **Время хранения данных**. Затем нажмите на кнопку **Добавить подключение**. [](https://kb.kuma-community.ru/uploads/images/gallery/2023-08/0Hiimage.png) В открывшейся вкладке задайте параметры подключения к LDAP-серверу: 1. Укажите **Название** подключения 2. В поле **Секрет** добавьте учетную запись пользователя для подключения к серверу Active Directory. Имя пользователя может быть указано в одном из двух форматов: <user>@<domain> или <domain>\\<user> 3. В поле **URL** укажите адрес одного или нескольких серверов LDAP (через запятую) в формате <hostname или IP-адрес сервера>:<порт>. Для незащищенного и startTLS подключения порт по умолчанию 389, для ssl – 636. В случае использования startTLS или ssl необходимо указывать hostname сервера, если сертификат сервера в поле SAN не содержит IP-адреса сервера. 4. Выберите **Тип** подключения. 5. Если на прошлом шаге был выбран тип **ssl** или **startTLS**, добавьте сертификат для проверки подлинности сервера в поле **Сертификат**. В случае, если для DC используется не самоподписанный сертификат, необходимо импортировать сертификат корневого центра сертификации. 6. *Важно! Сертификат самого DC должен содержать параметр DNS Name в поле SAN, соответствующий доменному имени данного сервера (если в URL был указан hostname сервера) или параметр IP Address в поле SAN, соответствующий IP-адресу данного сервера (если в URL был указан IP-адрес сервера).* 7. Задайте **Время ожидания в секундах** – период, в течение которого KUMA будет ожидать ответа от сервера контроллера домена. 8. В поле **База поиска (Base DN)** укажите базовое отличительное имя каталога, в котором должен выполняться поисковой запрос. Можно посмотреть в Панель управления\\Все элементы панели управления\\Администрирование - Редактирование ADSI. 9. При необходимости укажите **Пользовательские атрибуты учетных записей AD**, на основе которых вы хотите обогащать события учетными записями. 10. Убедитесь, что галочка для пункта **Выключено** снята и нажмите на кнопку **Сохранить** для сохранения параметров подключения к LDAP-серверу. [](https://kb.kuma-community.ru/uploads/images/gallery/2023-08/hwIimage.png) Нажмите на кнопку **Сохранить**. При необходимости нажмите на кнопку **Импортировать учетные записи** для немедленного импорта информации об учетных записях в KUMA. [](https://kb.kuma-community.ru/uploads/images/gallery/2023-08/BrFimage.png) На данном этапе настройка импорта информации об учетных записях в KUMA завершена. Настройка обогащения событий информацией об учетных записях KUMA рассматривается в следующем разделе. --- ### Настройка LDAP-обогащения *LDAP-обогащение настраивается на уровне коллектора и позволяет наполнить события информацией об учетных записях (атрибутах, импортированных из AD). На основе полученных атрибутов доступно выполнение реагирования AD и KASAP, а также написание правил корреляции по атрибуту memberOf. Остальные атрибуты, импортируемые из AD, служат справочной информацией и используются в расследовании алертов и инцидентов.* Для настройки обогащения, перейдите в коллектор, события с которого необходимо дополнять информацией об учетных записях и перейдите на вкладку **Обогащение событий** и нажмите на кнопку **Добавить сопоставление с учетными записями LDAP**. [](https://kb.kuma-community.ru/uploads/images/gallery/2023-08/E5simage.png) Нажмите на кнопку **Добавить домен** и введите полное наименовение домена в верхнем регистре. В случае, если обогащение было настроено для нескольких доменов, повторите процедуру необходимое количество раз. В случае, если вы не знаете полного наименования домена для импортированных учетных записей, подключитесь к компоненту Core KUMA по ssh и выполните команду: ```bash /opt/kaspersky/kuma/mongodb/bin/mongo kuma --eval 'accounts.findOne({},{_id:0, domain:1});' ``` Либо: ``` /opt/kaspersky/kuma/mongodb/bin/mongo localhost/kuma --quiet --eval "db.accounts.findOne({"archived":false},{"domain":1})" ``` В результате выполнения команды будет выведен домен: [](https://kb.kuma-community.ru/uploads/images/gallery/2023-08/pXvimage.png)Для версий от 4.0 изучите [https://kb.kuma-community.ru/link/57#bkmrk-%D0%9F%D0%BE%D0%B4%D0%BA%D0%BB%D1%8E%D1%87%D0%B5%D0%BD%D0%B8%D0%B5-%D0%BA-%D0%B1%D0%B0%D0%B7%D0%B5-%D0%B4](https://kb.kuma-community.ru/link/57#bkmrk-%D0%9F%D0%BE%D0%B4%D0%BA%D0%BB%D1%8E%D1%87%D0%B5%D0%BD%D0%B8%D0%B5-%D0%BA-%D0%B1%D0%B0%D0%B7%D0%B5-%D0%B4)

С версии KUMA 2.1.3, LDAP идет после других обогащений. Править нормалайзер (что неудобно) не нужно, а достаточно сделать правило обогащения, которое будет заменять EXAMPLE на EXAMPLE.LOCAL (если много разных доменов - можно сделать обогащение через словарь), чтобы все NetBIOS названия менялись на DNS названия доменов.

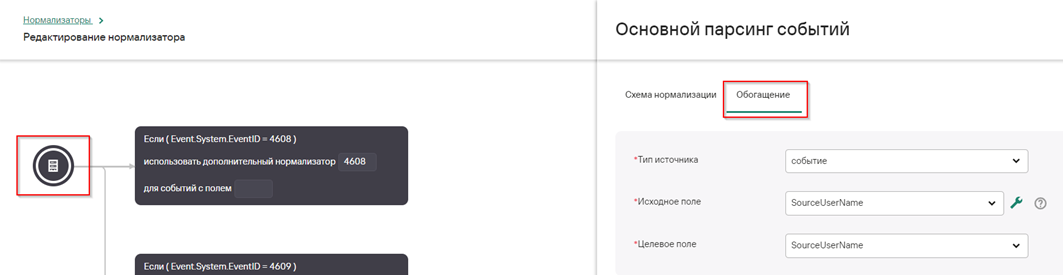

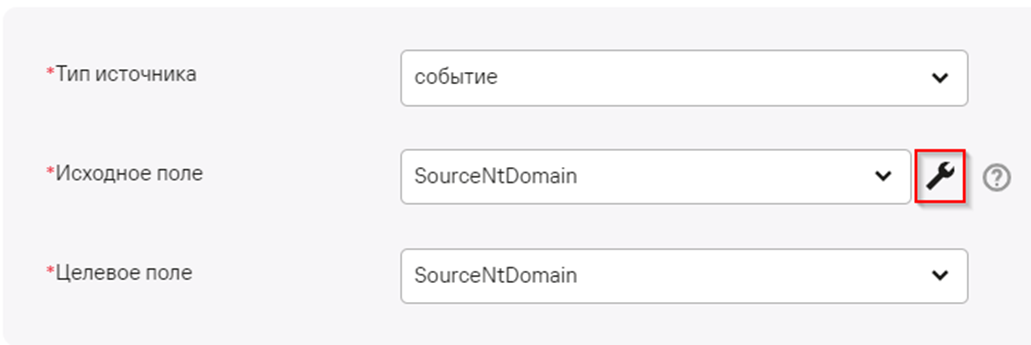

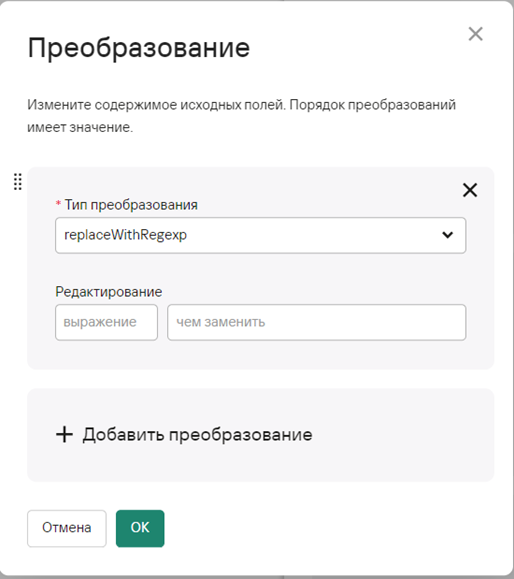

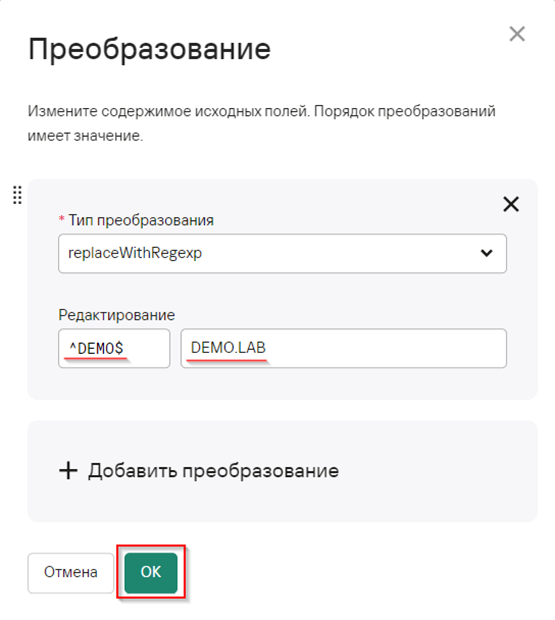

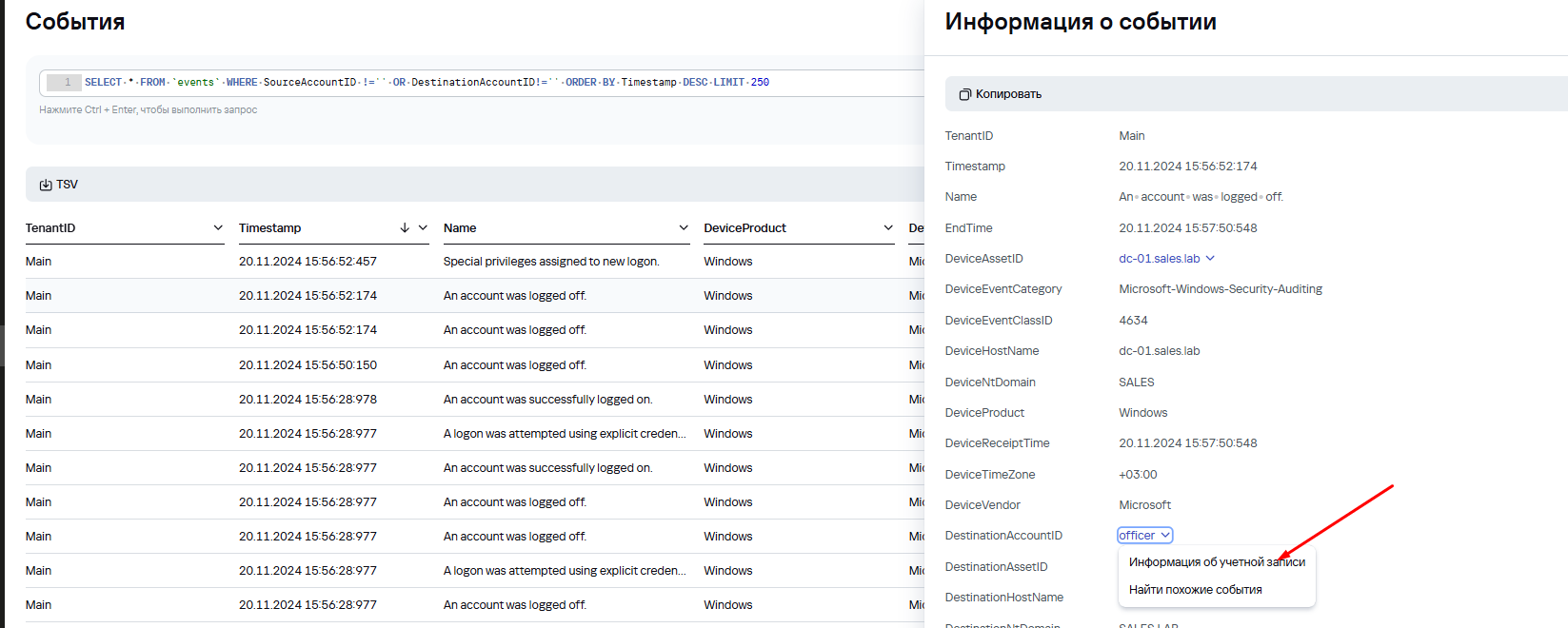

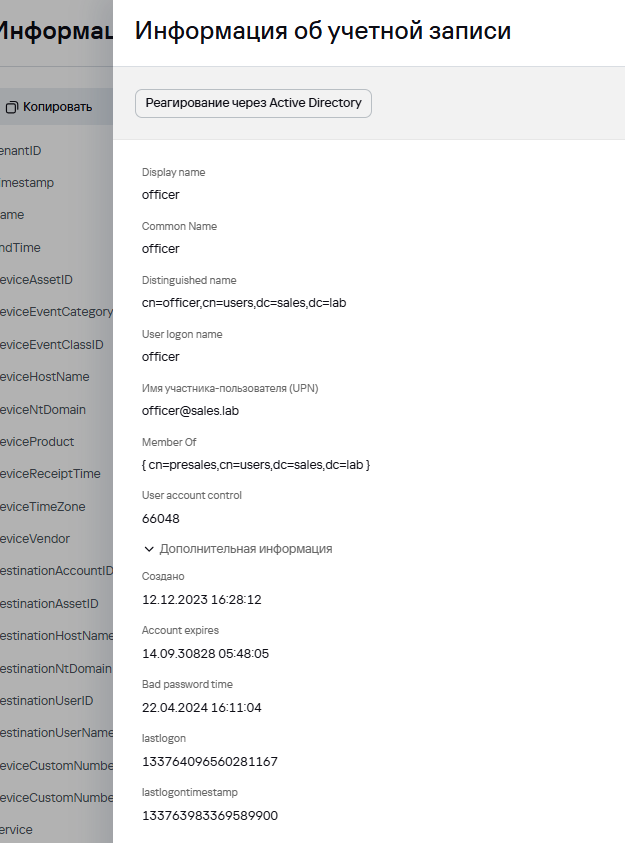

В некоторых событиях журналов Windows вместо DNS-имени домена может присутствовать NetBIOS-имя домена, которое не будет совпадать с DNS-именем домена, импортированных в KUMA учетных записей. Например, DEMO вместо DEMO.LAB. Данная проблема решается доработкой нормализатора Windows. Для этого откройте на редактирование используемый нормализатор Windows и перейдите в **Основной парсинг событий – Обогащение**. [](https://kb.kuma-community.ru/uploads/images/gallery/2023-08/xTCimage.png) Пролистайте раздел до кнопки Добавить обогащение и нажмите ее. Задайте **Тип источника – событие, Исходное поле – SourceNtDomain**, Целевое поле – SourceNtDomain и нажмите на значок гаечного ключа рядом с исходным полем. [](https://kb.kuma-community.ru/uploads/images/gallery/2023-08/q9Kimage.png) Нажмите кнопку Добавить преобразование. Выберите Тип преобразования replaceWithRegexp. [](https://kb.kuma-community.ru/uploads/images/gallery/2023-08/xrPimage.png) В левой части, в графе **выражение** укажите NetBIOS-имя домена в формате ^<NetBIOS-имя>$. В правой части, в графе **чем заменить** укажите DNS-имя домена. Нажмите кнопку **ОК**. [](https://kb.kuma-community.ru/uploads/images/gallery/2023-08/fuQimage.png) Выполните аналогичные действия для поля **DestinationNtDomain**. Сохраните нормализатор и выполните Обновление параметров сервиса для сервиса коллектора Windows. --- ### Проверка работы LDAP-обогащения Для проверки работы обогащения перейдите на вкладку События и выполните поисковой запрос: ```sql SELECT * FROM `events` WHERE SourceAccountID !='' OR DestinationAccountID!='' ORDER BY Timestamp DESC LIMIT 250 ``` В результате будут выведены события, обогащенные информацией об учетных записях.  В случае если проведенные выше действия не обогащают данные перезагрузите службу коллектора и снова проверьте обогащение

Если рекомендация выше не помогла, попробуйте указать только те домены которые есть в базе, иначе (если не помогло) попробуйте сделать обогащения по одному домену

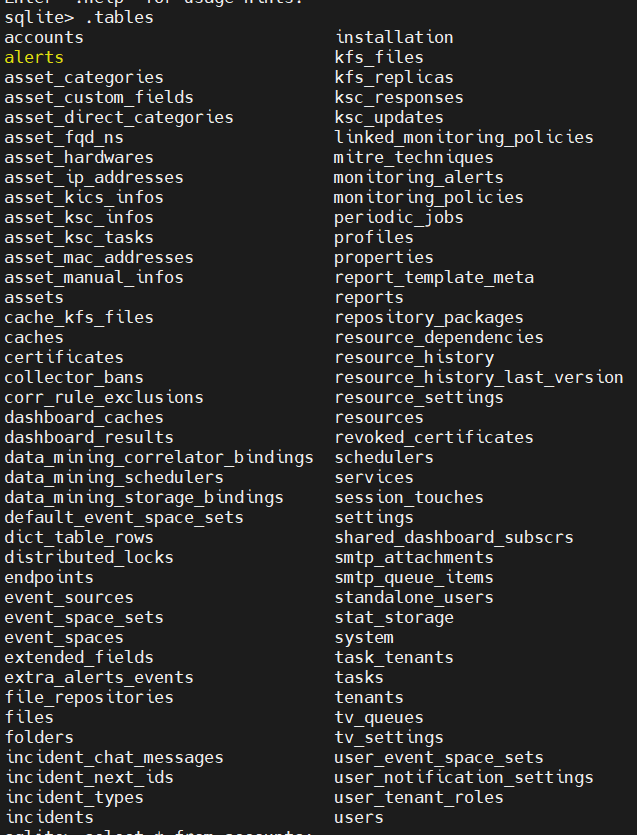

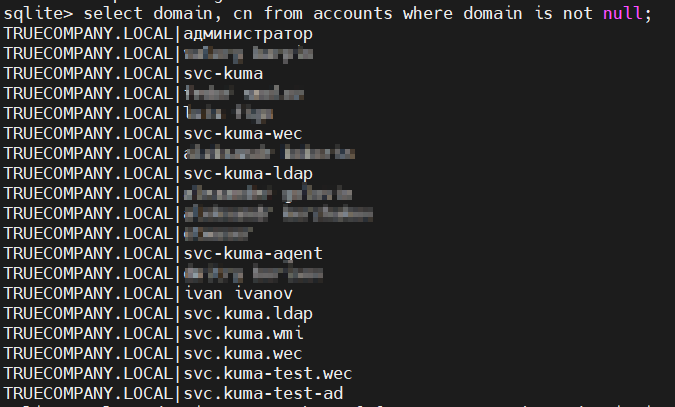

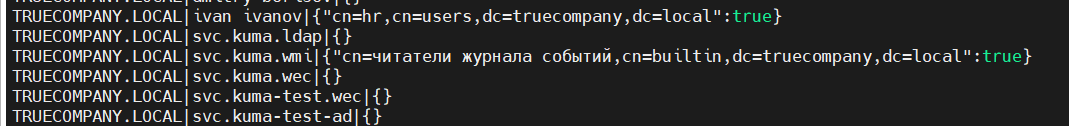

#### Подключение к базе данных для версии 4.0 и выше Чтобы подключиться к базе данных выполните команду: `sqlite3 /opt/kaspersky/kuma/core/00000000-0000-0000-0000-000000000000/raft/sm/db` чтобы просмотреть все таблицы выполните команду внутри СУБД ` .tables` [](https://kb.kuma-community.ru/uploads/images/gallery/2025-10/C3Oimage.png) Например, для просмотра учетных записей и соотношения их доменов в таблице аккаунтов, вы можете воспользоваться командой `select domain, cn from accounts where domain is not null;` [](https://kb.kuma-community.ru/uploads/images/gallery/2025-10/v4rimage.png) Для более подробной информации добавьте параметр, например, **member\_of** `select domain, cn, member_of from accounts where domain is not null;` [](https://kb.kuma-community.ru/uploads/images/gallery/2025-10/Scwimage.png)